มัลแวร์ตัวใหม่ SURXRAT ช่วยแฮกเกอร์สามารถเข้าสู่ระบบ Android ได้อย่างเบ็ดเสร็จ

มัลแวร์ประเภทที่เรียกได้ว่ากำลังมาแรงในปัจจุบัน คงจะหนีไม่พ้นมัลแวร์ประเภทเข้าควบคุมระบบจากระยะไกล หรือ RAT (Remote Access Trojan) ที่มีอยู่หลากสายพันธุ์โดยครอบคลุมระบบหลากรูปแบบ และคราวนี้ระบบ Android ก็ได้ตกเป็นเหยื่อของมัลแวร์ประเภทนี้อีกครั้ง

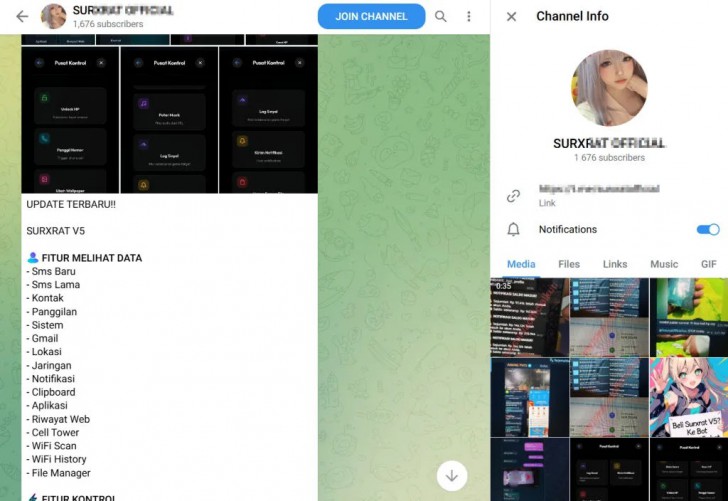

จากรายงานโดยเว็บไซต์ Cyberpress ได้กล่าวถึงการตรวจพบมัลแวร์ประเภท RAT ตัวใหม่ที่มุ่งเน้นการเล่นงานไปยังกลุ่มผู้ใช้งานระบบปฏิบัติการ Android โดยมัลแวร์ตัวนี้มีชื่อว่า SURXRAT ถูกจัดจำหน่ายในรูปแบบมัลแวร์สำหรับการเช่าใช้งาน (MaaS หรือ Malware-as-a-Service) บนแพลตฟอร์มแชทชื่อดัง Telegram ภายใต้ชื่อ “SURXRAT V5” (ทำให้มีการคาดการณ์ว่าตัวที่ตรวจพบนั้นไม่ใช่ตัวแรก แต่ได้มีการพัฒนามาถึงรุ่นที่ 5 แล้ว) ซึ่งการเช่าใช้งานนั้นจะเป็นในรูปแบบสมัครสมาชิก (Subscription) รายเดือน ซึ่งตัวระบบการขายนั้นจะเปิดให้ผู้จัดจำหน่าย (Reseller) สามารถจัดจำหน่ายเวอร์ชันดัดแปลง (Custom) ให้กับลูกค้าได้อีกด้วย ซึ่งจากการตรวจสอบช่อง Telegram ที่ทำการจัดจำหน่ายมัลแวร์ดังกล่าวนั้น พบว่ามีแฮกเกอร์จากประเทศอินโดนีเซียอยู่เบื้องหลัง

ภาพจาก : https://cyberpress.org/surxrat-grants-full-device-access/

สำหรับความสามารถของมัลแวร์ตัวนี้ก็เรียกได้ว่ามีความสามารถในการเข้าสอดแนมเหยื่อ และเข้าควบคุมเครื่องของเหยื่อได้อย่างหลากหลาย ซึ่งหลังจากติดตั้งแล้วตัวมัลแวร์จะให้สิทธิ์กับแฮกเกอร์ที่ใช้งานมัลแวร์ในการเข้าควบคุมระบบของเหยื่อแบบเบ็ดเสร็จ โดยความสามารถต่าง ๆ ของมัลแวร์ตัวนี้นั้นมีดังนี้

ความสามารถในการเก็บข้อมูล และลักลอบส่งข้อมูลของเหยื่อกลับไปยังแฮกเกอร์ (Data Collection and Exfiltration) เป็นความสามารถในการเข้าเก็บข้อมูลอ่อนไหวต่าง ๆ บนเครื่อง เช่น บันทึกการโทรเข้าออก (Call Log), ข้อความสั้น (SMS หรือ Short Message Service), ตำแหน่ง (Location) เป็นต้น โดยข้อมูลเหล่านี้จะถูกส่งไปยังเซิร์ฟเวอร์ควบคุม (C2 หรือ Command and Control) ที่ทำงานอยู่บนพื้นฐานแบบ Firebase ที่มีความสามารถในการเนียน (Blending) ข้อมูลของมัลแวร์ไปกับข้อมูลที่สื่อสารกับบริการคลาวด์ (Cloud) ต่าง ๆ

การเข้าควบคุมเครื่องจากระยะไกล (Remote Device Control) ตัวมัลแวร์เปิดโอกาสให้แฮกเกอร์สามารถเข้าควบคุมเครื่องได้อย่างเต็มรูปแบบผ่านทางการใช้คำสั่ง เช่น

- Access ใช้สำหรับการเข้าถึงข้อมูลบน Clipboard

- Lock เพื่อใช้งานระบบล็อกหน้าจอ

- For ใช้ในการล้างข้อมูล (Data Wipe)

- Wal ใช้ในการเปลี่ยนภาพพื้นหลัง (Wallpaper)

- Brow ใช้ในการค้นประวัติการเข้าเว็บไซต์ (Browser History)

- ความสามารถในรูปแบบคล้ายคลึงกับมัลแวร์เรียกค่าไถ่ (Ransomware-like) โดยการอาศัยความสามารถในการเข้าล็อกหน้าจอและการเปลี่ยนภาพพื้นหลัง ทำให้แฮกเกอร์สามารถล็อกหน้าจอและเปลี่ยนภาพพื้นหลังเป็นข้อความข่มขู่เหยื่อเพื่อการกรรโชกทรัพย์ได้

- การนำเอาปัญญาประดิษฐ์ (AI หรือ Artificial Intelligence) โดยตัวมัลแวร์สามารถดาวน์โหลดโมเดล AI มาจากคลังดิจิทัล เช่น Hugging Face เพื่อนำมาช่วยเหลือในกิจกรรมต่าง ๆ ของมัลแวร์ และแฮกเกอร์ได้

ในด้านการทำงานเชิงเทคนิคนั้น หลังจากที่ตัวมัลแวร์ถูกติดตั้งลงบนเครื่องของเหยื่อแล้ว ตัวมัลแวร์ก็จะทำการหลอกขอสิทธิ์ในการเข้าถึงระบบ (Permission) จากเหยื่อ ซึ่งจากสิทธิ์ที่ขอไปนั้นจะทำให้มัลแวร์ และแฮกเกอร์ที่ใช้งานสามารถเข้าถึงแหล่งเก็บข้อมูล (Data Storage), รายชื่อผู้ติดต่อ (Contracts), ข้อความ SMS และตำแหน่ง (Location) ของเครื่อง

โดยหลังจากที่มัลแวร์ได้รับสิทธิ์แล้ว ตัวมัลแวร์ก็จะทำการติดต่อกับเซิร์ฟเวอร์ C2 และเริ่มทำการลักลอบส่งข้อมูลต่าง ๆ ที่ขโมยจากเครื่องของเหยื่อได้กลับไปยังเซิร์ฟเวอร์ดังกล่าวในทันที นอกจากนั้นตัวมัลแวร์ยังทำการลงทะเบียนตัวเองเป็นแอปพลิเคชันทั่วไปเพื่อรับประกันความคงอยู่บนระบบ (Persistence) ทั้งยังเข้าใช้งานโหมดสำหรับช่วยเหลือผู้พิการ หรือ Accessibility Mode เพื่อที่จะสามารถเข้าควบคุมเครื่องได้เบ็ดเสร็จโดยที่เหยื่อไม่ต้องมีปฏิสัมพันธ์กับมัลแวร์ได้อีกด้วย