มัลแวร์ ZeroDayRAT ถูกวางขายบน Telegram แฮกเกอร์โว สามารถสอดส่องเหยื่อแบบเรียลไทม์

มัลแวร์ประเภทหนึ่งที่ในช่วงระยะหลังนั้นได้รับความนิยมในหมู่แฮกเกอร์มาอย่างยาวนาน คงจะหนีไม่พ้นมัลแวร์ประเภทเข้าควบคุมเครื่องจากระยะไกล หรือ RAT (Remote Access Trojan) ที่มีการพัฒนาตัวใหม่ ๆ ออกมาแทบจะตลอดเวลา ดังเช่นในข่าวนี้

จากรายงานโดยเว็บไซต์ The Hacker News ได้กล่าวถึงการตรวจพบการวางจำหน่ายมัลแวร์ประเภท RAT ตัวใหม่ที่มีชื่อว่า ZeroDayRAT บนช่องทางของบริการแชทยอดนิยม Telegram ในรูปแบบมัลแวร์สำหรับการเช่าใช้งาน หรือ MaaS (Malware-as-a-Service) ซึ่งทางทีมวิจัยจาก iVerify บริษัทผู้พัฒนาเครื่องมือรักษาความปลอดภัยบนโทรศัพท์มือถือ ได้กล่าวว่า ทางกลุ่มแฮกเกอร์ที่พัฒนามัลแวร์ตัวนี้ได้มีการโฆษณาว่ามัลแวร์นั้นสามารถใช้งานได้ทั้งโทรศัพท์มือถือที่ใช้ระบบปฏิบัติการ Android ตั้งแต่เวอร์ชัน 5 ถึง 16 และ iOS ทุกเวอร์ชันถึงเวอร์ชัน 26

ซึ่งในการแพร่กระจายมัลแวร์ตัวนี้นั้นจะเป็นการใช้วิธีการหลอกลวงแบบวิศวกรรมทางสังคม (Social Engineering) หรือ อาจเป็นการสร้างแอปพลิเคชันปลอม บนตลาดแอปปลอม (Application Marketplace) อีกทีหนึ่ง โดยแพ็คเกจของมัลแวร์ตัวนี้จะมาพร้อมกับตัวสร้าง (Builder) เพื่อช่วยสร้างตัวติดตั้งแอปพลิเคชันปลอมแฝงมัลแวร์ พร้อมทั้งแผงควบคุมออนไลน์ (Online Control Panel) ในการสร้างเซิร์ฟเวอร์สำหรับทำตลาดแอปปลอม และอัปไฟล์แอปปลอมได้อย่างสะดวก นอกจากนั้นแฮกเกอร์บางรายที่ใช้งานนี้ยังประสบความสำเร็จในการแพร่กระจายแอปพลิเคชันปลอมปนมัลแวร์ผ่านทางแอปสโตร์อย่างเป็นทางการ เช่น Google Play Store และ Apple App Store ได้อีกด้วย

ภาพจาก : https://thehackernews.com/2026/02/new-zerodayrat-mobile-spyware-enables.html

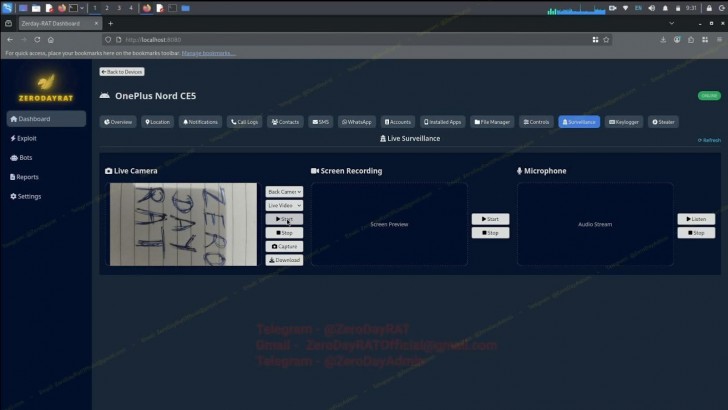

หลังจากที่เครื่องของเหยื่อได้ติดตั้งแอปพลิเคชันปลอมพร้อมมัลแวร์ลงเครื่องเรียบร้อยแล้ว แฮกเกอร์ที่ใช้งานมัลแวร์ตัวนี้ก็จะมองเห็นรายละเอียดทั้งหมดของเครื่อง โดยครอบคลุมทั้ง โมเดลเครื่อง, ตำแหน่งที่อยู่, ระบบปฏิบัติการที่ใช้งาน, สถานะของแบตเตอรี่, ซิม (SIM), รายละเอียดเครื่อง (Carrier Details), แอปที่มีการใช้งานอยู่, การแจ้งเตือน, ตัวอย่างข้อความสั้น (SMS Preview) ผ่านทางแผงควบคุมมัลแวร์ ซึ่งในส่วนของการติดตามตำแหน่งนั้นจะเป็นการทำงานร่วมกับระบบ GPS พร้อมปักหมดบนแผนที่ Google Map ได้อย่างแม่นยำ นอกจากนั้นในส่วนของบัญชี (Account) ที่อยู่บนแผงควบคุมมัลแวร์นั้นจะแสดงผลของบัญชีที่ใช้งานแอปพลิเคชันต่าง ๆ โดยจะแสดงทั้งชื่อบัญชี (Username) และ อีเมล ที่ใช้ลงทะเบียนบริการใช้งานแอปพลิเคชันนั้น ๆ ซึ่งจะครอบคลุมตั้งแต่ Google, WhatsApp, Instagram, Facebook, Telegram, Amazon, Flipkart, PhonePe, Paytm, Spotify, และ อื่น ๆ อีกมากมาย

นอกจากนั้นตัวมัลแวร์ยังมีความสามารถในการขโมยข้อมูลที่หลากหลาย ไม่ว่าจะเป็นการดักจับการพิมพ์ (Keystroke), การขโมยข้อความสั้น (SMS หรือ Short Message Service) โดยครอบคลุมถึงรหัสใช้งานครั้งเดียว (OTP หรือ One-Time Password), รวมทั้งยังเปิดโอกาสให้แฮกเกอร์ที่ใช้งานทำการสอดแนมเหยื่อแบบตามเวลาจริงผ่านกล้องและไมโครโฟนบนโทรศัพท์มือถือของเหยื่อ สตรีมตรงไปยังแผงควบคุมมัลแวร์ให้แฮกเกอร์สามารถจับตามองเหยื่ออย่างใกล้ชิด และที่ร้ายไปกว่านั้นคือ ตัวมัลแวร์ยังได้มีการใช้งานฟีเจอร์ของมัลแวร์ประเภทขโมยข้อมูลของเหยื่อ หรือ Infostealer เพื่อใช้ในการขโมยข้อมูลของกระเป๋าเงินคริปโตเคอร์เรนซี (Crypto Wallet) หลากชนิด เช่น MetaMask, Trust Wallet, Binance, และ Coinbase รวมทั้งสามารถแปลงข้อมูลที่อยู่ผู้รับเงินคริปโต (Wallet Address) ในส่วนของ Clipboard ให้มาเป็นของแฮกเกอร์แทน ทำให้เหยื่อโอนเงินผิดเป็นการโอนเงินไปให้แฮกเกอร์แทน

ที่ร้ายไปกว่านั้น ตัวมัลแวร์ยังมีความสามารถแบบมัลแวร์ขโมยเงินจากบัญชีธนาคาร หรือ Banking Trojan เพื่อใช้ขโมยเงินจากกระเป๋าเงินมือถือ หรือ Mobile Wallet เจ้าต่าง ๆ เช่น Apple Pay, Google Pay, PayPal, และ PhonePe โดยจะเป็นการขโมยเงินด้วยวิธีการโอนเงินทันที (Instant Money Transfer) ผ่านทางโปรโตคอล Unified Payments Interface (UPI) ซึ่งทำให้รูปแบบการโอนเงินนั้นเป็นแบบการโอนกันเอง (Peer-to-Peer) หรือโอนจากลูกค้าให้ร้านค้า (Person-to-Merchant) ก็ได้

ทางทีมวิจัยยังตรวจพบว่า ทีมแฮกเกอร์ที่อยู่เบื้องหลังการพัฒนาและจัดจำหน่ายมัลแวร์ตัวนี้ได้มีการสร้างช่องทางจำหน่ายอย่างเป็นล่ำเป็นสัน โดยมีทั้งฝ่ายขาย ฝ่ายบริการลูกค้า และการอัปเดตอย่างเป็นประจำ เสมอเหมือนเป็นบริษัทพัฒนาซอฟต์แวร์ระดับมืออาชีพ แต่ทั้งนี้ ทางทีมวิจัยผู้ตรวจพบมัลแวร์ดังกล่าวนั้นไม่ได้มีการระบุราคาและเงื่อนไขการใช้งานของมัลแวร์ดังกล่าวแต่อย่างใด