ระวังแอป IPTV ปลอมบน Android ติดตั้งแล้วอาจโดนดูดเงินจากบัญชีธนาคาร

IPTV หรือ Internet Protocol Television เป็นระบบการชมโทรทัศน์ทางอินเทอร์เน็ตด้วยการใช้กล่องรับชม หรือ Set Top Box แต่ในช่วงหลังก็ได้พัฒนามาเป็นแบบแอปพลิเคชัน ซึ่งอาจมีการใช้งานควบคู่กันหรืออย่างใดอย่างหนึ่งแล้วแต่ผู้ให้บริการ และนั่นก็ทำให้มีการแอบอ้างแอปพลิเคชันปลอมเพื่อที่จะแพร่กระจายเข้าเครื่องของเหยื่อที่คาดหวังว่าจะรับชมฟรีโดยไม่เสียค่าบริการ ดั่งเช่นข่าวนี้

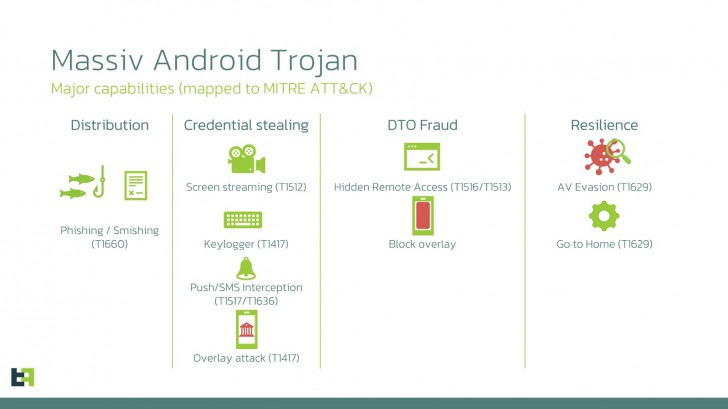

จากรายงานโดยเว็บไซต์ The Hacker News ได้กล่าวถึงการตรวจพบแคมเปญแพร่กระจายมัลแวร์ประเภทโทรจัน (Trojan) ที่มุ่งเน้นการโจมตีไปยังกลุ่มผู้ใช้งานระบบปฏิบัติการ Android ที่มีชื่อว่า Massiv ซึ่งมัลแวร์ตัวนี้มีความสามารถในการเข้าควบคุมเครื่องขอเหยื่ออย่างเต็มรูปแบบ หรือ Device Take Over (DTO) ด้วยการเข้าควบคุมเครื่องจากระยะไกล (Remote Control) โดยมีจุดมุ่งหมายในด้านการจารกรรมด้านการเงินจากเหยื่อที่ถูกมัลแวร์ฝังตัวลงเครื่อง ซึ่งมัลแวร์ตัวนี้นั้น ทางทีมวิจัยจาก ThreatFabric ซึ่งเป็นผู้ตรวจพบได้กล่าวว่าได้มีการตรวจพบแคมเปญในช่วงต้นปีที่ผ่านมา ซึ่งแคมเปญจะมุ่งเน้นไปยังกลุ่มผู้ที่อาศัยอยู่ในประเทศกรีซ และโปรตุเกส ในขณะนี้ก็ได้มีรายงานว่ามัลแวร์ตัวนี้ได้มีการแพร่กระจายในประเทศอื่น ๆ เช่น ฝรั่งเศส และตุรกี ด้วยเช่นเดียวกัน ทว่าตัวมัลแวร์นั้นสามารถสืบย้อนไปถึงช่วงต้นปี ค.ศ. 2025 (พ.ศ. 2568) ที่เริ่มมีการทำแคมเปญทดสอบ

ภาพจาก : https://thehackernews.com/2026/02/fake-iptv-apps-spread-massiv-android.html

การแพร่กระจายมัลแวร์นั้น แฮกเกอร์จะทำการส่งลิงก์ให้กับเหยื่อที่เป็นเป้าหมายผ่านทางบริการข้อความสั้น (SMS หรือ Short Message Service) โดยหลอกลวงว่าเป็นแอปพลิเคชัน IPTV ซึ่งจะนำไปสู่การดาวน์โหลดมัลแวร์นกต่อ (Dropper) ก่อนที่จะตามมาด้วยการดาวน์โหลดไฟล์มัลแวร์ (Payload) ลงมาบนเครื่อง ผ่านวิธีการหลอกลวงหลังจากที่เหยื่อติดตัว Dropper ลงบนเครื่องว่า มีอัปเดตที่จำเป็นต้องติดตั้งเพื่อให้เหยื่ออนุมัติการติดตั้งไฟล์จากนอกแหล่งดาวน์โหลดที่เป็นทางการ (External Source) นำมาสู่การติดตั้งมัลแวร์ตัวนี้ในที่สุด ซึ่งไฟล์ที่เกี่ยวข้องกับมัลแวร์นั้นมีดังนี้

- IPTV24 (hfgx.mqfy.fejku) - Dropper

- Google Play (hobfjp.anrxf.cucm) - Massiv

มัลแวร์ Massiv นั้นเรียกได้ว่ามีความสามารถในการเข้าจัดการเครื่องของเหยื่ออยู่มากมาย ไม่ว่าจะเป็น

- การปิดเสียง และการสั่นแจ้งเตือน และการใช้หน้าจอซ้อนสีดำ (Black Overlay) เพื่อปิดบังการทำงาน

- การขโมย และส่งข้อมูลของเครื่องให้กับแฮกเกอร์

- การคลิ๊ก และปัดหน้าจอ

- การเปลี่ยนแปลงข้อมูลใน Clipboard

- การยกเลิกการใช้งานจอดำ

- การเปิด และปิดการสตรีมหน้าจอ (Screen Streaming) ไปให้กับแฮกเกอร์

- การปลดล็อกหน้าจอด้วยการวาดลาย (Pattern)

- การใช้หน้าจอซ้อน (Overlay) เพื่อดักเก็บรหัสเข้าแอปพลิเคชัน และรหัสการปลดล็อกหน้าจอ (PIN)

- การดาวน์โหลดไฟล์ Zip ที่บรรจุข้อมูลหน้าจอ Overlay ของแอปพลิเคชันที่เป็นเป้าหมาย เพื่อนำมาใช้งานตามข้อที่แล้ว

- การดาวน์โหลด และติดตั้งไฟล์ APK

- การเปิดใช้งานฟีเจอร์ปรับแต่งแบตเตอรี่ (Battery Optimization), หน้าจอสำหรับผู้ดูแลอุปกรณ์ (Device Admin) และหน้าจอปรับแต่งฟีเจอร์ Play Protect

- การขอสิทธิ์ในการติดตั้งไฟล์ APK และการเข้าถึงข้อความ SMS

- การลบฐานข้อมูลบันทึกการทำงาน (Log Database) ออกจากเครื่อง

นอกจากนี้ยังมีการใช้งาน UI-Tree Mode เพื่อรวบรวมข้อมูลหน้าจอการใช้งาน หรือ User Interface ของแอปพลิเคชันที่มีการป้องกันการถูกสตรีมหน้าจอ มาทำเป็นผังพร้อมรายละเอียดรวบเข้าเป็นไฟล์ JSON ส่งให้กลับไปยังแฮกเกอร์เพื่อที่จะสามารถใช้งานได้อย่างสะดวกอีกด้วย