มัลแวร์ PromptSpy บน Android ตัวใหม่ มีการใช้ Gemini เพื่อช่วยตัดสินใจ

เมื่อพูดถึงบริการที่ขึ้นต้นด้วย Prompt หลายคนอาจจะนึกถึงบริการรับ-จ่ายเงินสุดสะดวกอย่าง PromptPay หรือ บริการคล้ายกันสำหรับธุรกิจอย่าง PromptBiz แต่ในคราวนี้ก็มีอีกสิ่งหนึ่งที่ใช้คำเดียวกัน ทว่าไม่ใช่บริการทางการเงินแต่อย่างใด แต่เป็นมัลแวร์ตัวใหม่ที่มีความฉลาดล้ำ

จากรายงานโดยเว็บไซต์ Cyber Security News ได้กล่าวถึงการตรวจพบมัลแวร์ตัวใหม่ที่มุ่งเน้นการโจมตีระบบปฏิบัติการ Android ที่มีชื่อว่า PromptSpy ซึ่งมัลแวร์ตัวนี้มีสิ่งที่พิเศษกว่าตัวอื่นคือ มีการนำเอาเครื่องมือ AI หรือ ปัญญาประดิษฐ์ (Artificial Intelligence) ของ Google อย่าง Gemini เข้ามาใช้งานในการช่วยตัดสินใจ (Decision-Making) ซึ่งมัลแวร์ตัวนี้ถูกตรวจพบครั้งแรกในช่วงวันที่ 10 กุมภาพันธ์ ที่ผ่านมา ในปีนี้ โดยทีมวิจัยจาก ESET บริษัทผู้พัฒนาเครื่องมือต่อต้านมัลแวร์ยอดนิยม ซึ่งทางทีมวิจัยตรวจพบจากตัวอย่าง 4 ตัวที่ถูกอัปโหลดจากประเทศอาร์เจนตินาขึ้นสู่เว็บไซต์ VirusTotal ซึ่งเป็นเว็บไซต์สำหรับตรวจสอบไวรัสคอมพิวเตอร์ ทางทีมวิจัยได้เรียกมัลแวร์ตัวที่ตรวจพบนี้ว่าเป็นตัวแรกที่มีการใช้เทคนิคดังกล่าวซึ่งถูกตรวจพบได้ในปัจจุบัน

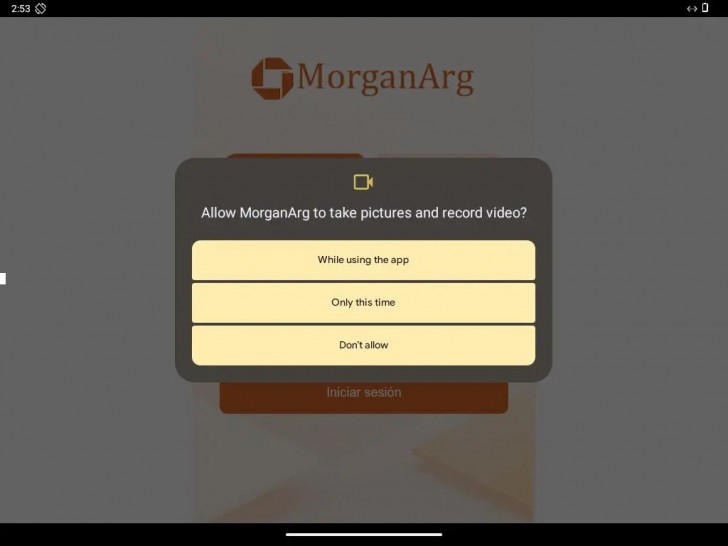

โดยในการตรวจสอบนั้นพบว่ามัลแวร์ตัวนี้ถูกแพร่กระจายด้วยการปลอมตัวเป็นแอปพลิเคชันของธนาคาร JPMorgan Chase Bank N.A. สาขาประเทศอาร์เจนตินาภายใต้ชื่อว่า MorganArg หรือ “Morgan Argentina” ซึ่งแพร่กระจายผ่านทางเว็บไซต์ปลอมที่ถูกปิดตัวลงไปแล้วชื่อว่า mgardownload[.]com โดยแอปนี้จะเป็นการปลอมหน้าล็อกอินของธนาคารดังกล่าว ซึ่งในการตรวจสอบพบว่ามัลแวร์ตัวนี้มีการเขียนค่าสตริง (String) เป็นภาษาจีน รวมทั้งมีเครื่องมือจัดการอีเวนต์ (Event Handler) ในส่วนของการใช้งานโหมดช่วยเหลือคนพิการ (Accesibility Mode) เป็นภาษาจีนอีกด้วย ทำให้คาดการณ์ได้ว่าแฮกเกอร์ที่อยู่เบื้องหลังการพัฒนาน่าจะเป็นกลุ่มแฮกเกอร์จีน แต่ในปัจจุบันนั้นยังไม่พบหลักฐานการแพร่ระบาดแต่อย่างใดเมื่ออ้างอิงจากข้อมูล Telematry ของ ESET ทว่าจากโครงสร้างพื้นฐานทั้งหมดที่ค้นพบนั้นพบว่าตัวมัลแวร์มีความพร้อมในการแพร่กระจายในโลกจริงมาก

ภาพจาก : https://cybersecuritynews.com/promptspy-android-ai-malware/

สิ่งที่แตกต่างจากมัลแวร์ทั่วไปคือ มัลแวร์ตัวนี้จะมีการบันทึกข้อมูลอินเตอร์เฟซการใช้งานแบบสด (Live User Interface) ลงในรูปแบบไฟล์ XML แล้วทำการส่งไปให้ยัง Gemini พร้อมคำสั่ง (Prompt) แบบค่าคงที่ (Hardcoded) ที่ถูกเขียนขึ้นในรูปแบบภาษาธรรมชาติ (Natural Language) เพื่อให้ Gemini วิเคราะห์และตัดสินใจโดยอิงจากสถานการณ์จริง ซึ่งหลังจากวิเคราะห์เสร็จเรียบร้อยแล้วตัว Gemini ก็จะส่งข้อมูลคำสั่งต่าง ๆ ในรูปแบบไฟล์ JSON ที่บรรจุคำสั่งการเลื่อนและกดจอ (Swipe and Tap Instruction), คำสั่งล็อกแอปในส่วนของแอปที่ถูกเปิดล่าสุด (Lock App in Recent App), ปักหมุดแอปปลอมไว้ในส่วนของหน้าจอสำหรับทำงานหลายประเภทพร้อมกัน (Multitasking View) พร้อมล็อกแอปไว้ไม่ให้ปิดได้ เป็นต้น โดยการทำงานร่วมกับ Gemini จะเป็นการทำงานแบบกระบวนการขอความเห็นย้อนกลับ (Feedback Loop) ซึ่งมัลแวร์จะทำการส่งข้อมูลใหม่ ๆ ไปขอความเห็นจากทาง Gemini ทุกครั้งที่มีการกระทำ (Action) ใด ๆ ลงไป ซึ่งสิ่งเหล่านี้จะแตกต่างจากมัลแวร์แบบดั้งเดิมที่ใช้การ Harcoded คำสั่งต่าง ๆ ไว้เรียบร้อยแล้ว ทำให้มักมีการทำงานที่ล้มเหลว เมื่อทำงานบนหน้าจอที่มีขนาด หรือ User Interface ที่แตกต่างไปจากที่กำหนด

นอกจากในส่วนของการใช้งาน Gemini แล้ว ตัวมัลแวร์ยังได้มีการใช้งานโมดูล (Module) VNC (Virtual Network Computing) เพื่อใช้ในการควบคุมเครื่องของเหยื่อจากระยะไกล ซึ่งจะทำงานผ่านการสื่อสารกับเซิร์ฟเวอร์ควบคุม (C2 หรือ Command and Control) ที่มีการเข้ารหัสแบบ AES โดยหลังจากที่ตัวมัลแวร์เข้าถึงโหมด Accesibility ได้แล้ว แฮกเกอร์ก็จะสามารถควบคุมหน้าจอบนเครื่องผ่านทางช่องทาง VNC ได้ ตัวแอปพลิเคชันปลอมนั้นจะมีระบบการป้องกันการถูกลบ ด้วยการสร้างหน้าจอซ้อนปุ่มต่าง ๆ ที่มีค่าสตริงเช่น “stop,” “end,” “clear,” และ “Uninstall” ให้ไม่สามารถกดได้ ทำให้วิธีการลบนั้นต้องเข้า Safe Mode แล้วลบผ่าน Settings → Apps → MorganArg เท่านั้น