พบวิธีปล่อย Payload แบบใหม่ "ClickFix" แฝงตัวอยู่ในแคชของเว็บเบราว์เซอร์

ClickFix อาจจะเป็นชื่อที่คุ้นเคยกันดีในเวลานี้ เพราะเป็นชื่อของการใช้งานหน้าจอแสดงความผิดพลาด หรือ Error ปลอมเพื่อหลอกให้เหยื่อติดตั้งมัลแวร์ แต่ชื่อนี้ก็ดังมากจนถูกนำเอามาใช้เป็นชื่อวิธีการปล่อยไฟล์มัลแวร์ หรือ Payload แบบใหม่ ที่อาจมีบางอย่างคล้ายคลึงกับ ClickFix ที่หลายคนคุ้นเคยแต่ก็ไม่ใช่เสียทีเดียว

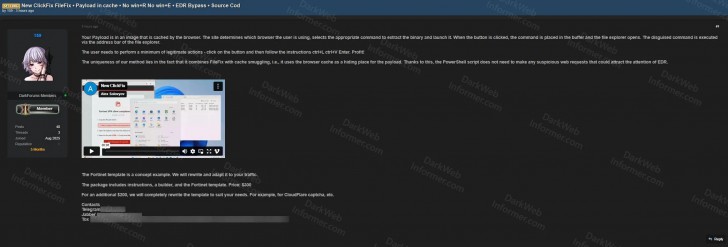

จากรายงานโดยเว็บไซต์ Cyber Press ได้กล่าวถึงการตรวจพบเครื่องมือสำหรับการหย่อน Payload ตัวใหม่ที่มีชื่อว่า ClickFix โดยทีมวิจัยอิสระจาก Dark Web Informer ได้กล่าวว่า วิธีการแบบใหม่นี้จะต่างไปจากการใช้งานการหลอกลวงแบบ ClickFix ในรูปแบบเดิม ๆ นั่นคือ ถึงแม้จะเป็นการแสดงข้อผิดพลาดแบบหลอกลวงเช่นเดียวกัน แต่ก็จะเป็นแค่ให้ผู้ใช้งานทำการคลิ๊กแค่เพียงคลิ๊กเดียว ก็จะเป็นการปล่อย Payload ลงมาจากส่วนแคช (Caches) ของตัวเว็บเบราว์เซอร์เพื่อติดตั้งมัลแวร์ลงบนเครื่องในทันที ซึ่งวิธีการดังกล่าวนี้ทางแฮกเกอร์ที่วางจำหน่ายเครื่องมือดังกล่าวผ่านทางเว็บบอร์ดใต้ดินได้โอ้อวดไว้ว่า จะทำให้เครื่องมือรักษาความปลอดภัยระดับ EDR (Endpoint Detection and Response) ไม่สามารถตรวจจับได้เลยทีเดียว เนื่องจากตัวเครื่องมือจะมองว่าเป็นเพียงซากไฟล์ที่หลงเหลืออยู่ ไม่มีอะไรผิดปกติ

ภาพจาก : https://cyberpress.org/clickfix-payload-hides-malware/

โดยในการใช้งานนั้น แฮกเกอร์จะทำการส่งลิงก์หลอกลวงให้กับเหยื่อ โดยหลอกลวงว่าเว็บเบราว์เซอร์ต้องมีการอัปเดตโดยด่วน ซึ่งถ้าเหยื่อกดลิงก์ ก็จะมีหน้าจอลอย (Pop Up) ปรากฏขึ้นมา หรืออาจจะเห็นทางลัด (Short Cut) เขียนว่า “Click to Fix Cache Error” เพื่อหลอกว่าตัวแคชของเว็บเบราว์เซอร์มีปัญหา ต้องกดเพื่อแก้ไข หลังจากที่กดสิ่งที่ปรากฏมาดังกล่าว สคริปท์ก็จะเริ่มทำงานในฉากหลังเพื่อค่อย ๆ ดาวน์โหลดตัว Payload ที่มีความใหญ่ของไฟล์เพียงไม่กี่กิโลไบต์ (KB) ลงมาจากเว็บไซต์ที่แฮกเกอร์กำหนดไว้ ทำให้ไม่สามารถถูกตรวจจับจากระบบป้องกันได้ลงมาไว้ในส่วนของโฟลเดอร์แคชของเว็บเบราว์เซอร์ เช่น ของ Chome ก็จะเป็นโฟลเดอร์ Data/Default/Cache เป็นต้น แล้วก็จะทำการเปลี่ยนชื่อไฟล์ให้เป็นเหมือนไฟล์ชั่วคราวเพื่อหลอกลวงเหยื่อ อย่างเช่น “cache_001.dat” เป็นต้น

หลังจากนั้นเพื่อการรันมัลแวร์โดยที่ไม่ต้องอาศัยการเขียนไฟล์หรือวางไฟล์ลงไปยังโฟลเดอร์ของระบบ (System) ตัวมัลแวร์ก็จะใช้งานคำสั่งที่เนียนไปกับตัวไฟล์ exe ของ File Explorer ด้วยการใช้คำสั่ง “explorer.exe /root,CacheFolder:RunPayload” ทำให้สามารถเนียนไปกับการทำงานของ Process ของ File Explorer ได้ตามปกติไม่มีอะไรผิดเพี้ยน ทำให้ไม่สามารถถูกตรวจจับด้วยเครื่องมือตรวจจับพฤติกรรมมัลแวร์ของ CrowdStrike หรือ Microsoft Defender ได้ โดยหลังจากที่มัลแวร์สามารถฝังตัวบนเครื่องได้สำเร็จ ตัวมัลแวร์ก็จะสามารถปฏิบัติการได้อย่างหลากหลายอย่างเช่น การขโมยข้อมูล, การเปิดประตูหลังของระบบ (Backdoor) หรือแม้แต่การฝังมัลแวร์เพื่อการเรียกค่าไถ่ (Ransomware) ก็สามารถทำได้เช่นเดียวกัน

มัลแวร์ตัวนี้ถูกขายอยู่บนเว็บบอร์ดใต้ดิน กับราคาเริ่มต้นที่ 300 ดอลลาร์สหรัฐ (9,486.75 บาท) ซึ่งผู้ซื้อจะได้รับแพ็คเกจที่ประกอบด้วย โค้ดต้นฉบับ (Source Code) ในรูปแบบ JavaScript และ PowerShell, เครื่องมือสร้าง (Builder) แบบ GUI, คู่มือการใช้งาน, และ เทมเพลตสำหรับการหลอกลวงแบบพร้อมใช้งาน ถ้าผู้ซื้อจ่ายเงินเพิ่มอีก 200 ดอลลาร์สหรัฐ (6,324.20 บาท) ผู้ซื้อก็สามารถดัดแปลงเพจหน้าสำหรับหลอกลวงเหยื่อแบบ Phishing ลอกเลียนแบบบริษัทต่าง ๆ ได้ โดยทางผู้ขายจะส่งเพจสำหรับการทำงานให้ผ่านทางลิงก์เข้ารหัส (Encrypted) นอกนั้นยังจะได้รับการอัปเดตแบบตลอดชีพ (Lifetime Update) อีกด้วย