BatShadow ใช้โพสต์รับสมัครงานปลอม หลอกปล่อยมัลแวร์ Vampire Bot ใส่กลุ่มคนหางาน

ไม่มีใครชอบอารมณ์เวลาตกงาน ทำให้หลายคนต้องหางานอย่างหนักหน่วง จนเจองานที่เว็บไหน บอร์ดงานใดก็ต้องกดสมัครไว้ก่อน และในจุดนี้แฮกเกอร์ก็ได้เล็งเห็นถึงช่องโหว่ทั้งตัวคน และตัวระบบ จนนำมาสู่การแพร่กระจายมัลแวร์ในครั้งนี้

จากรายงานโดยเว็บไซต์ The Hacker News ได้กล่าวถึงการตรวจพบแคมเปญการแพร่มัลแวร์ตัวใหม่โดยกลุ่มแฮกเกอร์จากเวียดนามที่มีชื่อว่า BatShadow ซึ่งแคมเปญนี้จะเป็นการแพร่กระจายมัลแวร์ที่มีชื่อว่า Vampire Bot (แหล่งข่าวไม่ได้บอกประเภทของมัลแวร์ไว้ ซึ่งตามชื่อมักจะเป็นมัลแวร์ประเภทใช้เครื่องของผู้อื่นเพื่อทำเป็นเครื่องซอมบี้ ในการเข้าโจมตีระบบที่ใหญ่กว่า หรือ Botnet) โดยการโจมตีครั้งนี้จะมุ่งเน้นไปยังกลุ่มคนหางานและบุคคลที่ทำงานในวงการการตลาดออนไลน์หรือ Digital Marketing

ในด้านการแพร่กระจายมัลแวร์นั้น ทางทีมวิจัยจาก Aryaka Threat Research Labs บริษัทผู้เชี่ยวชาญด้านการตรวจสอบภัยไซเบอร์ นั้นไม่ได้ระบุว่าทางแฮกเกอร์ได้ใช้วิธีการใดในการเข้าถึงตัวเหยื่อ แต่จากรูปการที่ทางทีมวิจัยได้กล่าวอธิบายนั้นคาดว่าจะเป็นการหลอกลวงเหยื่อด้วยวิธีการส่งอีเมลแบบ Phishing ด้วยการแนบไฟล์ที่อ้างว่า เป็นรายละเอียดของตัวงาน (Job Description) หรือเอกสารขององค์กร (Corporate Documents) โดยแฮกเกอร์จะส่งไฟล์เป็นไฟล์บีบอัดแบบนามสกุล .Zip ที่ภายในมีการบรรจุเอกสารหลอก (Decoy) ที่เป็นไฟล์สกุล PDF และไฟล์แบบ Internet Shortcut ที่มีการฝังโค้ด PowerShell ไว้ที่มีการตกแต่งหน้าตาให้เหมือนไฟล์ PDF หลอกให้เหยื่อกด

ภาพจาก : https://thehackernews.com/2025/10/batshadow-group-uses-new-go-based.html

หลังจากที่เหยื่อทำการกดไฟล์ .LNK ไป ตัวสคริปท์ PowerShell ภายในก็จะทำงานโดยจะทำการดาวน์โหลดเอกสารลวงอีกฉบับในรูปแบบไฟล์ PDF ซึ่งภายในนั้นจะเป็นรายละเอียดของงานการตลาด (Marketing) ของโรงแรม Marriott ขณะเดียวกันตัวสคริปท์ก็จะทำการดาวน์โหลดไฟล์บีบอัดแบบ .Zip อีกตัวลงมาจากเซิร์ฟเวอร์เดียวกัน ซึ่งภายในจะมีไฟล์ที่เกี่ยวข้องกับเครื่องมือสำหรับการควบคุมเครื่องจากระยะไกลอย่าง XtraViewer โดยทางทีมวิจัยคาดว่าการรันไฟล์ตัวนี้จะเป็นการทำไปเพื่อสร้างความคงอยู่ในระบบ หรือ Persistence เพื่อให้แฮกเกอร์สามารถเข้าสู่ระบบของเหยื่อได้เสมอหลังจากที่มัลแวร์ฝังลงระบบได้สำเร็จ

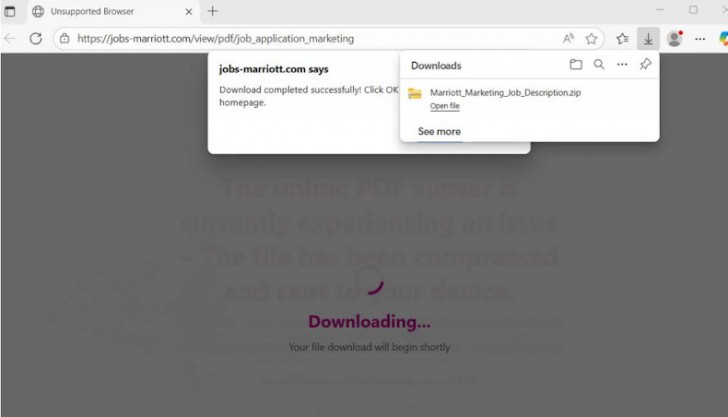

สำหรับไฟล์ .PDF ตัวหลังนั้น ภายในจะมีลิงก์ลวงที่หลอกให้เหยื่อหลงเชื่อ และกดเข้าลิงก์ โดยตัวลิงก์นั้นจะพาเหยื่อไปยังหน้าเพจ (Landing Page) ที่จะมีคำเตือน (ปลอม) ว่าเว็บเบราว์เซอร์ของเหยื่อไม่สนับสนุนการใช้งานเพจนี้ต้องเปิดใช้งาน Microsoft Edge ลงมาติดตั้ง โดยคำเตือนจะเป็นลักษณะ ดังนี้

"The page only supports downloads on Microsoft Edge."

ซึ่งคำเตือนดังกล่าวนั้นมีขึ้นเพื่อให้เหยื่อทำการคัดลอก URL ของตัวเพจไปเปิดบนเว็บเบราว์เซอร์ Edge ที่มีระบบป้องกันที่หละหลวมกว่า Chrome หรือ เว็บเบราว์เซอร์อื่น ๆ ที่มักจะบล็อกหน้าต่าง Pop Up ที่ถูกสคริปท์ไว้ และการเปลี่ยนหน้า หรือ Redirect ตัว Chrome เองก็มักจะบล็อกไว้ก่อน ต่างจาก Edge ที่ทุกอย่างจะเป็นไปได้โดยง่าย ซึ่งหลังจากเหยื่อทำการเปิด URL ดังกล่าวผ่าน Edge แล้ว ก็จะมีคำเตือนอีกชุดหนึ่งปรากฏขึ้นมาว่า มีข้อผิดพลาด ไม่สามารถเปิดไฟล์ PDF แบบออนไลน์ผ่านเว็บได้ ตัวเว็บจะทำการส่งไฟล์เพื่อให้เปิดบนเครื่องแทน โดยคำเตือนนั้นจะมีลักษณะดังนี้

"The online PDF viewer is currently experiencing an issue. The file has been compressed and sent to your device."

หลังจากนั้นก็จะเป็นการดาวน์โหลดไฟล์บีบอัดแบบ .Zip อีกตัวหนึ่งที่มีชื่อที่ลวงว่าเป็นรายละเอียดงาน (Job Description) แต่ภายในมีการบรรจุไฟล์สำหรับการรันมัลแวร์เอาไว้แทน ซึ่งตัวไฟล์มีชื่อว่า "Marriott_Marketing_Job_Description.pdf.exe" โดยการตั้งชื่อไฟล์ดังกล่าวนั้นเป็นการจงใจให้เหยื่อเข้าใจผิด ซึ่งหลังจากรันขึ้นมาเหยื่อก็จะติดมัลแวร์ Vampire Bot ในทันที

สำหรับในส่วนข้อมูลทางเทคนิคของมัลแวร์ Vampire Bot นั้น ตัวมัลแวร์ถูกเขียนขึ้นบนภาษา Golang ที่มีความสามารถในการขโมยข้อมูลหลากหลายรูปแบบจากเครื่องของเหยื่อ, ความสามารถในการบันทึกหน้าจอ (Screenshot), และความสามารถในการติดต่อกับเซิร์ฟเวอร์ควบคุม (C2 หรือ Command and Control) ที่ถูกตั้งอยู่บน URL ชื่อว่า "api3.samsungcareers[.]work" เพื่อใช้ในการส่งคำสั่งเพิ่มเติม หรือดาวน์โหลดมัลแวร์ (Payload) ตัวอื่น ๆ ลงมาบนเครื่องของเหยื่อ