แฮกเกอร์ใช้เว็บดาวน์โหลด Youtube เป็นจุดปล่อยมัลแวร์ มีผู้ตกเป็นเหยื่อกว่า 4 แสนราย

Youtube นั้นถึงแม้จะเป็นแพลตฟอร์มที่เก็บคอนเทนต์ดี ๆ ไว้มากมาย แต่ก็ไม่ได้มีการอนุญาตให้ผู้ใช้งานสามารถดาวน์โหลดได้อย่างเสรี นั่นมาสู่การที่นักพัฒนาสายเทามากมายได้ทำการพัฒนาเครื่องมือสำหรับดึงเอาวิดีโอดี ๆ เหล่านั้นมาเก็บไว้ได้ แต่ในขณะเดียวกันแฮกเกอร์ก็ได้ฉวยโอกาสจากการมีอยู่ของเครื่องมือเหล่านี้ในการแพร่กระจายมัลแวร์เช่นเดียวกัน

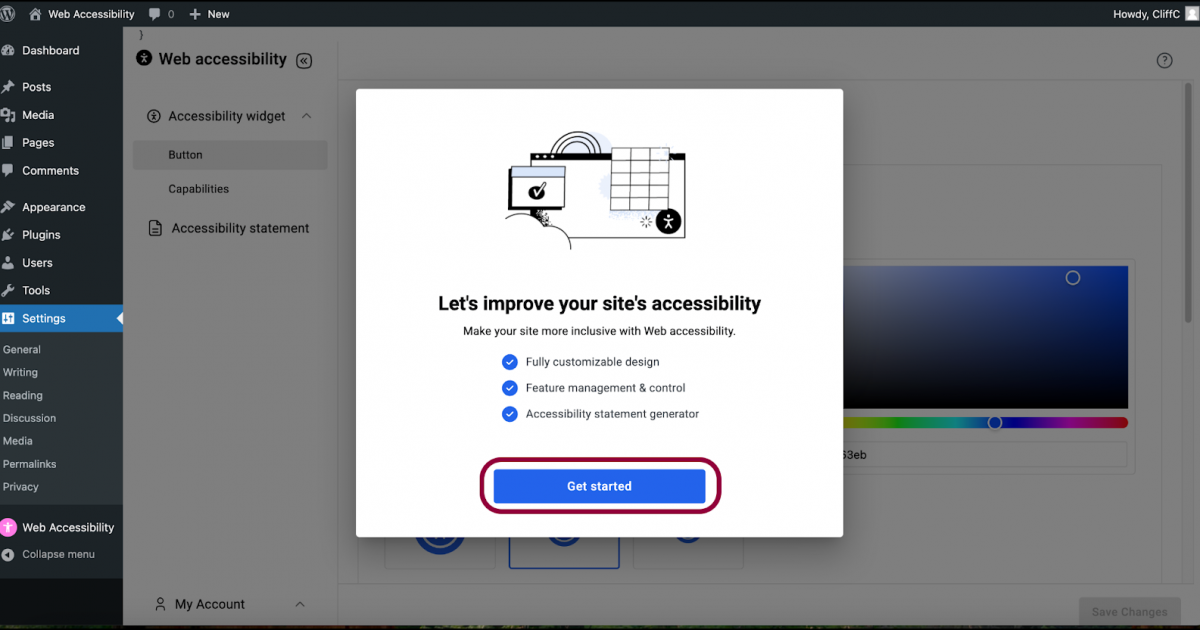

จากรายงานโดยเว็บไซต์ Cyber Press ได้กล่าวถึงการตรวจพบแคมเปญการแพร่กระจายมัลแวร์ผ่านทางเว็บไซต์เครื่องมือดาวน์โหลด Youtube จากทางทีมวิจัยแห่งองค์กร AhnLab Security Intelligence Center (ASEC) ซึ่งทางทีมวิจัยได้อธิบายว่า กลุ่มแฮกเกอร์ที่อยู่เบื้องหลังมัลแวร์ดังกล่าวนั้นได้ทำการสร้างเว็บไซต์ปลอมที่สมอ้างตนเป็นเครื่องมือดาวน์โหลดวิดีโอจาก Youtube ซึ่งวิธีการหลอกล่อเหยื่อนั้นก็เรียกได้ว่าไม่มีความซับซ้อน เพียงแค่เหยื่อวางลิงก์แล้วกดเพื่อดาวน์โหลดวิดีโอ แทนที่เหยื่อจะได้ดาวน์โหลดวิดีโอจริง ๆ กลับเป็นการเปลี่ยนเป้าหมายการเยี่ยมชมของเหยื่อ (Redirect) ไปยังหน้าโฆษณาซอฟต์แวร์ที่คล้ายคลึงกับซอฟต์แวร์ปกติทั่วไป แต่พอดาวน์โหลดไปกลับเป็นมัลแวร์แทน ซึ่งแคมเปญดังกล่าวนั้นถูกเรียกว่า Proxyjacking โดยจะมุ่งเน้นการโจมตีไปยังเหยื่อที่ใช้งานระบบ Windows สำหรับจำนวนเหยื่อนั้น ทางทีมวิจัยระบุว่า มีผู้ตกเป็นเหยื่อมากกว่า 4 แสนรายเป็นที่เรียบร้อยแล้ว

ภาพจาก : https://cyberpress.org/youtube-downloader-malware/

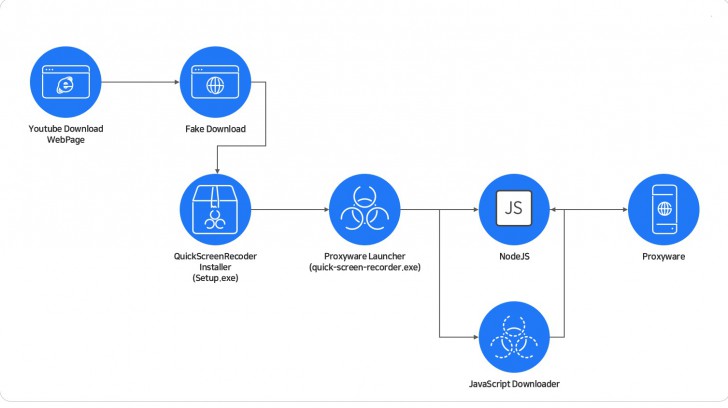

โดยในการทำงานของแคมเปญนี้นั้น แฮกเกอร์จะใช้งานโครงสร้างพื้นฐานในการฝากไฟล์มัลแวร์ด้วยการใช้งานแพลตฟอร์มที่มีความน่าเชื่อถือสูงอย่าง GitHub ซึ่งจะมีการใช้งานคลังเก็บไฟล์ดิจิตอล (Repo หรือ Repository) มากมายหลายตัวเพื่อเก็บไฟล์ซอฟต์แวร์ปลอม ซึ่งซอฟต์แวร์ปลอมที่ทีมวิจัยยกมาเป็นตัวอย่างนั้น จะเป็นซอฟต์แวร์ที่อ้างว่าใช้สำหรับการบันทึกหน้าจอที่มีชื่อว่า “QuickScreenRecoder” (quick-screen-recorder.exe) ซึ่งถึงแม้จะเป็นตัวติดตั้งแบบง่าย ๆ แต่ภายในนั้นมีการทำงานที่ซับซ้อน

ภาพจาก : https://cyberpress.org/youtube-downloader-malware/

ซึ่งตัวซอฟต์แวร์ปลอมดังกล่าวนั้น หลังจากที่รันเป็นที่เรียบร้อยแล้ว ตัวมัลแวร์ที่อยู่ภายในจะทำการตรวจสอบว่ามีการใช้งานระบบจำลองสภาพการทำงานอย่าง Sandbox หรือ Virtual Machine เปิดใช้งานอยู่หรือไม่ ซึ่งเป็นหนึ่งในเทคนิคหลบเลี่ยงการถูกตรวจจับ หลังจากที่ตรวจพบว่าไม่มีการเปิดใช้งานอยู่ ตัวมัลแวร์ก็จะทำการดาวน์โหลดไฟล์แบบ JavaScript ที่มีชื่อว่า NodeJS เพื่อติดตั้งเป็นฐานในการดาวน์โหลดโค้ด JavaScript ลงมารันอีกทอดหนึ่งในการติดตั้งมัลแวร์ในรูปแบบ Proxyware โดยหลังจากที่ติดตั้งสำเร็จแล้ว ตัวมัลแวร์ก็จะสร้างความคงทนภายในระบบ ด้วยการใช้งาน Task Schedulling เพื่อตั้งค่าให้มัลแวร์รันขึ้นมาอย่างอัตโนมัติภายใต้ชื่อ Task ว่า “DefragDiskCleanup” ขณะที่ JavaScript บางส่วนจะถูกใช้งานเป็นเครื่องมือสำหรับติดต่อกับเซิร์ฟเวอร์ควบคุม (C2 หรือ Command and Control) เพื่อส่งข้อมูลเกี่ยวกับระบบกลับไปยังเซิร์ฟเวอร์ พร้อมรับคำสั่งสำหรับการติดตั้ง Proxyware ในรูปแบบ PowerShell ตามที่กล่าวไว้ข้างต้น สำหรับตัว Proxyware ในแคมเปญนี้จะมีชื่อว่า DigitalPulse ซึ่งเป็นมัลแวร์ตัวเดียวกันกับที่เคยใช้บนแคมเปญ Proxyjacking ครั้งก่อนหน้า

ในส่วนของ Proxyjacking นั้นทางทีมวิจัยได้อธิบายเพิ่มเติมว่า คล้ายคลึงกับ Cryptojacking ซึ่งแทนที่จะเป็นการขโมยเหรียญคริปโตเคอร์เรนซีจากเหยื่อ กลับเป็นการขโมยใช้งานแบนด์วิดท์ (Bandwidth) ของการเชื่อมต่ออินเทอร์เน็ตที่เหยื่อใช้งานอยู่แทนซึ่งบนเครื่องที่ติดมัลแวร์ประเภทดังกล่าวนั้น ผู้ใช้งานจะสามารถสังเกตได้อย่างชัดเจนว่าอินเทอร์เน็ตมีความเร็วที่ช้าลงอย่างผิดสังเกตเนื่องจากถูกแฮกเกอร์ขโมยใช้งานผ่านมัลแวร์นั่นเอง

ขณะเดียวกันทางทีมวิจัยก็ได้มีการเสริมถึงแคมเปญคู่ขนานในการปล่อย Proxyware อีกตัวหนึ่งที่มีชื่อว่า Honeygain ซึ่งใช้วิธีเดียวกันในการแพร่กระจายเหมือนกับ DigitalPulse ซึ่งมัลแวร์ Honeygain จะแพร่กระจายผ่านทางซอฟต์แวร์ปลอมที่มีทำหน้าที่เป็น Luancher ที่มีชื่อว่า “FastCleanPlus.exe” โดยตัวมัลแวร์จะฝังอยู่ในไฟล์ “hgsdk.dll” ที่ถูกแจกจ่ายมาคู่กัน ซึ่งตัว Launcher ดังกล่าวนั้นจะมีการเรียกใช้งานฟังก์ชัน hgsdk_start() ควบคู่กับ API ของทางแฮกเกอร์ทำให้สามารถใช้งานแบนด์วิดท์ของเหยื่อโดยที่ไม่ได้รับอนุญาตได้