Extortionware คืออะไร ? แตกต่างจาก Ransomware อย่างไร ?

moonlightkz

moonlightkz

moonlightkz

moonlightkz

Extortionware คืออะไร ? แตกต่างจาก Ransomware อย่างไร ?

การก่ออาชญากรรมไซเบอร์ (Cybercrime) ไม่ใช่เรื่องไกลตัว มันไม่ได้เป็นแค่พล็อตเรื่องในภาพยนตร์เท่านั้น ในความเป็นจริงแล้วมันเป็นธุรกิจมืดระดับโลกที่มีเงินหมุนเวียนมากกว่า 6 แสนล้านเหรียญสหรัฐ หากคิดเป็นค่าเงินไทยก็อยู่ที่ประมาณ 21.18 ล้านล้านบาท ซึ่งสามารถเทียบได้กับ 0.8% ของ Gross Domestic Product (GDP) มูลค่าผลิตภัณฑ์มวลรวมของทั้งโลกรวมกัน ในขณะที่ตัวเลขผู้ใช้งานอินเทอร์เน็ตทั่วโลกรวมกันมีอยู่ประมาณ 5.35 พันล้านคน หากกล่าวในอีกนัยหนึ่งก็คือ แฮกเกอร์มีเหยื่อให้เล็งเป้าหมายได้กว่าห้าพันล้านราย

ภัยร้ายอย่างการ ฟิชชิง (Phishing) และการขโมยข้อมูลส่วนตัว น่าจะคุ้นเคยกันดีอยู่แล้ว เพราะมันอยู่กับเรามาช้านาน และมีข่าวผู้เสียหายออกมาให้เห็นอยู่เป็นประจำแทบทุกวัน ในขณะที่ การจับไฟล์เรียกค่าไถ่อย่าง มัลแวร์เรียกค่าไถ่ (Ransomware) นั้นทาง แฮกเกอร์ (Hacker) มักเล็งโจมตีไปที่เหยื่อระดับองค์กรที่ข้อมูลมูลค่าสูงมากกว่า

จากการประเมินของ European Union Agency for Law Enforcement Cooperation (Europol) ซึ่งเป็นหน่วยงานบังคับใช้กฎหมายของสหภาพยุโรป (EU) ได้ระบุว่า "ในเวลาเพียงไม่กี่ปี Ransomware ได้กลายเป็นเครื่องมือโจมตีหลักของกลุ่มอาชญากรไซเบอร์ ทั้งการลงมือด้วยตนเอง หรือเสนอขายในรูปแบบ Ransomware as a Service (RaaS)"

อย่างไรกก็ตาม ในปัจจุบันนี้ มีภัยคุกคามรูปแบบใหม่ที่พัฒนาการต่อยอดมาจาก Ransomware ให้มีความรุนแรงมากขึ้น จากเดิมที่แค่จับไฟล์เป็นตัวประกัน คราวนี้มีการแบล็คเมลเหยื่อเพิ่มเข้ามาด้วย ซึ่งวิธีการนี้ถูกเรียกว่า "Extortionware"

Extortionware คืออะไร ? แตกต่างจาก Ransomware อย่างไรบ้าง ? เราจะมาอธิบายให้คุณผู้อ่านเข้าใจกัน ...

Extortionware คืออะไร ? (What is Extortionware ?)

Extortionware เป็นการโจมตีที่มีคล้ายคลึงกับ Ransomware บางครั้งมันก็ถูกเรียกว่า การโจมตีแบบ "การขู่กรรโชกทางไซเบอร์ (Cyber Extortion)" เป้าหมายในการโจมตีของทั้งคู่มีความคล้ายกันก็จริง คือการเรียกเงินจากเหยื่อ แต่มีหลายส่วนที่แตกต่างกันอย่างชัดเจน

ถ้าจะนิยามมัน Extortionware เป็นภัยอันตรายที่ถูกพัฒนามาจาก Ransomware จากเดิมที่เป็นแค่การแทรกซึมเข้าไประบบของเหยื่อ เพื่อเข้าถึงข้อมูลที่สำคัญโดยไม่ได้รับอนุญาต มีการเข้ารหัสไฟล์ในอุปกรณ์ของเหยื่อ จับไฟล์เป็นตัวประกัน เพื่อเรียกเงินจากเหยื่อที่ต้องการได้ไฟล์ข้อมูลสำคัญคืน

อย่างไรก็ตาม วิธีการ, ผลลัพธ์ และการทำลายล้างนั้นแตกต่างกัน โดยสำหรับ Extortionware แล้ว Ransomware เป็นเพียงเครื่องมือตัวหนึ่งสำหรับโจมตีเท่านั้น อาจจะใช้ หรือไม่ใช้งานมันเลยก็ได้

Extortionware เป็นการโจมตีที่ยากต่อการป้องกัน และคาดเดาได้ยาก ข่าวดีสำหรับผู้ใช้ทั่วไปคือ โอกาสถูกโจมตีมีน้อยมาก เนื่องจากเป็นเทคนิคที่ต้องวางแผนซับซ้อน, ลงทุนสูง และใช้ระยะเวลาลงมือนาน โดยส่วนใหญ่แล้วจะเน้นไปที่การขโมยข้อมูลออกมา มากกว่าการเข้ารหัส หรือทำลายข้อมูลทิ้ง

จากนั้นก็นำข้อมูลที่ได้มาข่มขู่เหยื่อเพื่อกรรโชกทรัพย์ เช่น ขู่ว่าจะนำความลับทางธุรกิจของบริษัทไปขายต่อให้กับบริษัทคู่แข่ง, หากเหยื่อเป็นบุคคลสาธารณะที่มีชื่อเสียง ก็อาจขู่ว่าจะนำภาพลับส่วนตัวไปเผยแพร่ ฯลฯ หรือแม้แต่การถล่มเซิร์ฟเวอร์ของบริษัทไม่ให้สามารถทำงานได้จนกว่าจะได้รับเงิน ก็ถือว่าเป็นส่วนหนึ่งของ Extortionware เช่นกัน

ความร้ายกาจของมันอยู่ที่ว่า ถ้าเป็น Ransomware เรายังพอแก้ไขปัญหาได้ หากมีระบบสำรองข้อมูลที่ดีพร้อม แต่พอเป็น Extortionware แล้ว การสำรองข้อมูลไม่ได้ช่วยอะไรเลย เพราะเมื่อแฮกเกอร์ได้ข้อมูลออกไปแล้ว เหยื่อก็ไม่สามารถทำอะไรได้

ประเภทของ Extortionware (Types of Extortionware)

เราเข้าใจแล้วว่า Extortionware เป็นการหาทางรีดไถเงินจากเป้าหมายด้วยวิธีการต่าง ๆ ไม่ได้จำกัดแค่การเข้ารหัสไฟล์เท่านั้น ดังนั้น ประเภทของ Extortionware จึงอาจแยกได้ตามรูปแบบของการโจมตีที่ใช้ ที่สามารถพบเห็นได้บ่อยครั้งก็จะมีดังต่อไปนี้

Distributed Denial of Service (DDoS)

สำหรับการโจมตีในรูปแบบ การปฏิเสธการให้บริการแบบวงกว้าง (Distributed Denial of Service - DDoS) เราเคยเขียนบทความอธิบายอย่างละเอียดไปแล้ว หากสนใจก็กลับไปย้อนอ่านกันได้

DDoS เป็นการโจมตีที่ป้องกันได้ค่อนข้างยาก ซึ่งเมื่อโดนกองทัพบอทระดมยิงมาที่เซิร์ฟเวอร์ จะส่งผลให้แพลตฟอร์ม หรือบริการทำงานได้ช้าลงอย่างมาก หรือล่มหยุดทำงานไปเลย แฮกเกอร์จะข่มขู่เรียกเงินจากเหยื่อ เพื่อแลกกับการหยุดยิง DDoS เพื่อให้เซิร์ฟเวอร์กลับมาทำงานได้อีกครั้ง

Doxing

นี่เป็นรูปแบบการโจมตีที่ค่อนข้างอันตรายเพราะเป็นการกรรโชกเงินจากเหยื่อ ด้วยการทำอับอาย บางรายถึงขั้นเป็นซึมเศร้าจนนำไปสู่การฆ่าตัวตายเลยด้วยซ้ำ

Doxing นิยมเล็งเป้าหมายไปยังบุคคล หรือบริษัทที่มีชื่อเสียง จากนั้นจะหาทางขโมยข้อมูลที่เป็นความลับ หรือน่าอับอายของเหยื่อ ไม่ว่าจะเป็นรูป, วิดีโอ หรือเอกสาร ที่หากมีคนอื่นรู้เข้า เป้าหมายจะรู้สึกอับอาย หรือตกอยู่ในสถานการณ์อันตราย จากนั้นก็นำข้อมูลที่ได้มากระโชกเงินจากเหยื่อเพื่อแลกกับการที่ข้อมูลจะไม่ถูกนำไปเผยแพร่สู่สาธารณะ

Data Breach

ข้อมูลส่วนตัวมีความสำคัญมาก วหากข้อมูลลูกค้าไม่ว่าจะเป็นข้อมูลธุรกรรม หรือข้อมูลส่วนบุคคลหลุดออกไป จะส่งผลต่อชื่อเสียงของบริษัทอย่างแน่นอน อีกทั้งยังส่งผลต่อความไว้วางใจของลูกค้าที่มีต่อบริษัทอีกด้วย แฮกเกอร์จึงมักนำข้อมูลนี้มาข่มขู่เรียกเงินจากเหยื่อ ซึ่งหากเหยื่อเลือกที่จะปฏิเสธ ก็มีโอกาสที่แฮกเกอร์จะนำข้อมูลที่มีอยู่ไปวางขายใน เว็บมืด (Dark Web) แทน

Software Vulnerability

ช่องโหว่ในซอฟต์แวร์ ก็เป็นเป้าหมายที่แฮกเกอร์สามารถนำมาใช้เรียกเงินได้เช่นกัน หากแฮกเกอร์สามารถค้นพบช่องโหว่ร้ายแรงในซอฟต์แวร์ ที่ส่งผลให้ลูกค้าตกอยู่ในความเสี่ยงได้ ยิ่งเป็นซอฟต์แวร์ที่มีคนนิยมใช้งานกันเยอะ ช่องโหว่ก็ยิ่งมีราคาแพงมาก ซึ่งมีศัพท์เฉพาะมันว่าช่องโหว่แบบ Zero-Day แฮกเกอร์จะนำช่องโหว่นี้มาข่มขู่เอาเงิน เพื่อแลกกับการที่จะไม่เปิดเผยช่องโหว่นี้

นั่นเป็นเหตุผลว่าทำไมบริษัทซอฟต์แวร์ยักษ์ใหญ่ถึงมักจะมีโครงการล่าเงินรางวัล (Bug Bounty Program) ที่ยอมจ่ายเงินให้กับผู้ค้นพบช่องโหว่ในจำนวนที่สูงพอสมควร (แต่เอาจริง ๆ ก็มักให้ราคาต่ำกว่าที่ซื้อขายกันตามเว็บมืด)

ความเป็นมาของ Extortionware แบบคร่าว ๆ (A Brief History of Extortionware)

ในส่วนของประวัติความเป็นมาของ Extortionware อย่างที่เราได้อธิบายไปตั้งแต่ช่วงต้นของบทความ ว่ามันเป็นการโจมตีที่ถูกอัปเกรดมาจาก Ransomware ดังนั้น หากจะขุดประวัติของมันก็ต้องเริ่มต้นจาก Ransomware กันก่อน ทั้งนี้ นี่เป็นประวัติคร่าว ๆ ที่ยกมาเพียงเหตุการณ์สำคัญบางส่วนเท่านั้น

ค.ศ. 1989 (พ.ศ. 2532) กำเนิดมัลแวร์เรียกค่าไถ่ (The Birth of Ransomware)

มัลแวร์เรียกค่าไถ่ตัวแรกของโลกมีเรื่องราวที่น่าสนใจ และค่อนข้างแปลกประหลาด มันไม่ได้มาจากแฮกเกอร์ แต่ถือกำเนิดจากนักวิจัยโรคเอดส์

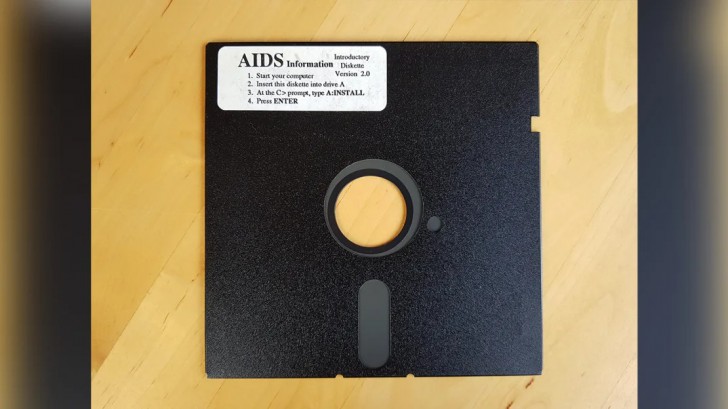

วันหนึ่งในปี ค.ศ. 1989 (พ.ศ. 2532) นักวิจัยที่เข้าร่วมงานสัมมนาโรคเอดส์ที่จัดขึ้นโดย World Health Organization (WHO) ที่กรุงสตอกโฮล์ม ประเทศสวีเดนกว่า 20,000 คน ได้รับพัสดุส่งมาในตู้จดหมายหน้าบ้าน ภายในมีแผ่นดิสก์ ส่วนใหญ่เชื่อว่าเป็นสรุปรายงานข้อมูลของงานสัมมนา แต่ผลปรากฏว่าเมื่อนำมันไปเสียบที่คอมพิวเตอร์ ไฟล์ในเครื่องก็ถูกล็อคโดยทันที หากต้องการปลดล็อคไฟล์ให้ส่งเงินมูลค่า $189 (ประมาณ $481 หรือ 17,000 บาท ในปัจจุบันนี้) ไปยังไปรษณีย์ที่เมืองปานามา

ภาพจาก : https://edition.cnn.com/2021/05/16/tech/ransomware-joseph-popp/index.html

หลังจากสืบสวนก็ค้นพบว่า ผู้ส่งคือ Dr. Joseph Popp นักชีววิทยาวิสาขาวัฒนาการ ที่จบมาจากมหาวิทยาลัยฮาร์วาร์ด ทำให้เขาถูกจับ โดนตั้งข้อหากว่าสิบคดีเกี่ยวกับการขู่กระโชกทรัพย์ และความเสียหายที่เกิดขึ้นจากมัลแวร์ที่เขาสร้างขึ้นมา ซึ่งภายหลังมันถูกเรียกว่า "AIDS Trojan" ในชั้นศาลเขาได้อ้างว่าได้ลงมือไปเพื่อหาเงินทุนมาวิจัยโรคเอดส์ และเพื่อสร้างกระแสให้คนหันมาสนใจโรคเอดส์มากขึ้น

ภาพจาก : https://www.knowbe4.com/aids-trojan

ค.ศ. 2005 (พ.ศ. 2548) มัลแวร์เรียกค่าไถ่สมัยใหม่ปรากฏตัว (First Modern Ransomware)

ในช่วงปี ค.ศ. 2005 (พ.ศ. 2548) มีการค้นพบมัลแวร์เรียกค่าไถ่ที่มีความทันสมัยปรากฏขึ้น มันคือ Trojan.Gpcoder หรือที่รู้จักกันในชื่อ GP Code และ GPCoder

Trojan.Gpcoder ถูกปล่อยออกมาในเดือนพฤษภาคม ค.ศ. 2005 (พ.ศ. 2548) ในตอนแรกมันไม่ได้มีพิษสงมากนัก ใช้วิธีการเข้ารหัสที่อ่อนแอ สามารถถูกถอดรหัสได้โดยง่าย แต่ผู้พัฒนาที่อยู่เบื้องหลังก็พยายามปรับปรุงการทำงานของมันให้แข็งแกร่งขึ้นเรื่อย ๆ มันแพร่กระจายผ่านอีเมลโดยอ้างว่าเป็นเอกสารสมัครงาน โดยเน้นโจมตีในรัสเซีย และประเทศเพื่อนบ้าน เช่น เบลารุส, ยูเครน และคาซัคสถาน ซึ่งมัลแวร์เรียกค่าไถ่ส่วนใหญ่ในยุคนั้น ก็มักจะมาจากประเทศนี้

ภาพจาก : https://osmoslagos.com/en/trojan/5299-trojangpcoderg.html

ค.ศ. 2006 (พ.ศ. 2549) มัลแวร์เรียกค่าไถ่เริ่มได้รับความนิยม (Ransomware was starting to gain traction)

พอย่างเข้าสู่ปี ค.ศ. 2006 (พ.ศ. 2549) มัลแวร์เรียกค่าไถ่เริ่มเป็นเครื่องมือที่แฮกเกอร์จำนวนมากหันมาให้ความสนใจ มี Trojan.Cryzip ปรากฏตัวขึ้นในเดือนมีนาคม การโจมตีของมันจะทำการคัดลอกไฟล์ทั้งหมดมาบีบอัดแล้วใส่รหัสป้องกันเอาไว้ จากนั้นก็ลบไฟล์ต้นฉบับทิ้ง อย่างไรก็ตามภายในโค้ดของตัวมัลแวร์มีการบรรจุรหัสสำหรับปลดล็อคไฟล์เอาไว้ด้วย การกู้ไฟล์กลับมาจึงไม่ยากมากนัก

หลังจากนั้นไม่นาน ก็มีมัลแวร์ Trojan.Archiveus ปรากฏตัวขึ้น การทำงานแทบไม่แตกต่างจาก Trojan.Cryzip เพียงแต่แทนที่จะขู่เอาเงินเพื่อแลกกับรหัสผ่าน มันขอให้เหยื่อทำการซื้อยาจากร้านขายออนไลน์แห่งหนึ่งแทน จากนั้นก็ให้เหยื่อนำหมายเลขคำสั่งซื้อไปแลกกับรหัสผ่าน

ค.ศ. 2007 (พ.ศ. 2550) มัลแวร์เรียกค่าไถ่แบบล็อกเครื่องเริ่มมา (Locker Ransomware began to appear)

มัลแวร์เรียกค่าไถ่แบบล็อก (Locker Ransomware) เริ่มต้นแพร่ระบาดในรัสเซีย โดยเครื่องที่โดนโจมตีจะมีภาพโป๊ปรากฏบนหน้าจอ พร้อมเรียกร้องให้จ่ายเงินหากต้องการเอาภาพออก โดยให้จ่ายเงินด้วยการส่งข้อความ หรือโทรไปหาบริการเซ็กซ์โฟนที่มีค่าบริการสูงลิ่ว กล่าวได้ว่าเป็นการใช้ภาพก่อให้เกิดอารมณ์ เพื่อนำพาไปสู่การใช้บริการ ภายหลังได้แพร่ระบาดไปยังยุโรป และสหรัฐอเมริกาด้วย

ค.ศ. 2008 (พ.ศ. 2551) GPCoder สายพันธ์ใหม่ (Variant of Trojan.Gpcoder)

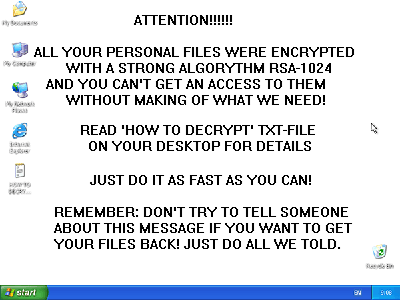

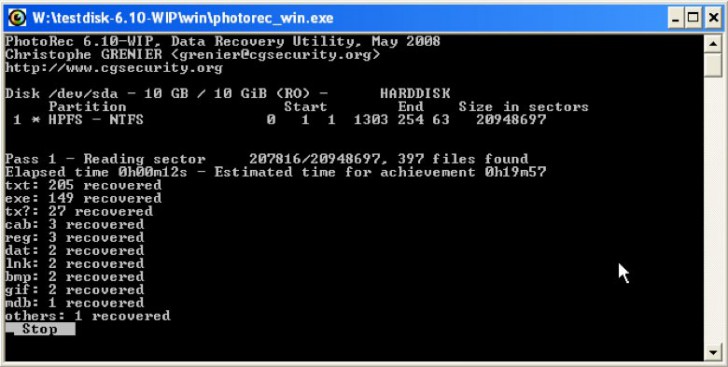

การกลับมาอีกครั้งของ GPCoder สายพันธุ์ใหม่ในชื่อ GPcode.AK คราวนี้ใช้เข้ารหัสแบบ 1024-bit RSA Key ไฟล์ในเครื่องจะถูกเข้ารหัส เหลือทิ้งไว้เพียงไฟล์ข้อความที่ระบุโครงสร้างว่าไฟล์ที่ถูกเข้ารหัสถูกเก็บไว้ที่ไหนบ้าง ? พร้อมเรียกร้องให้ชำระเงินผ่าน E-Gold หรือ Liberty Reserve (เจ๊งไปแล้วทั้งสองบริการ เนื่องจากพบการทำธุรกรรมผิดกฏหมายเป็นจำนวนมาก)

ภาพจาก : https://www.knowbe4.com/gpcodeak-ransomware

ค.ศ. 2011 (พ.ศ. 2554) การระบาดครั้งใหญ่ของมัลแวร์เรียกค่าไถ่ (First Large-Scale outbreak of Ransomware)

ในช่วงเวลานั้นมีแพลตฟอร์มชำระเงินออนไลน์แบบที่ผู้ใช้งานสามารถปกปิดตัวตนได้เปิดตัวออกมาหลายแห่ง นั่นส่งผลให้วงการมัลแวร์เรียกค่าไถ่เกิดความคึกคักเป็นอย่างมาก เพราะปัญหาหลักของการโจมตีนี้คือ จะรับเงินจากเหยื่ออย่างไร โดยที่ตำรวจไม่สามารถตามตัวจับได้

มีการสำรวจพบว่าในไตรมาสแรก และไตรมาสที่สองมีการตรวจพบมัลแวร์เรียกค่าไถ่มากกว่า 30,000 ตัว และไตรมาสสามได้เพิ่มขึ้นไปถึง 60,000 ตัว

ค.ศ. 2012 (พ.ศ. 2555) Citadel เครื่องมือสร้าง และแพร่มัลแวร์ (Citadel Toolkit for Produce and Distribute Ransomware)

เพื่ออำนวยความสะดวกให้กับเหล่าอาชญากรไซเบอร์ และหลบหลีกการเข้าถึงตัว มีแฮกเกอร์หัวใสเลือกพัฒนา Toollkit ที่ชื่อว่า Citadel ออกมาจำหน่ายในราคา $3,000 (ประมาณ $4,105 หรือ 145,000 บาท ในปัจจุบันนี้) มันเป็นเครื่องมือสำหรับใช้พัฒนา Ransomware อย่างง่าย พร้อมเครื่องมือสำหรับแพร่กระจายมัลแวร์

ในปีเดียวกันนี้ยังมี Lyposit ซึ่งเป็นเครื่องมือประเภทเดียวกันออกมาจำหน่ายเช่นกัน สามารถสร้างมัลแวร์ที่ปลอมแปลงตัวเองเป็นเอกสารจากหน่วยงานบังคับใช้กฏหมายโดยอ้างชื่อหน่วยงานจากตำแหน่งที่อยู่ตามการตั้งค่าของอุปกรณ์ของเหยื่อ

ตัวอย่างเช่น Reveton หนึ่งในมัลแวร์ที่ถูกสร้างด้วย Lyposit จะแจ้งเตือนว่าอุปกรณ์ของเหยื่อนั้นมีความเกี่ยวข้องกับการผลิตหนังโป๊เด็ก, มีการดาวน์โหลดไฟล์ละเมิดลิขสิทธิ์ หรือเกี่ยวข้องกับอาชญากรรมไซเบอร์ ทำให้เครื่องของคุณถูกทาง FBI ล็อคเอาไว้

ค.ศ. 2013 (พ.ศ. 2556) CyptoLocker มัลแวร์เรียกค่าไถ่ระดับพระกาฬ (CyptoLocker, The most famous piece of Ransomware)

CyptoLocker หนึ่งในมัลแวร์เรียกค่าไถ่ที่มีชื่อเสียงมากที่สุดได้ถูกปล่อยออกมาในเดือนสิงหาคม จากฝีมือของแฮกเกอร์ที่ใช้ชื่อว่า Slavik มันมีการใช้กุญแจเข้ารหัสด้วย Public และ Private Keys ในการเข้ารหัส และถอดรหัสไฟล์ในเครื่องของเหยื่อ

เดิมทีมันแพร่กระจายผ่านมัลแวร์ Gameover ZeuS ในรูปแบบของ ม้าโทรจัน (Trojan Horse) และ บอทเน็ต (Botnet) แต่ภายหลังได้แพร่กระจายผ่านอีเมลด้วย โดยแอบอ้างว่าถูกส่งมาจากผู้ให้บริการขนส่งอย่าง UPS หรือ FedEx

ผู้ที่ตกเป็นเหยื่อของ CrytoLocker จะมีเวลา 3 วัน ในการชำระเงินในราคา 2 บิตคอยน์ (Bitconis) ซึ่งตอนนั้นราคาเพียงเหรียญละ 1,800 บาทเท่านั้น หากไม่จ่ายภายในเวลาที่กำหนดราคาค่าไถ่ไฟล์ก็จะเพิ่มสูงขึ้นไปถึง 10 บิตคอยน์ คาดการณ์ว่าในเดือนธันวาคม เขาทำรายได้ไปมากถึง 41,928 บิตคอยน์ หากเขาเก็บเหรียญเอาไว้ไม่ได้นำมาใช้จ่ายจนหมด ในปีนี้เขาจะรวยมหาศาลเลยล่ะ เพราะตอนนี้ราคาอยู่ที่ประมาณเหรียญละ $58,889 หรือประมาณ 2,068,063 บาท หลังจากนั้นยังมี CyptoLocker 2.0 ตามออกมา คาดการณ์ว่ามีผู้ตกเป็นเหยื่อมากกว่า 600,000 ราย

ในช่วงระหว่างเดือนกันยายน ค.ศ. 2013 (พ.ศ. 2556) ถึงเดือนพฤษภาคม ค.ศ. 2014 (พ.ศ. 2557) มีการประเมินเอาไว้ว่ามีเหยื่อได้รับความเสียหายจาก CryptoLocker มากกว่า 500,000 ราย

ค.ศ. 2016 (พ.ศ. 2559) เข้าสู่ยุค Ransomware-As-A-Service (Ransomware-As-A-Service Era)

เปิดปีมาในเดือนมกราคม Ransomware-As-A-Service (Raas) แบบ JavaScript-Only ถูกค้นพบ ซึ่งพอมันเป็น JavaScript ทำให้มันรองรับการโจมตีได้หลากหลายแพลตฟอร์ม แม้แต่ Lunux และ macOS X ก็โดนคุกคามด้วย เว็บไซต์ WordPress หลายพันแห่งถูกโจมตี

ในเดือนพฤษภาคม ค.ศ. 2016 (พ.ศ. 2559) มีการค้นพบ Ransomware-As-A-Service (Raas) เปิดให้บริการในเว็บมืดผ่าน TOR สามารถใช้มันสร้างมัลแวร์เรียกค่าไถ่ได้ฟรี โดยรายได้จะมาจากการที่ตัวเว็บรองรับการชำระเงินค่าไถ่ ซึ่งจะมีการหักค่าธรรมเนียมไป 20%

เดือนกันยายนปีเดียวกัน LockerPin ได้เริ่มโจมตีระบบปฏิบัติการ Android ด้วยการเปลี่ยน PIN ทำให้ผู้ใช้งานไม่สามารถปลดล็อคเครื่องได้ เพื่อเรียกค่าไถ่ในราคา $500 (ประมาณ 17,500 บาท)

เหตุการณ์ที่น่าจดจำที่เกิดขึ้นในปีนี้ต้องยกให้กับ Petya ที่ทำสถิติสร้างความเสียหายกับคอมพิวเตอร์ทั่วโลกมากกว่า 3 แสนเครื่อง ภายในเวลาแค่เพียงไม่ถึง 72 ชั่วโมง

ค.ศ. 2018 (พ.ศ. 2561) มัลแวร์เรียกค่าไถ่พุ่งเป้าไปที่ปลาใหญ่ (Ransomware Actors Embrace Big Game Hunting)

ตั้งแต่ปี ค.ศ. 2018 (พ.ศ. 2561) สำนักงานสอบสวนกลาง Federal Bureau of Investigation (FBI) ได้พบว่าอัตราการโจมตีของมัลแวร์เรียกค่าไถ่แบบหว่านแห ลดน้อยลงอย่างมีนัยสำคัญ เนื่องจากแฮกเกอร์ได้พุ่งเป้าไปที่เหยื่อตัวใหญ่แทน โดยเฉพาะอย่างยิ่งรัฐบาลท้องถิ่น, องค์กรด้านสุขภาพ, บริษัท, อุตสาหกรรม และองค์กรขนส่ง เนื่องจากเป็นกลุ่มที่มีโอกาสยอมจ่ายมากกว่าบุคคลทั่วไป และสามารถเรียกมูลค่าได้สูงกว่าด้วย

ข้อมูลน่าสนใจจากรายงานของ FBI มีดังนี้

- บริษัทหลายแห่งสูญเสียกำไรมากถึง 66% จากการที่ถูก Ransomware โจมตี

- มีแบรนด์ประมาณ 53% เสียชื่อเสียง และความไว้วางใจจากลูกค้า หลังถูกโจมตีสำเร็จ

- องค์กรประมาณ 32% เผยว่าสูญเสียผู้บริหารระดับสูงไปจากผลของการถูก Ransomware โจมตี

- มีองค์กรประมาณ 29% ที่ต้องไล่พนักงานออก เนื่องจากการเงินมีปัญหาหลังถูก Ransomware โจมตี

ค.ศ. 2019 (พ.ศ. 2562) ถือกำเนิด Double Extortion (Invents Double Extortion)

ในช่วงสิ้นเดือนพฤศจิกายน ทาง Bleeping Computer ได้รับอีเมลจากที่อยู่ของ "Maze" ซึ่งเป็นแกงค์ Ransomware ในเนื้อหาแจ้งว่า พวกเขาได้ข้อมูลที่เป็นความลับของบริษัทไปอยู่ในมือเป็นที่เรียบร้อยแล้ว พร้อมส่งข้อมูลไฟล์บางส่วนขนาดประมาณ 700 MB มาให้ดูเป็นหลักฐานยืนยัน

ไอเดียนี้เป็นแรงบันดาลใจให้กับกลุ่มแฮกเกอร์ต่าง ๆ พวกเขารู้แล้วว่าองค์กรหลายแห่งมีระบบสำรองข้อมูลไว้อย่างดี หากถูกโจมตีก็ไม่จ่ายเงิน เลือกกู้ระบบได้ ดังนั้นแฮกเกอร์จึงเพิ่มระดับการกรรโชกทรัพย์ นอกจากจะเพื่อเอากุญแจถอดรหัสไฟล์แล้ว ยังเป็นค่าลบข้อมูลที่อยู่ในมือแฮกเกอร์อีกด้วย

ซึ่งนี่ถือเป็นจุดกำเนิดของการ Extortionware นั่นเอง

ความแตกต่างระหว่าง Extortionware กับ Ransomware (What is the difference between Extortionware and Ransomware ?)

Extortionware และ Ransomware มีรูปแบบการโจมตีบางส่วนที่คาบเกี่ยวกันอยู่

จุดที่เหมือนกันคือ ทั้งสองสิ่งต้องมีอะไรบางอย่างที่สามารถใช้ต่อรองกับเหยื่อได้ ซึ่ง Ransomware ก็เป็นเครื่องมือตัวหนึ่งที่ใช้การเข้ารหัสไฟล์ในการต่อรองกับเหยื่อ ในขณะที่ Extortionware ทำมากกว่านั้น ไม่ว่าจะเป็นการใช้ DDoS มาข่มขู่, ความลับบริษัท, รูปลับส่วนตัว ฯลฯ ดังนั้น

อีกข้อแตกต่างคือ Ransomware นั้น ยังพอป้องกันได้ด้วยการสำรองข้อมูลอย่างสม่ำเสมอ แต่ Extortionware นั้น การสำรองข้อมูลไม่ได้ช่วยอะไรมากนัก เพราะข้อมูลอยู่ในมือแฮกเกอร์แล้ว และมันเป็นข้อมูลที่เหยื่อไม่อยากให้ถูกเผยแพร่ เช่น คลิปลับ 18+ ที่คุณถ่ายเก็บไว้

หวังว่าคุณผู้อ่านจะมีความเข้าใจเกี่ยวกับ Extortionware กันมากขึ้นแล้วนะครับ