Google เตือน แก๊งแรนซัมแวร์จะเปลี่ยนมาขโมยข้อมูลมากขึ้น หลังจากการล็อกไฟล์แบบเดิมทำกำไรได้น้อยลง

มัลแวร์สำหรับการเรียกค่าไถ่ หรือ Ransomware นั้น หลายคนอาจจะคุ้นเคยกับกลยุทธ์ที่ตัวมัลแวร์นั้นเข้าล็อกไฟล์แล้วส่งข้อความเพื่อเรียกค่าไถ่ข้อมูลจากเหยื่อ แต่สิ่งนี้กำลังจะเปลี่ยนไปเนื่องจากการล็อกไฟล์แบบเดิม ๆ นั้น ทำเงินไม่ได้เสียแล้ว

จากรายงานโดยเว็บไซต์ Cyberpress ได้กล่าวถึงรายงานจากทีมวิจัย Google Threat Intelligence ซึ่งเป็นทีมผู้เชี่ยวชาญด้านภัยไซเบอร์จาก Google ที่ตัวงานวิจัยนั้นได้มีการกล่าวถึงภูมิทัศน์ (Landscape) ของกลุ่มแรนซัมแวร์ในช่วงปี ค.ศ. 2025 (พ.ศ. 2568) ที่ผ่านมา โดยภายในรายงานได้ระบุถึงเทรนด์ที่เปลี่ยนไปว่า ตัวแรนซัมแวร์ได้เปลี่ยนกลยุทธ์จากแต่เดิมนั้นใช้การเข้ารหัสล็อกไฟล์ (Encryption) แล้วทำการไถเงินเหยื่อ (Extortion) มาเป็นการขโมยข้อมูล (Data Theft) ของเหยื่อแล้วไถเงินแทน เนื่องจากวิธีการเดิมนั้นมียอดการจ่ายเงินค่าไถ่ให้แฮกเกอร์ในช่วงปีที่ผ่านมา ต่ำลงระดับประวัติการณ์ โดยตกจาก 2 ล้านดอลลาร์สหรัฐ (65,244,000 บาท) ในปี ค.ศ. 2024 (พ.ศ. 2567) เหลือเพียง 1.34 ล้านดอลลาร์สหรัฐ (43,717,500 บาท) เรียกได้ล่วงไป 1 ใน 3 เลยทีเดียว นอกจากนั้นยังพบว่าบริษัทส่วนใหญ่ที่ติดแรนซัมแวร์นั้น สามารถกลับมาทำงานได้ด้วยการกู้ข้อมูลสำรอง (Backup) ทำให้ไม่จำเป็นต้องจ่ายเงินให้กับแฮกเกอร์แต่อย่างใด ไม่เพียงเท่านั้น ช่วงปีที่ผ่านมา หน่วยงานผู้รักษากฎหมาย (Law Enforcer) ยังได้จัดการลงดาบ เข้าปราบปรามกลุ่มแรนซัมแวร์ชื่อดังจนล่มสลายไปมากมายหลายกลุ่ม เช่น LockBit, ALPHV, Basta, และ RansomHub

ภาพจาก : https://cyberpress.org/ransomware-shifts-to-data-theft/

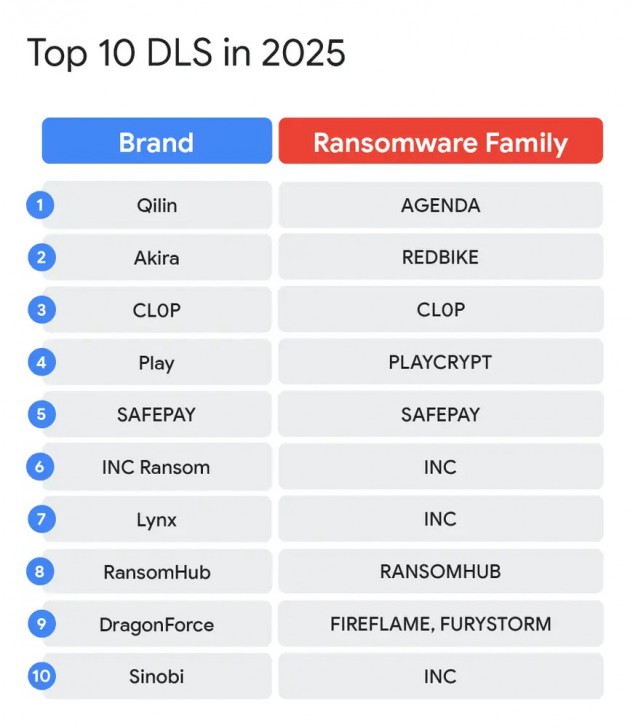

ด้วยความท้าทายที่เกิดขึ้นในวงการ ทำให้กลุ่มแรนซัมแวร์ที่ยังเหลือรอดอยู่ เช่น Qilin และ Akira ได้เข้ามามีบทบาทแทนกลุ่มแรนซัมแวร์ชื่อดังอย่างที่กล่าวมาข้างต้น และเปลี่ยนกลยุทธ์ใหม่มาใช้แรนซัมแวร์เพื่อขโมยข้อมูลมาโพสต์ขายบนเว็บไซต์สำหรับการจำหน่ายข้อมูลที่รั่วไหล (Data-Leak Website) แทน ซึ่งปริมาณการโพสต์ในปี ค.ศ. 2025 (พ.ศ. 2568) นั้นพุ่งสูงกว่าปี ค.ศ. 2024 (พ.ศ. 2567) ถึง 50% โดยข้อมูลต่าง ๆ ที่ถูกขโมยออกมานั้น เป็นฝีมือของแรนซัมแวร์ REDBIKE มากถึง 30% ของข้อมูลทั้งหมด

ส่วนช่องทางการเข้าถึงระบบของแรนซัมแวร์นั้น มักจะเป็นการใข้งานช่องโหว่ด้านความปลอดภัยของระบบ (Vulnerability) โดยเฉพาะช่องโหว่ของไฟร์วอลล์ (Firewall) และเครือข่ายส่วนบุคคลเสมือน (VPN หรือ Virtual Private Network) ซึ่งในจำนวนนี้ครอบคลุมช่องโหว่บนผลิตภัณฑ์ชื่อดังจากหลากผู้พัฒนา เช่น Fortinet, SonicWall, และ Palo Alto เป็นต้น นอกจากนั้นยังพบว่ากลุ่มแรนซัมแวร์ยังใช้ประโยชน์จากสภาพแวดล้อมจำลอง (Virtual Environments) เช่น ESXi Hypervisors เพื่อปล่อยแรนซัมแวร์ลงบนระบบอีกด้วย โดยมีการใช้งานในปี ค.ศ. 2025 (พ.ศ. 2568) มากถึง 48% เทียบกับ 29% ในปีก่อนหน้า และเพื่อให้ตัวแรนซัมแวร์เข้าทะลวงระบบได้หลากรูปแบบ แรนซัมแวร์ใหม่ ๆ มักจะสร้างให้สามารถทำงานได้ทั้งบนระบบปฏิบัติการ Windows และ Linux และเพื่อเพิ่มความแข็งแกร่งให้กับตัวโครงสร้างพื้นฐาน (Infrastructure) ของแรนซัมแวร์ ตัวแรนซัมแวร์บางตัวยังได้มีการใช้งานเทคโนโลยีล่าสุดอย่าง Web3 มาเสริมความแข็งแกร่งอีกด้วย