ระวังเว็บ Telegram ปลอม ดาวน์โหลดติดตั้งปุ๊บ ติดมัลแวร์แบบรันบนหน่วยความจำทันที

หนึ่งในแอปพลิเคชันแชทที่มักเป็นที่นิยมใช้งานในกลุ่มผู้ที่ต้องการความปลอดภัยของข้อมูล คงจะหนีไม่พ้น Telegram และด้วยความนิยมนี้เองก็ได้ถูกนำเอาไปแอบอ้างเพื่อนำมาใช้ในการปล่อยมัลแวร์ใส่เหยื่อ

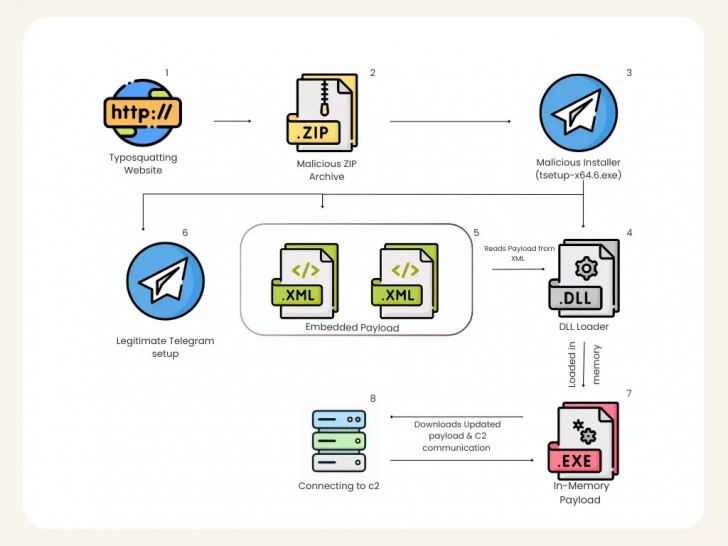

จากรายงานโดยเว็บไซต์ Cyberpress ได้กล่าวถึงการตรวจพบแคมเปญในการแพร่มัลแวร์ในรูปแบบที่รันบนหน่วยความจำ (In-Memory) ผ่านทางเว็บไซต์ Telegram ปลอม ซึ่งเว็บไซต์ดังกล่าวนั้นจะมีชื่อว่า telegram [.]com (สังเกตได้ว่าจะต่างจากเว็บไซต์จริงที่ใช้ .org) โดยภายในเว็บไซต์นั้นจะมีการสร้างให้เหมือนกับเว็บไซต์ Telegram ของแท้แทบทุกประการ รวมทั้งมีการชักชวนให้เหยื่อที่หลงเข้ามาดาวน์โหลดไฟล์ที่อ้างว่าเป็นไฟล์สำหรับการติดตั้งแอปพลิเคชัน Telegram ไปติดตั้ง โดยไฟล์ดังกล่าวนั้นจะมีชื่อว่า tsetup-x64.6.exe ซึ่งก็คล้ายคลึงกับไฟล์ติดตั้งของแอปพลิเคชันของแท้เช่นเดียวกัน ทำให้เหยื่อมักจะไม่เอะใจ

ภาพจาก : https://cyberpress.org/fake-telegram-site-malware/

แต่หลังจากที่รันเพื่อติดตั้งแอปพลิเคชันเป็นที่เรียบร้อย ก็จะนำไปสู่การฝังตัวของมัลแวร์แบบหลากขั้นตอน (Multi-Stage Infection) ที่มีความซับซ้อนโดยเริ่มต้นจากการรันคำสั่ง (Command) เพื่อตรวจหา Process บางตัว เช่น 0tray.exe เพื่อตรวจสอบว่าเครื่องมีการติดตั้งซอฟต์แวร์แอนตี้ไวรัส (Anti-Virus) อยู่บนเครื่องหรือไม่ รวมทั้งได้มีการรันสคริปท์ PowerShell เพื่อเพิ่มไดร์ฟระบบ (System Drive) ทุกตัวที่มีลงไปยังรายชื่อยกเว้น (Exclusion List) ของ Windows Defender เพื่อให้มัลแวร์สามารถทำงานได้อย่างสะดวกโดยไม่ถูกตรวจจับบนไดร์ฟที่ถูกยกเว้นไว้

หลังจากนั้นตัวมัลแวร์ก็จะทำการรันไฟล์ DLL ของมัลแวร์ชื่อว่า AutoRecoverDat.dll ขึ้นมาผ่านทาง rundll32.exe ซึ่งเป็นเครื่องมือสำหรับการรันไฟล์ DLL ที่มากับตัว Windows เพื่อถอดรหัสไฟล์มัลแวร์ (Payload) ตัวสุดท้ายออกมาจากไฟล์ XML ชื่อว่า GPUCache.xml ออกมาสร้างเป็นไฟล์สำหรับรัน (Executable) ในรูปแบบ Portable Executable (PE) ผ่านทาง Runtime แล้วรันขึ้นบนหน่วยความจำโดยตรง

ซึ่งเมื่อทำการรันบนหน่วยความจำเป็นที่เรียบร้อยแล้ว ตัวมัลแวร์ก็จะทำการติดต่อกับเซิร์ฟเวอร์ควบคุม (C2 หรือ Command and Control) ที่ตั้งอยู่บนหมายเลขไอพีที่ 27.50.59.77 ผ่านทางพอร์ต 18852 ซึ่งหมายเลขไอพีดังกล่าวนั้นมีส่วนเกี่ยวกับกับโดเมนของแอปพลิเคชันปลอมไม่ว่าจะเป็น jiijua[.]com, telegrgam[.]com, telefgram[.]com, และ tejlegram[.]com ซึ่งการเชื่อมต่อนี้จะช่วยให้แฮกเกอร์สามารถส่งคำสั่ง, อัปเดต Payload ใหม่, และสร้างความมั่นใจว่าจะติดต่อเพื่อสั่งงานมัลแวร์ได้เสมอ (Persustent) ผ่านทางช่องทางดังกล่าวเพื่อเข้าควบคุมเครื่องของเหยื่อในท้ายที่สุด