มัลแวร์ GlassWorm กลับมาอีกด้วย ครั้งนี้ใช้เครือข่ายบล็อกเชน Solona ปล่อย RAT เข้าขโมยคริปโตเหยื่อ

เทคโนโลยีบล็อกเชน (Blockchain) โดยมากผู้คนทั่วไปมักจะเข้าใจว่าเป็นเทคโนโลยีที่ใช้กับสกุลเงินดิจิทัลแบบคริปโตเคอร์เรนซี (Cryptocurrency) เท่านั้น แต่ความจริงแล้วเทคโนโลยีนี้สามารถนำไปประยุกต์ใช้ได้หลากรูปแบบ ไม่เว้นแม้แต่การมาเป็นส่วนหนึ่งของระบบโครงสร้างพื้นฐาน (Infrastructure) ของมัลแวร์

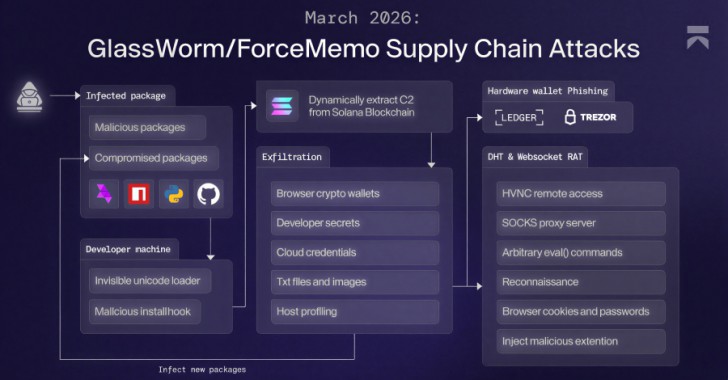

จากรายงานโดยเว็บไซต์ The Hacker News ได้กล่าวถึงการตรวจพบแคมเปญใหม่ของมัลแวร์ GlassWorm ที่จะนำไปสู่การปล่อยมัลแวร์ประเภทเข้าควบคุมระบบจากระยะไกล หรือ RAT (Remote Access Trojan) ลงบนเครื่องเหยื่อเพื่อใช้ฟีเจอร์ของมัลแวร์อย่าง เช่น การดักจับการพิมพ์ (Keylogging), ขโมยไฟล์ Cookies, ขโมย Token การใช้งาน, แล้วส่งข้อมูลกลับไปให้ยังแฮกเกอร์บนเซิร์ฟเวอร์ภายนอก ทั้งยังมีฟีเจอร์ในการรับคำสั่งจากเซิร์ฟเวอร์เดียวกันแบบตรวจจับได้ยากอีกด้วย ซึ่งสิ่งที่น่าสนใจสำหรับแคมเปญนี้ก็คือ การที่เซิร์ฟเวอร์ควบคุม (C2 หรือ Command and Control) ที่เป็นต้นสาย และเป็นตัวจัดการมัลแวร์ RAT ดังกล่าวนั้น มีการซ่อนที่อยู่ (Address) ไว้บนบันทึก (Memo) ที่เกิดขึ้นระหว่างการทำธุรกรรม (Transaction) บนเครือข่ายบล็อกเชนของ Solana ซึ่งที่อยู่ดังกล่าวจะถูกนำไปแปลงผ่านทาง Resolver ซึ่งจะออกมาเป็นหมายเลขไอพี "45.32.150[.]251" อันเป็นที่อยู่จริงของเซิร์ฟเวอร์ดังกล่าว นอกจากนั้นการรับส่งคำสั่งยังใช้ช่องทางเดียวกันอีกด้วย นับเป็นวิธีการที่ซับซ้อนจนตรวจจับได้ยาก

ภาพจาก : https://thehackernews.com/2026/03/glassworm-malware-uses-solana-dead.html

สำหรับตัวแคมเปญนั้น การหลอกให้ติดตั้งมัลแวร์จะเริ่มขึ้นจากการที่แฮกเกอร์สร้างบัญชีปลอม หรือไปแอบขโมยบัญชีสำหรับการใช้งานคลังข้อมูลดิจิทัล (Repo หรือ Repository) ชื่อดัง เช่น npm, PyPI, GitHub และ Open VSX มาใช้งานเพื่ออัปโหลด และปล่อยแพ็คเกจที่มีการสอดไส้มัลแวร์ผ่านทางช่องทางนี้ (ทางแหล่งข่าวไม่ได้กล่าวไว้ว่าเป็นการปล่อยแพ็คเกจอะไร และเป็นซอฟต์แวร์อะไร รวมทั้งใช้วิธีใดในการหลอกให้มาดาวน์โหลด แต่คาดว่าเป็นการใช้งานวิธีการหลอกลวงแบบ Phishing) นอกจากนั้น เพื่อให้มั่นใจว่าตัวมัลแวร์จะอัปเดตได้ตลอดเวลา ทางแฮกเกอร์ยังได้ทำการขโมยบัญชีสำหรับใช้ในการบำรุงรักษาโครงการ (Project Maintainer) มาใช้งานเพื่อการดังกล่าวอีกด้วย

หลังจากที่ติดตั้งเสร็จเรียบร้อย ตัวมัลแวร์เริ่มต้นก็จะทำการตรวจสอบว่า เครื่องมีการใช้งานในแถบประเทศรัสเซียหรือไม่ เพื่อหลีกเลี่ยงการมีปัญหากับทางการรัสเซียที่อาจนำไปสู่การปราบปรามกลุ่ม (ทำให้คาดว่ากลุ่มที่อยู่เบื้องหลังน่าจะเป็นแฮกเกอร์ชาวรัสเซีย) รวมทั้งตรวจสอบว่าเครื่องของเหยื่อนั้นใช้ระบบปฏิบัติการใด ? แล้วจึงทำการติดต่อกับเซิร์ฟเวอร์ C2 เพื่อดาวน์โหลดไฟล์มัลแวร์ (Payload) ลงมาผ่านทางช่องทางที่กล่าวไว้ข้างต้น โดยตัว Payload นั้นจะถูกออกแบบมาเพื่อใช้การในการขโมยข้อมูล (Data Theft) ด้วยวิธีการต่าง ๆ เช่น ขโมยรหัสผ่าน, ขโมยกระเป๋าเงินคริปโตเคอร์เรนซี (Crypto Wallet) และข้อมูลเกี่ยวกับระบบทั้งหมด อัดเป็นไฟล์บีบอัดแบบ Zip ส่งไปยังเซิร์ฟเวอร์ภายนอกที่ตั้งอยู่ที่หมายเลขไอพี "217.69.3[.]152/wall" นอกจากเซิร์ฟเวอร์ดังกล่าวนั้นจะเป็นเซิร์ฟเวอร์สำหรับการรับข้อมูลที่ถูกขโมยมาแล้ว ยังพบว่าตัว Payload ตัวสุดท้ายนั้นถูกจัดเก็บ และจะถูกดาวน์โหลดจากเซิร์ฟเวอร์เดียวกันมายังเครื่องของเหยื่ออีกด้วย ซึ่งองค์กรประกอบทั้ง 2 ของชุด Payload จะมีดั่งนี้

Payload ชุดแรก จะเป็นไฟล์สำหรับการรันในรูปแบบ .NET binary ที่ถูกออกแบบเพื่อขโมยข้อมูลกระเป๋าเงินคริปโตเคอร์เรนซี ซึ่งตัว Payload ตัวนี้จะมีการใช้งานฟีเจอร์ Windows Management Instrumentation (WMI) ของ Windows เพื่อตรวจจับการใช้งานไดร์ฟ USB เพื่อเสียบกระเป๋าเงินคริปโตแบบฮาร์ดแวร์ (Hardware Wallet) เช่น Ledger หรือ Trezor หรือไม่ โดยถ้าตรวจพบก็จะแสดงหน้าจอสำหรับการใช้งานกระเป๋า (UI หรือ User Interface) ของกระเป๋าทั้ง 2 ขึ้นมา แล้วหลอกว่ามีการทำงานที่ผิดพลาด (Error) ต้องใส่รหัสกู้กระเป๋า (Seed Phrases) ทั้ง 24 รหัสขึ้นมาใหม่ เพื่อใช้งานกระเป๋า ซึ่งถ้าเหยื่อหลงเชื่อ ก็จะนำไปสู่การสูญเสียเงินทั้งกระเป๋าทันที โดยวิธีการดังกล่าวนั้นเรียกว่าเป็นการก่ออาชญากรรมด้วยวิธี Wallet Phishing นอกจากนั้นมัลแวร์ตัวนี้ยังมีความสามารถในการจัดการไม่ให้ซอฟต์แวร์สำหรับการจัดการกระเป๋าตัวจริงอย่าง Ledger Live สามารถรันขึ้นมาแข่งได้อีกด้วย

Payload ตัวที่ 2 จะเป็นมัลแวร์แบบ RAT ในรูปแบบ JavaScript ที่มีการใช้งานตัวจัดการอีเวนท์ของ Google Calendar ในการรับเอาข้อมูลการติดต่อกับเซิร์ฟเวอร์ C2 โดยมีการใช้งานระบบ Distributed Hash Table (DHT) เพื่อจัดการในส่วนนี้ ทำให้ถ้าการติดต่อในช่องทางดังกล่าวมีปัญหา ก็จะเปลี่ยนกลับไปใช้การติดต่อกับเซิร์ฟเวอร์ C2 ผ่านทางเครือข่าย Solana อย่างอัตโนมัติ ซึ่งหลังจากที่มัลแวร์ฝังลงบนเครื่องได้แล้ว ตัวมัลแวร์ก็จะทำการติดตั้งส่วนเสริม (Extension) ที่มีชื่อว่า Google Docs Offline บนเว็บเบราว์เซอร์ Chrome โดยส่วนเสริมตัวนี้จะทำหน้าที่ในการติดต่อเพื่อรับคำสั่งจากเซิร์ฟเวอร์ C2 ซึ่งการทำงานนั้นจะมุ่งเน้นไปยังในส่วนของไฟล์ cookies,ไฟล์ใน localStorage, ข้อมูล Document Object Model (DOM) จากแท็บของเว็บเบราว์เซอร์ที่เปิดใช้งานอยู่, ข้อมูลในส่วน Bookmark, ดักจับการพิมพ์ (Keystroke), แอบบันทึกหน้าจอ (Screenshot), ข้อมูลบน Clipboard, รายชื่อของ Extension ที่ติดตั้งอยู่, และประวัติการใช้งานเว็บเบราว์เซอร์ (History) กว่า 5,000 รายการ นอกจากนั้นยังมีคำสั่งอื่น ๆ ให้ใช้งานอีกมากมาย เช่น

- start_hvnc / stop_hvnc, ใช้ในการติดตั้งโมดูล Hidden Virtual Network Computing (HVNC) หรือเครือข่ายคอมพิวเตอร์จำลองแบบซ่อนเร้น เพื่อใช้ในการควบคุมเครื่องของเหยื่อจากระยะไกล

- start_socks / stop_socks,ใช้ในการเปิดใช้งานโมดูล WebRTC เพื่อนำมาใช้เป็น SOCKS proxy.

- reget_log, ใช้สำหรับการขโมยข้อมูลจากเว็บเบราว์เซอร์ต่าง ๆ เช่น Google Chrome, Microsoft Edge, Brave, Opera, Opera GX, Vivaldi, and Mozilla Firefox. โดยคำสั่งนี้สามารถหลบเลี่ยงระบบการเข้ารหัสบนตัวแอปของ Chrome หรือ App-Bound Encryption (ABE) ได้

- get_system_info, ใช้ในการส่งข้อมูลระบบเครื่องของเหยื่อกลับไปยังเซิร์ฟเวอร์.

- command, ใช้ในการรัน JavaScript ผ่านทางช่องทาง eval()