แฮกเกอร์รัสเซียใช้ช่องโหว่บน Microsoft Office ปล่อยมัลแวร์สอดแนมลงเครื่องเหยื่อ

เมื่อพูดถึงซอฟต์แวร์สำหรับใช้งานภายในออฟฟิศที่เป็นที่รู้จักกันมาอย่างยาวนาน คงจะหนีไม่พ้น Microsoft Office ที่ถึงตอนหลังจะความนิยมลดน้อยลงจากทางเลือกที่มีมากขึ้น แต่ก็ยังคงเป็นซอฟต์แวร์ประจำสำนักงานต่าง ๆ อยู่ดี กระนั้นตัวซอฟต์แวร์ก็มีช่องโหว่ความปลอดภัยอยู่มากมายจนเป็นที่โปรดปรานของเหล่าแฮกเกอร์ เช่นในกรณีนี้

จากรายงานโดยเว็บไซต์ The Hacker News ได้กล่าวถึงการตรวจพบแคมเปญใหม่ของกลุ่มแฮกเกอร์ APT28 หรือเป็นที่รู้จักในชื่อ UAC-0001 จากประเทศรัสเซีย ในการใช้งานช่องโหว่ความปลอดภัยของ Microsoft Office ที่มีรหัสว่า CVE-2026-21509 ซึ่งช่องโหว่ดังกล่าวนั้นมีคะแนนความอันตราย หรือ CVSS Score ที่สูงถึง 7.8 โดยช่องโหว่นี้เป็นช่องโหว่ประเทศหลบเลี่ยงฟีเจอร์รักษาความปลอดภัย (Security Feature Bypass) ส่งผลให้แฮกเกอร์สามารถส่งไฟล์ของ Microsoft Office ที่สร้างขึ้นมาเพื่อจุดประสงค์พิเศษ ส่งเพื่อหลอกให้เหยื่อเปิดอันจะนำไปสู่การฝังมัลแวร์ลงเครื่องได้ ซึ่งทางทีมวิจัยจาก Zscaler ThreatLabz บริษัทผู้เชี่ยวชาญด้านการสร้างโซลูชันด้านความปลอดภัย ได้ตั้งชื่อปฏิบัติการดังกล่าวของแฮกเกอร์ที่ตรวจพบว่า Operation Neusploit โดยกลุ่มทีมวิจัยที่ตรวจพบแคมเปญดังกล่าวก่อนที่จะถูกตั้งชื่อนั้น เป็นฝีมือของทีมวิจัยทั้งจากทางไมโครซอฟท์เอง และทาง Google นั่นคือ Microsoft Threat Intelligence Center (MSTIC), Microsoft Security Response Center (MSRC), and Office Product Group Security Team, และ Google Threat Intelligence Group (GTIG)

ซึ่งในส่วนของการโจมตีนั้นจะเริ่มจากการที่ทางแฮกเกอร์ใช้การหลอกลวงในรูปแบบของการทำวิศวกรรมทางสังคม (Social Engineering) ผ่านทางอีเมลแบบ Phishing ด้วยภาษาต่าง ๆ ที่แตกต่างกันไปตามแต่ว่าเหยื่อนั้นจะอาศัยอยู่ในประเทศไหน ในขณะที่ฝั่งเซิร์ฟเวอร์ก็มีการตั้งค่าในการตรวจจับว่าคำขอดาวน์โหลดนั้นมาจากประเทศไหน โดยคำขอจะต้องมาจากประเทศที่ถูกกำหนดเท่านั้นถึงตัวเซิร์ฟเวอร์ถึงจะปล่อยไฟล์ DLL ซึ่งเป็นไฟล์มัลแวร์ (Payload) ลงไปยังเครื่องของเหยื่อ โดยในปัจจุบันนั้นแฮกเกอร์ได้มุ่งเน้นการเล่นงานประเทศต่าง ๆ ในยุโรป เช่น ยูเครน, กรีซ, ตุรกี, โปแลนด์, สโลวีเนีย และประเทศในแถบตะวันออกกลางอย่าง อาหรับเอมิเรตส์ อีกด้วย ซึ่งแฮกเกอร์นั้นจะใช้วิธีแอบอ้างตนว่ามาจากองค์กรของทางรัฐบาลเพื่อสร้างความไว้วางใจให้กับเหยื่อ

ภาพจาก : https://thehackernews.com/2026/02/apt28-uses-microsoft-office-cve-2026.html

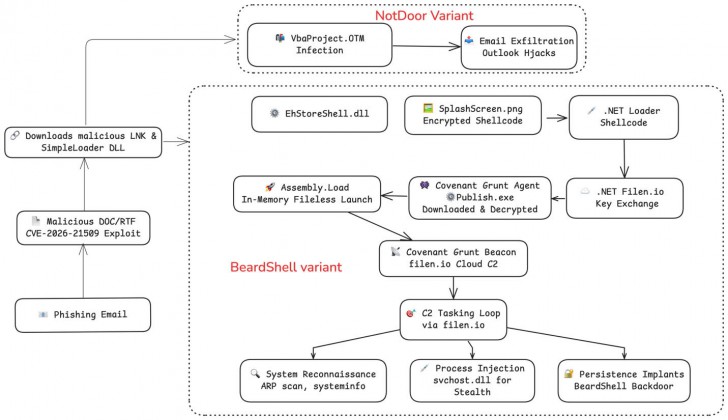

โดยภายในอีเมลหลอกลวงที่กล่าวไว้ข้างต้นนั้นภายในจะมีการแนบเอกสารของ Microsoft Office ประเภท .RTF หรือ .DOC ซึ่งจะนำไปสู่การดาวน์โหลดมัลแวร์นกต่อ (Loader) 2 ตัว

- มัลแวร์นกต่อสำหรับการดาวน์โหลดและติดตั้งมัลแวร์ MiniDoor ซึ่งเป็นมัลแวร์สำหรับการขโมยข้อมูล หรือ Infostealer อีเมลต่าง ๆ ที่อยู่บนซอฟต์แวร์ Microsoft Outlook ทั้งในส่วนของ Inbox, Junk, และ Drafts แล้วส่งข้อมูลกลับไปให้แฮกเกอร์ผ่านทางที่อยู่อีเมลซึ่งถูกบันทึกเป็นค่าคงที่ (Hardcoded) บนมัลแวร์ไว้อย่าง ahmeclaw2002@outlook[.]com และ ahmeclaw@proton[.]me โดยมัลแวร์ตัวนี้จะมาในรูปแบบไฟล์ DLL ที่ถูกเขียนขึ้นบนภาษา C++ ซึ่งจากการตรวจสอบในเชิงลึกพบว่ามัลแวร์ตัวนี้เป็นมัลแวร์ที่ถูกดัดแปลงมาจากมัลแวร์ NotDoor (หรือ GONEPOSTAL) อีกทีหนึ่ง

- มัลแวร์นกต่อที่มีชื่อว่า PixyNetLoader ซึ่งใช้สำหรับการดาวน์โหลดมัลแวร์ประเภทเครื่องมือสำหรับการแฮก (Hacking Tools) ชื่อว่า COVENANT ลงมา ซึ่งมัลแวร์นกต่อตัวนี้จะมีการทำงานที่ซับซ้อนกว่ามัลแวร์นกต่อตัวแรก โดยจะเป็นตัวที่เริ่มต้นในการโจมตีเครื่องของเหยื่อแบบลูกโซ่ หรือ Chain Attack

ในส่วนของมัลแวร์นกต่อ PixyNetLoader จะเริ่มต้นจากการโหลดองค์ประกอบของมัลแวร์ (Components)ที่ถูกฝังอยู่ (Embeded) ภายในตัว Loader ออกมา ซึ่งไฟล์ที่คลายออกมานั้นจะมีตัว Shellcode Loader ในรูปแบบไฟล์ DLL ชื่อว่า "EhStoreShell.dll" และไฟล์รูปภาพในรูปแบบไฟล์ PNG ชื่อว่า "SplashScreen.png" โดยตัว Shellcode Loader นั้นจะทำการดึง Shellcode ที่ถูกฝังอยู่ในไฟล์รูปภาพดังกล่าวออกมาเพื่อรัน (Execution) ซึ่งตัว Loader ตัวนี้จะทำงานก็ต่อเมื่อตรวจพบว่าไม่อยู่ในสภาวะแวดล้อม (Environment) ที่ตัวไฟล์กำลังถูกวิเคราะห์อยู่ และตัว Process ที่ดึงไฟล์ DLL ของ Loader ขึ้นมาใช้งานต้องเป็น "explorer.exe" เท่านั้น โดยถ้าเงื่อนไขดังกล่าวไม่ครบ ตัวมัลแวร์ก็จะทำการฝังตัวแน่นิ่ง (Dormant) อยู่ภายในระบบ

ตัว Shellcode ที่ถูกถอดรหัสออกมานั้นจะนำไปสู่การโหลด Grunt ของเครื่องมือแฮก COVENANT ในรูปแบบ .NET Assembly ซึ่งจะทำหน้าที่ในการเชื่อมต่อการเครือข่ายควบคุมและสั่งการ หรือ C2 (Command and Control) มาติดตั้งบนเครื่องของเหยื่อ นอกจากการฝังมัลแวร์ลงเครื่องแล้ว ตัว Loader ยังทำหน้าที่ในการสร้างความคงทนบนระบบ (Persistence) ด้วยการใช้งานเทคนิค COM Object Hijacking อีกด้วย