ClickFix มามุขใหม่ ! คราวนี้ใช้จอฟ้าปลอม หลอกเหยื่อให้ติดตั้งมัลแวร์ตามคำสั่งบนจอ

กลยุทธ์การหลอกให้เหยื่อแก้ไขข้อผิดพลาดปลอมเพื่อฝังมัลแวร์ลงเครื่องเหยื่อ หรือ ClickFix นั้นเรียกได้ว่าเป็นวิธีการยอดนิยมที่กำลังถูกใช้อย่างแพร่หลายในรูปแบบต่าง ๆ มากมาย และในคราวนี้กลยุทธ์นี้ก็มาพร้อมกับวิธีการหลอกเหยื่อแบบใหม่

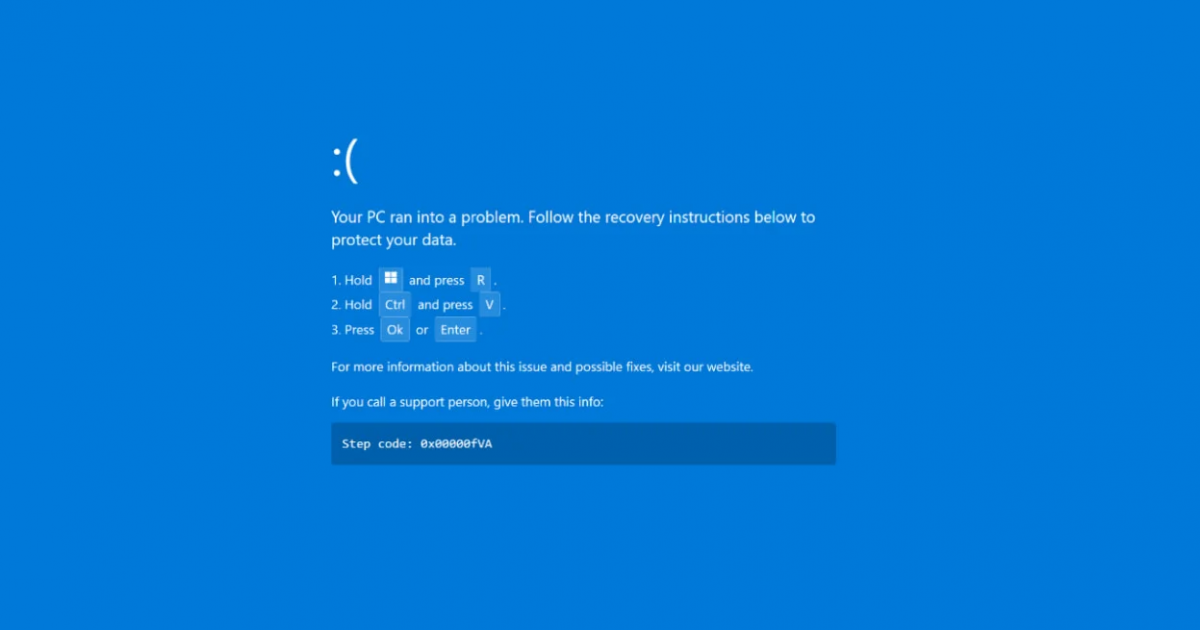

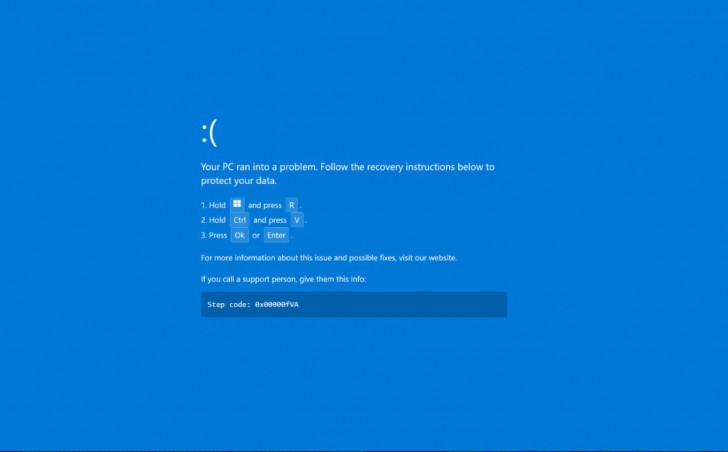

จากรายงานโดยเว็บไซต์ Bleeping Computer ได้กล่าวถึงการตรวจพบวิธีการใหม่ของการหลอกลวงแบบ ClickFix ซึ่งโดยทั่วไปนั้นมักจะใช้งาน Captcha ปลอมบนเว็บไซต์ที่ถูกแฮก หรือเว็บไซต์ปลอมของแฮกเกอร์ เพื่อหลอกให้เหยื่อทำตาม Captcha แต่ในคราวนี้กลับเป็นการใช้งานจอฟ้าแห่งความตาย (BSOD หรือ Blue Screen of Death) ปลอม พร้อมคำสั่งให้เหยื่อทำตามเพื่อแก้ไขจอฟ้า ซึ่งถ้าเหยื่อทำตามก็จะนำไปสู่การติดมัลแวร์ในที่สุด

ภาพจาก : https://www.bleepingcomputer.com/news/security/clickfix-attack-uses-fake-windows-bsod-screens-to-push-malware/

โดยการหลอกลวงในแคมเปญรูปแบบใหม่นี้ จะเริ่มต้นจากการที่แฮกเกอร์หลอกให้เหยื่อเข้าสู่เว็บไซต์ปลอมที่ทำเลียนแบบ Booking.com ซึ่งเป็นเว็บไซต์สำหรับจองโรงแรม โดยเว็บไซต์ปลอมเหล่านี้มักใช้ชื่อโดเมน เช่น 'low-house[.]com' เป็นต้น ซึ่งหลังจากเหยื่อเข้าสู่เว็บไซต์ดังกล่าวเป็นที่เรียบร้อย หลังจากที่เหยื่อท่องเว็บไซต์สักพักหนึ่ง ก็จะมีหน้าจอเด้ง (Pop Up) แจ้งเตือนว่า "Loading is taking too long" หรือ การโหลดนั้นยาวนานเกินไป ซึ่งเป็นการทำงานของ JavaScript ที่ถูกฝังอยู่บนเว็บไซต์ ซึ่งถ้าเหยื่อคลิ๊กปุ่มที่อยู่บนหน้าจอเด้ง ก็จะเกิดการเปิดจอฟ้าปลอมแบบเต็มจอขึ้นมาในทันที

ซึ่งในจอฟ้าปลอมนี้จะมีคำสั่งให้เหยื่อทำการเปิด Run ซึ่งเป็นฟีเจอร์สำหรับใช้ในการรันโค้ด ขึ้นมาด้วยการใช้ปุ่มรูปโลโก้ Windows + R แล้วหลังจากนั้นในขั้นถัดไป หน้าจอจะสั่งให้เหยื่อทำการกดปุ่ม CTRL+V เพื่อวางโค้ดมัลแวร์ซึ่งตัวสคริปท์ทำการคัดลอกไว้อย่างอัตโนมัติ และท้ายสุดหน้าจอก็จะสั่งให้เหยื่อกด OK หรือ กดปุ่ม Enter เพื่อรันโค้ด โดยถ้าเหยื่อหลงเชื่อก็จะติดมัลแวร์ในทันที ซึ่งขั้นตอนเหล่านี้จะเห็นได้ว่าไม่ได้แตกต่างจากการหลอกลวงแบบ ClickFix ในรูปแบบอื่นเลย เพียงแต่ใช้ความตื่นตระหนกจากการปรากฏตัวของจอฟ้าให้เหยื่อโดนหลอกได้ง่ายขึ้นเพียงเท่านั้น

ในส่วนของโค้ดนั้น ทางทีมวิจัยระบุว่าเป็นโค้ดในรูปแบบสคริปท์ PowerShell ที่จะนำไปสู่การเปิดหน้าจอผู้ดูแลระบบ (Admin Panel) ปลอมของเว็บไซต์ Booking ปลอมอีกที เพื่อหลอกลวงเหยื่อ ขณะที่เบื้องหลัง (Background) จะเป็นการดาวน์โหลดไฟล์มัลแวร์ (Payload) ชุดแรกในรูปแบบไฟล์ .NET project (v.proj) นำมาประมวลด้วยเครื่องมือของตัว Windows ที่มีชื่อว่า MSBuild.exe และหลังจากที่โค้ดในไฟล์ดังกล่าวรันได้สำเร็จแล้ว ตัวมัลแวร์ก็จะเพิ่มตัวมันเองและไฟล์ที่เกี่ยวข้องลงไปในรายชื่อยกเว้น (Exclusion List) ของเครื่องมือป้องกันอย่าง Windows Defender แล้วจึงทำการส่งคำสั่ง (Prompt) ไปยังระบบควบคุมผู้ใช้งาน (UAC หรือ User Account Control) เพื่อรับสิทธิ์ในการเข้าถึงระบบในระดับสูง หลังจากนั้นจึงทำการดาวน์โหลดมัลแวร์นกต่อ (Loader) ผ่านทางเครื่องมือที่มีชื่อว่า Background Intelligent Transfer Service (BITS) ซึ่งในขั้นตอนนี้จะมีการสร้างความคงทนบนระบบ (Persistence) ด้วยการวางไฟล์สกุล .Url ไว้ในโฟลเดอร์ Startup เพื่อที่จะรับประกันได้ว่ามัลแวร์จะทำงานบนระบบได้ตลอดเวลา แล้วจึงทำการดาวน์โหลดไฟล์มัลแวร์ตัวจริงที่มีชื่อว่า staxs.exe ลงมาบนเครื่อง

โดยไฟล์ดังกล่าวนั้นจะเป็นไฟล์ของมัลแวร์ประเภทเข้าควบคุมระบบจากทางไกล หรือ RAT (Remote Access Trojan) ที่มีชื่อว่า DCRAT ซึ่งมัลแวร์ตัวนี้จะทำการยิงโค้ดของตัวเองลงไปฝังบน Process ที่มีชื่อว่า 'aspnet_compiler.exe' ด้วยเทคนิคการแทนที่โค้ดของ Process ด้วยโค้ดของมัลแวร์ หรือ Process Hollowing เพื่อรันตัวมันเองบนหน่วยความจำ (Memory) โดยตรง ทำให้การถูกตรวจจับเป็นไปได้ยาก ตามมาด้วยการติดต่อกับเซิร์ฟเวอร์ควบคุม (C2 หรือ Command and Control) เพื่อส่งข้อมูลจำเพาะของระบบเหยื่อกลับไปที่เซิร์ฟเวอร์ และรอคำสั่งถัดไปจากเซิร์ฟเวอร์

มัลแวร์ตัวนี้เรียกได้ว่ามีความสามารถมากมาย ไม่ว่าจะเป็นการควบคุมเดสก์ท็อป, การดักจับข้อมูลการพิมพ์ของเหยื่อ (Keylogging), การทำ RevereseShell, และการรัน Payload อื่น ๆ บนหน่วยความจำโดยตรง ซึ่งทางทีมวิจัยได้พบว่ามัลแวร์นั้นได้ใช้วิธีการดังกล่าวเพื่อปล่อยมัลแวร์ประเภทใช้ทรัพยากรเครื่องของเหยื่อเพื่อขุดเหรียญคริปโตเคอร์เรนซี หรือ Crypto Miner

ทางทีมวิจัยจึงได้ย้ำเตือนว่า จอฟ้าของแท้ของ Windows นั้นจะไม่มีการสั่งการให้ผู้ใช้งานกดปุ่มแก้ไขต่าง ๆ เด็ดขาด หน้าจอจะแสดงแค่รหัสข้อผิดพลาด และคำเตือนว่าจะรีบูทระบบใหม่เท่านั้น ถ้าพบหน้าจอที่มีคำสั่งแปลก ๆ ขอให้อย่าเชื่อและทำตามเป็นอันขาด