ตรวจพบช่องโหว่บน Secure Boot เปิดช่องให้แฮกเกอร์ติดตั้งมัลแวร์แบบ Bootkit ลงบน Windows และเซิร์ฟเวอร์ได้

ไบออส หรือ BIOS เป็นซอฟต์แวร์เริ่มต้นที่มากับชิปบนเมนบอร์ดที่ทำหน้าที่ในการจัดการกับฮาร์ดแวร์ต่าง ๆ รวมทั้งเป็นเครื่องมือสำคัญในการบูทระบบปฏิบัติการ หรือ OS ขึ้นมา แต่ด้วยการที่เป็นส่วนสำคัญนี่เอง ช่องโหว่ที่เกิดขึ้นมักจะส่งผลที่ค่อนข้างอันตรายร้ายแรง

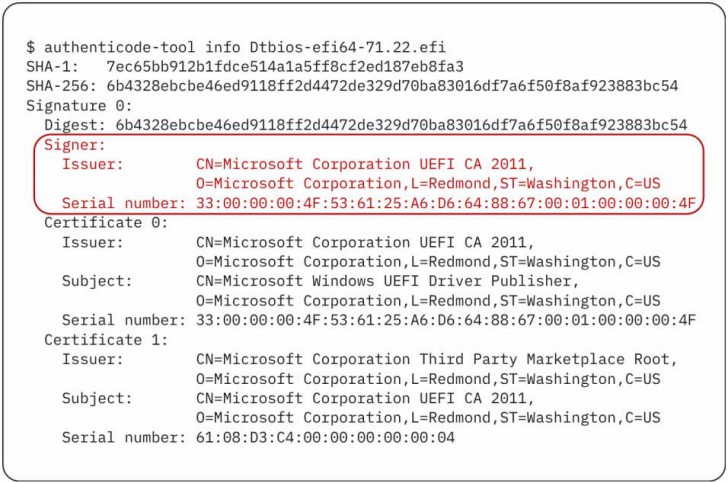

จากรายงานโดยเว็บไซต์ Bleeping Computer ได้กล่าวถึงการตรวจพบช่องโหว่ในฟีเจอร์ Secure Boot ซึ่งเป็นฟีเจอร์บนไบออสแบบ UFEI ที่มีการใช้ใบรับรอง (Certificate) UEFI CA 2011 ของทางไมโครซอฟท์ โดยฟีเจอร์ดังกล่าวนี้จะทำหน้าที่ในการป้องกันไม่ให้มีการติดตั้งไฟล์ระบบที่ไม่ได้รับอนุญาตจากทางผู้ออกใบรับรอง แต่ช่องโหว่ที่พบอย่าง CVE-2025-3052 กลับกลายเป็นการอนุญาตให้แฮกเกอร์สามารถรันโค้ดเพื่อติดตั้งซอฟต์แวร์ที่ไม่ได้รับการรับรองได้

โดยช่องโหว่ดังกล่าวนั้น ทางทีมวิจัยจาก Binarly บริษัทผู้เชี่ยวชาญด้านความปลอดภัยของเฟิร์มแวร์ ได้ตรวจพบช่องโหว่ดังกล่าวบนเครื่องมือสำหรับทำการแฟลช (Flash) ตัวไบออส ซึ่งถูกลงทะเบียนด้วยใบรับรอง UEFI CA 2011 โดยเครื่องมือดังกล่าวนั้นถูกออกแบบมาเพื่อใช้งานบน Rugged Tablet (แท็ปเล็ตแบบทนทานสูง) แต่เนื่องด้วยเครื่องมือดังกล่าวนั้นถูกลงทะเบียนด้วยใบรับรองดังกล่าว ทำให้เครื่องมือตัวนี้สามารถติดตั้งลงบนเครื่องที่มี Secure Boot ได้

ภาพจาก: https://www.bleepingcomputer.com/news/security/new-secure-boot-flaw-lets-attackers-install-bootkit-malware-patch-now/

ซึ่งในการตรวจสอบนั้น ทางทีมวิจัยพบว่า เครื่องมือดังกล่าวนั้นมีการอ่านค่าตัวแปรที่ผู้ใช้งานสามารถเขียนใหม่ได้ (User-Writable Variable) บน NVRAM ที่มีชื่อว่า IhisiParamBuffer โดยไม่ได้มีการยืนยันความถูกต้องของค่าก่อน ส่งผลให้ถ้าแฮกเกอร์ที่สามารถเข้าถึงระบบของเหยื่อในระดับผู้ดูแล (Administrator) บนระบบปฏิบัติการได้ ก็จะส่งผลให้แฮกเกอร์สามารถแก้ค่าตัวแปรดังกล่าวระหว่างการบูทก่อนที่จะมีการบูทตัวระบบปฏิบัติการ หรือกระทั่งตัวแกนระบบ (Kernel) ขึ้นมา นำไปสู่การเปลี่ยนค่าการใช้งาน Secure Boot ให้เป็นศูนย์ ซึ่งหมายถึงการปิดตัวระบบ Secure Boot ลง ทำให้แฮกเกอร์สามารถรันทุกโค้ดที่ไม่ได้รับการรับรองจากทางไมโครซอฟท์ได้ ส่งผลให้แฮกเกอร์สามารถติดตั้งมัลแวร์ในรูปแบบ Bootkit (มัลแวร์ที่แฝงตัวอยู่ในส่วนของการบูทระบบ) ที่มีความสามารถในการหลบเลี่ยงระบบการตรวจจับของระบบปฏิบัติการ และมีความสามารถในการปิดฟีเจอร์ระบบป้องกันอื่น ๆ ได้อีกด้วย

ทั้งนี้ทางไมโครซอฟท์ได้รับทราบถึงช่องโหว่ดังกล่าว พร้อมทั้งได้ออกอัปเดตมาเป็นที่เรียบร้อยแล้ว โดยผู้ใช้งานสามารถทำงานอัปเดตได้ผ่านทางระบบ Security Update