พบช่องโหว่บน n8n เปิดช่องให้แฮกเกอร์ทำ RCE และขโมยรหัสผ่านต่าง ๆ ของเหยื่อได้

พูดถึงเครื่องมือสำหรับใช้ในการเชื่อมต่อ จัดลำดับขั้นการทำงาน หรือ Workflow ให้กับเครื่องมือ AI (ปัญญาประดิษฐ์ หรือ Artificial Intelligence) ต่าง ๆ ที่เป็นที่นิยมคงจะหนีไม่พ้น n8n ที่กำลังเป็นที่นิยมในกลุ่มนักทำคอนเทนต์ด้วย AI และนักพัฒนาจำนวนมาก แต่ตอนนี้กลับมาการตรวจพบช่องโหว่ความปลอดภัยที่ผู้ใช้งานทุกรายต้องระวัง

จากรายงานโดยเว็บไซต์ The Hacker News ได้กล่าวถึงการตรวจพบช่องโหว่ความปลอดภัยของระบบ n8n ที่มีอันตรายร้ายแรงสูงระดับที่เปิดช่องให้แฮกเกอร์สามารถทำการรันโค้ดจากระยะไกล หรือ RCE (Remote Code Execution) เพื่อปล่อยมัลแวร์ หรือเข้าควบคุมระบบได้เลย โดยช่องโหว่ทั้ง 2 นั้นมี ดังนี้

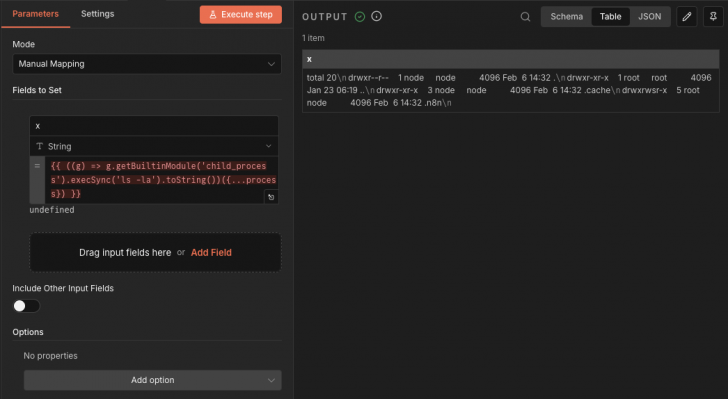

- CVE-2026-27577 (ได้รับคะแนน CVSS score ที่ 9.4) - ช่องโหว่ที่ทำให้โค้ด Expression อันสามารถหลบหนีจากสภาพแวดล้อมจำลอง (Sandbox Escape) ในส่วนของตัวแปลค่า Expression (Expression Compiler) จนนำไปสู่การใช้โค้ดดังกล่าวในการทำ Remote Code Execution (RCE)

- CVE-2026-27493 (ได้รับคะแนน CVSS score ที่ 9.5) - ช่องโหว่จากการที่สามารถตรวจสอบ Expression (Expression Evaluation) ผ่านทางฟอร์ม n8n node โดยที่ไม่ต้องทำการยืนยันตัวตน (Unauthenticated) ทั้งนี้เนื่องมาจากตัวฟอร์มนั้นโดยการออกแบบแล้วจะเป็นสาธารณะ (Public) อยู่แล้ว ทำให้ไม่จำเป็นต้องใช้การยืนยันตัวตน หรือ ใช้งานบัญชี n8n เพื่อใช้ฟอร์มนี้แต่อย่างใด

ทางผู้พัฒนา n8n ก็ได้สังเกตว่า แฮกเกอร์สามารถใช้ช่องโหว่ดังกล่าวเพื่อทำ RCE บนโฮสต์ที่มีการติดตั้ง n8n ไว้ได้เช่นเดียวกัน ซึ่งช่องโหว่ทั้งสองช่องนั้นจะส่งผลกระทบทั้งรุ่นแบบโฮสต์เอง (Self-Hosting) และรุ่นคลาวด์ (Cloud Deployment) ซึ่งจะกระทบในเวอร์ชันต่าง ๆ ดังนี้

- เวอร์ชันที่ต่ำกว่า 1.123.22

- เวอร์ชัน 2.0.0 หรือสูงกว่า แต่ต่ำกว่าเวอร์ชัน 2.9.3 ลงไป

- เวอร์ชัน 2.10.0 หรือสูงกว่า แต่ต่ำกว่าเวอร์ชัน 2.10.1 ลงไป

ซึ่งทั้งหมดนี้ได้ถูกแก้ไขแล้วในเวอร์ชัน 2.10.1, 2.9.3, และ 1.123.22 ดังนั้นทางผู้พัฒนาจึงขอให้ผู้ที่ใช้งาน n8n อยู่ทำการอัปเดตในทันที นอกจากนั้นทางทีมงานของ n8n ยังได้แนะนำวิธีการจัดการป้องกันไม่ให้ช่อโหว่ CVE-2026-27493 ทำงานได้ ด้วยวิธีการลดความเสี่ยง ดังนี้

- ตรวจสอบการใช้ Form Nodes ด้วยตนเองทุกครั้ง

- ปิดการใช้งาน Form Nodes ด้วยการเพิ่มค่า n8n-nodes-base.form ไปยังตัวแปรสภาพแวดล้อม (Environment Variables) NODES_EXCLUDE

- ปิดการใช้งาน Form Trigger Node ด้วยการเพิ่มค่า n8n-nodes-base.formTrigger ลงไปยังตัวแปรสภาพแวดล้อม (Environment Variables) NODES_EXCLUDE

ภาพจาก : https://thehackernews.com/2026/03/critical-n8n-flaws-allow-remote-code.html

และที่ต้องอัปเดตในทันทีนั้นก็เนื่องจากแฮกเกอร์สามารถใช้วิธีการดังกล่าวเพื่ออ่านค่าตัวแปรสภาพแวดล้อมที่มีชื่อว่า N8N_ENCRYPTION_KEY และใช้กุญแจถอดรหัสดังกล่าว นำมาถอดรหัสข้อมูลลับต่าง ๆ เช่น รหัสผ่านการเข้าใช้ฐานข้อมูล, OAuth Token, และ กุญแจ API ได้ ไม่เพียงเท่านั้นการอัปเดตยังจะช่วยอุดช่องโหว่สำคัญอีก 2 ช่องอีกด้วย นั่นคือ

- CVE-2026-27495 (ได้รับคะแนน CVSS score ที่ 9.4) - ช่องโหว่ที่ทำให้ผู้ใช้งานที่ได้รับการยืนยันตัวตน (Authenticated User) ได้รับสิทธิ์ (Permission) ในการใช้สร้างหรือแก้ไข Workflow จะสามารถทำการยิงโค้ด (Code Injection) ได้จากช่องโหว่ภายใน JavaScript Task Runner Sandbox อันจะนำพาไปสู่การรันโค้ดโดยที่ไม่ได้รับอนุญาตภายนอกสภาพจำลองแบบ Sandbox ได้ ซึ่งผู้ใช้งานสามารถลดความเสียหายในการถูกโจมตีได้ด้วยการเปิดโหมดการรันภายนอก (N8N_RUNNERS_MODE=external)

- CVE-2026-27497 (ได้รับคะแนน CVSS score ที่ 9.4) - ช่องโหว่ที่ทำให้ผู้ใช้งานที่ได้รับการยืนยันตัวตน (Authenticated User) ได้รับสิทธิ์ (Permission) ในการใช้สร้างหรือแก้ไข Workflow จะสามารถใช้โหมดสำหรับการส่งคำขอเพื่อรวม Node ของ SQL (Merge Node's SQL Query Mode) เพื่อการรันโค้ดโดยที่ไม่ได้รับอนุญาต หรือ เขียนไฟล์โดยไม่ได้รับอนุญาตลงบนเซิร์ฟเวอร์ n8n ได้ ซึ่งในจุดนี้ผู้ใช้งานสามารถปิดการใช้งานโหมดดังกล่าวเพื่อจำกัดความเสียหายได้ ด้วยการเพิ่มค่า n8n-nodes-base.merge ลงไปยังตัวแปรสภาพแวดล้อม (Environment Variables) NODES_EXCLUDE