พบช่องโหว่ร้ายแรงใน KCodes NetUSB kernel module ที่มีใช้งานในเราเตอร์หลายยี่ห้อ

moonlightkz

moonlightkz

moonlightkz

moonlightkz

Max Van Amerongen นักวิจัยด้านความปลอดภัย จาก SentinelOne บริษัทสตาร์ทอัพด้านความปลอดภัยทางไซเบอร์ ที่ตั้งอยู่ในเมืองเมาน์เทนวิว รัฐแคลิฟอร์เนีย ได้รายงานการค้นพบช่องโหว่ร้ายแรงของ KCodes NetUSB ซึ่งเป็น Kernel ตัวหนึ่งที่มีใช้อยู่ในการทำงานของเราเตอร์

KCodes NetUSB มีประโยชน์ในการช่วยให้อุปกรณ์ระยะไกลที่ใช้พอร์ต USB สามารถเชื่อมต่อกับเราเตอร์ ซึ่งการทำงานของมันจะใช้ NetUSB protocol และไดร์เวอร์ Linux kernel ในการจำลองเซิร์ฟเวอร์ขึ้นมา ช่วยให้อุปกรณ์ที่ใช้พอร์ต USB ดังกล่าวทำงานบนเครือข่ายได้ โดยผู้ใช้งานที่อยู่ระยะไกล จะสามารถเรียกใช้อุปกรณ์ดังกล่าวเหมือนกับว่ามันเชื่อมต่อกับระบบแบบ Local อยู่

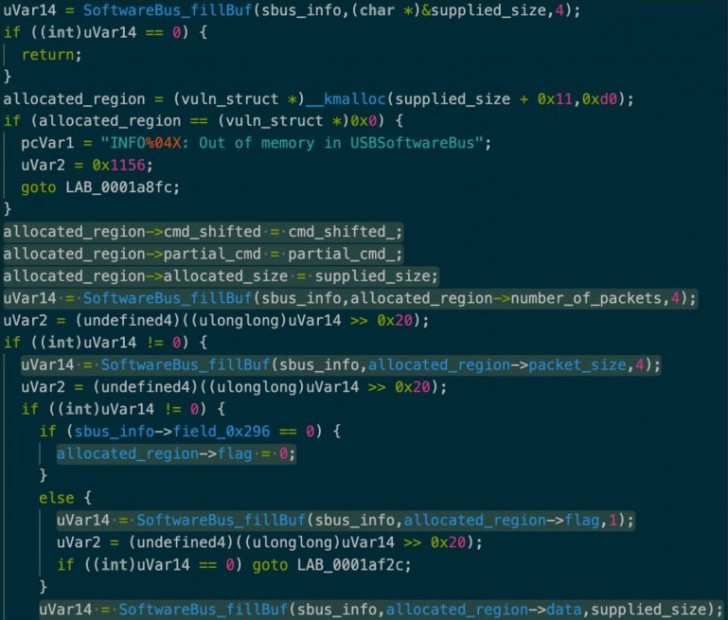

ปัญหาก็คือ Max Van Amerongen พบว่า KCodes NetUSB มีช่องโหว่ร้ายแรงที่แฮกเกอร์สามารถใช้ในการโจมตีด้วยวิธีรันโค้ดจากระยะไกล (Remote Code Execution (RCE)) ลงใน Kernel ด้วยเทคนิค Re-authentication buffer overflow security ได้

ภาพจาก https://threatpost.com/millions-routers-exposed-bug-usb-module-kcodes-netusb/177506/

NetUSB protocol มีใช้งานอยู่ในเราเตอร์หลายยี่ห้อ โดยยี่ห้อที่เป็นที่รู้จักกันดี จะประกอบไปด้วย

- Netgear

- TP-Link

- Tenda

- EDiMAX

- DLink

- Western Digital

ช่องโหว่นี้ ถือว่ามีอันตรายพอสมควร เพราะมีผู้ใช้งานจำนวนมากทั่วโลก ที่ใช้งานเราเตอร์ยี่ห้อดังกล่าวอยู่ ซึ่งการแก้ไขคาดว่าจะต้องให้ทางผู้ผลิตออกเฟิร์มแวร์อัปเดตออกมาปิดช่องโหว่ดังกล่าว อย่างไรก็ตาม ก็มีข่าวดีอยู่บ้าง เพราะทาง SentinelOne ยังไม่พอว่ามีการโจมตีที่อาศัยช่องโหว่ KCodes NetUSB เกิดขึ้น