ระวังแอป Zoom ปลอม ใช้ใบรับรองที่ถูกแฮกมาเพื่อลักลอบปล่อยมัลแวร์ลงบนเครื่องเหยื่อ

แอปพลิเคชัน Zoom นั้นถึงแม้ในปัจจุบันจะไม่เป็นที่นิยมมากเท่าในช่วงยุคโควิด แต่ก็ยังคงเป็นแอปพลิเคชันที่บริษัทหลายแห่งนำเอามาใช้ในการประชุมออนไลน์หรือสัมภาษณ์งานอยู่ และด้วยความที่ยังคงเป็นที่นิยมในกลุ่มธุรกิจต่าง ๆ อยู่นี่เอง แฮกเกอร์ก็ได้ฉวยโอกาสจากจุดนี้มาใช้ในการปล่อยมัลแวร์

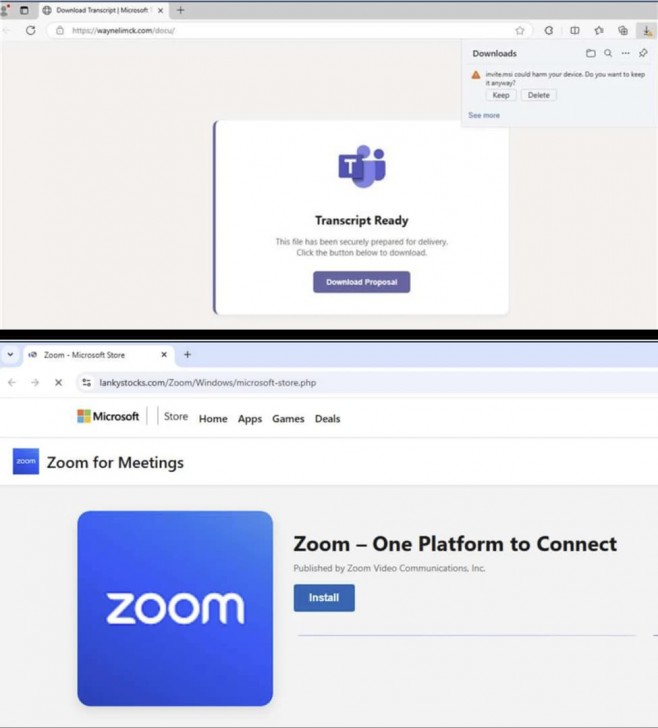

จากรายงานโดยเว็บไซต์ Hackread ได้กล่าวถึงการตรวจพบแคมเปญการหลอกลวงแบบ Phishing เพื่อปล่อยมัลแวร์ใส่เหยื่อที่เป็นกลุ่มพนักงานออฟฟิศ ด้วยการใช้แอปพลิเคชันปลอมอย่าง Zoom และ Microsoft Teams (รวมทั้งแอปพลิเคชันอ่านเอกสารที่เป็นที่นิยมอย่าง Adove Acrobat) เป็นตัวล่อ เนื่องจากกลุ่มเป้าหมายนั้นมักจะเป็นกลุ่มที่จะต้องมีการประชุมกับทางบริษัท หรือ นัดหมายพูดคุยกับลูกค้าอยู่บ่อย ๆ ซึ่งแคมเปญดังกล่าวถูกตรวจพบในช่วงเดือนกุมภาพันธ์ที่ผ่านมาโดยทางทีมวิจัยจาก Microsoft Defender Security Research Team ซึ่งเป็นหน่วยงานวิจัยที่มุ่งเน้นไปในด้านการค้นคว้าวิธีการรักษาความปลอดภัยไซเบอร์ของทางไมโครซอฟท์

ภาพจาก : https://hackread.com/fake-zoom-teams-invites-malware-certificates/

ทางทีมวิจัยได้เผยว่า แคมเปญดังกล่าวนั้นจะเริ่มจากการที่แฮกเกอร์ทำการส่งอีเมล Phishing ในรูปแบบลิงก์นัดหมายประชุม หรือ ไฟล์เอกสารแบบ PDF ที่ถูกเบลอไว้ ซึ่งหลังจากที่กดไปแล้วตัวลิงก์ หรือ ลิงก์ภายในเอกสารก็จะพาไปเว็บไซต์สำหรับดาวน์โหลดแอปพลิเคชันปลอม โดยภายในเว็บไซต์จะหลอกเหยื่อว่า เหยื่อไม่สามารถที่จะเข้าประชุม หรืออ่านเอกสารได้เนื่องจากตัวแอปพลิเคชันที่ใช้งานนั้นเก่าเกินไป ให้ทำการดาวน์โหลดอัปเดตไปติดตั้งด่วน

และเพื่อสร้างความเชื่อถือให้กับไฟล์ติดตั้งอย่างไฟล์ msteams.exe หรือ adobereader.exe ให้ดูไม่เป็นพิษเป็นภัย ตัวไฟล์เหล่านี้ก็จะถูก “เซ็นรับรอง” (Signed) ด้วยใบรับรองที่มีความน่าเชื่อถือ (Trusted Certificate) ที่ถูกแฮกเกอร์แฮกมาใช้งานเอง ซึ่งในแคมเปญนี้จะเป็นการใช้ใบรับรองของ TrustConnect Software PTY LTD. โดยใบรับรองดังกล่าวนั้นเป็นใบรับรองประเภทขยายการตรวจสอบ (Extended Validation) ซึ่งเป็นประเภทของใบรับรองที่มีความน่าเชื่อถือสูงมาก ทำให้ไฟล์ติดตั้งข้างต้นนั้นสามารถฝ่าการบล็อกต่าง ๆ ได้อย่างสบาย

หลังจากที่ไฟล์ดังกล่าวถูกรันและติดตั้งเสร็จเรียบร้อย ก็จะทำไปสู่การติดตั้งเครื่องมือประเภท Remote Monitoring and Management (RMM) ซึ่งปกตินั้นเป็นเครื่องมือสำหรับให้แผนกไอทีตามองค์กรต่าง ๆ ใช้ในการช่วยเหลือแก้ไขปัญหาบนเครื่องให้กับพนักงานในองค์กร แต่ในกรณีนี้นั้นกลับเป็นการใช้งานเครื่องมือเหล่านี้ในการใช้เป็นประตูหลังของระบบ หรือ Backdoor เพื่อให้แฮกเกอร์สามารถเข้าสู่ระบบของบริษัทของเหยื่อได้ตลอดเวลา นอกจากนั้นเพื่อความมั่นใจว่าการโจมตีนี้จะยังคงอยู่ได้อย่างยาวนาน (Persistence) ตัวสคริปท์ PowerShell ที่อยู่ภายในแอปพลิเคชันปลอมก็จะทำการรันขึ้นมาอย่างเงียบเชียบเพื่อติดตั้งเครื่องมือแบบที่ใกล้เคียงกันตัวอื่น ๆ เช่น ScreenConnect และ MeshAgent เพื่อรับประกันว่าถึงผู้ดูแลระบบไอทีของทางบริษัทจะตรวจพบ และลบตัวใดตัวหนึ่งไป ก็จะยังมีทางเลือกอื่นในการเข้าถึงระบบได้อยู่

ซึ่งเมื่อแฮกเกอร์สามารถฝังตัวในระบบผ่านเครื่องมือดังกล่าวได้แล้ว ก็จะนำไปสู่ปฏิบัติการอื่น ๆ ต่อไป เช่น การเข้าขโมยรหัสผ่านต่าง ๆ หรือ การปล่อยมัลแวร์ประเภทเรียกค่าไถ่ หรือ Ransomware ลงสู่ระบบเพื่อทำการข่มขู่เรียกเงินจากบริษัทที่ตกเป็นเหยื่อต่อไป