กลุ่มแฮกเกอร์ GrayCharlie ยิง JavaScript ใส่เว็บไซต์ Wordpress เพื่อปล่อยมัลแวร์ NetSupport RAT

แพลตฟอร์มการสร้างเว็บไซต์อย่าง Wordpress นั้น แม้จะเป็นที่นิยมแต่ก็มักจะมากับการที่ต้องตกเป็นเป้าของแฮกเกอร์ในการแฮก หรือ ฝังมัลแวร์อยู่เสมอ และในครั้งนี้เว็บไซต์ที่ถูกสร้างบนระบบ Wordpress ก็มาตกเป็นเป้าอีกครั้ง

จากรายงานโดยเว็บไซต์ Cyber Security News ได้กล่าวถึงการตรวจพบแคมเปญของกลุ่มแฮกเกอร์ GrayCharlie ซึ่งเริ่มโจมตีเว็บไซต์ที่ถูกสร้างขึ้นบนพื้นฐานของ Wordpress ในช่วงปี ค.ศ. 2023 (พ.ศ. 2566) ด้วยการแอบฝัง (Embeded) สคริปต์แบบ JavaScript ลงไปบนเว็บไซต์โดยมีวัตถุประสงค์เพื่อปล่อยมัลแวร์ประเภทเข้าควบคุมเครื่องของเหยื่อจากระยะไกล หรือ RAT (Remote Access Trojan) ที่มีชื่อว่า NetSupport RAT และมัลแวร์ประเภทเข้าขโมยข้อมูลจากเครื่องของเหยื่อ หรือ Infostealer ชื่อ Stealc รวมทั้งในระยะหลังก็ได้มีการนำเอามัลแวร์ประเภท RAT อีกตัวอย่าง SectopRAT เข้ามาใช้ในแคมเปญด้วย

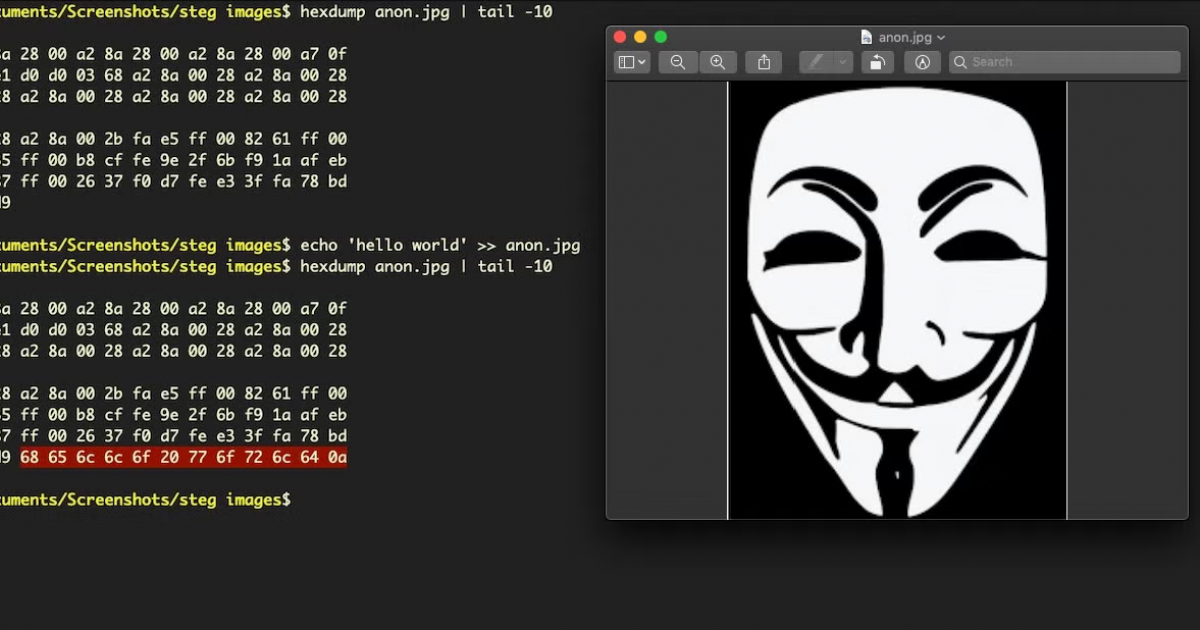

ซึ่งเทคนิคที่ทางกลุ่มแฮกเกอร์ใช้คือการเขียนให้ตัวสคริปต์ทำการ “แท็ก” (Tag) ไปยัง Document Object Model (DOM) บนเว็บไซต์เป้าหมาย โดยตัวแท็กนี้จะชี้เป้าไปยัง JavaScript นอกเว็บที่โฮสต์อยู่บนเซิร์ฟเวอร์ของแฮกเกอร์ ซึ่งถ้าเหยื่อเปิดเว็บไซต์ที่ถูกแฮกเกอร์เข้าเล่นงาน ตัวสคริปต์ก็จะทำการตรวจสอบว่าเหยื่อใช้งานเว็บเบราว์เซอร์และระบบปฏิบัติการตัวใดอยู่ ซึ่งถ้าตรงตามที่สคริปต์กำหนดไว้ ตัวสคริปต์ก็จะส่งเหยื่อไปยังขั้นตอนถัดไปที่คล้ายคลึงก็วิธีการโจมตีเหยื่อด้วยการใช้การแจ้งเตือนข้อผิดพลาดปลอมเพื่อหลอกให้เหยื่อรันคำสั่งติดตั้งมัลแวร์ หรือ ClickFix ด้วยการใช้งาน CaptCha ปลอม และอีกวิธีหนึ่งคือ การหลอกให้เหยื่อติดตั้งอัปเดตเว็บเบราว์เซอร์ปลอม ซึ่งทั้ง 2 วิธีจะนำไปสู่การติดตั้งมัลแวร์ทั้งคู่

ภาพจาก : https://cybersecuritynews.com/graycharlie-injects-malicious-javascript/

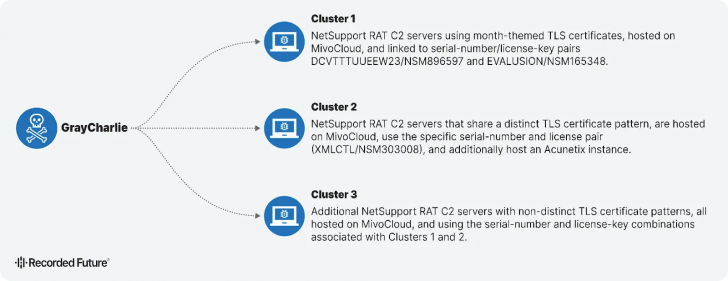

จากการตรวจสอบของทีมวิจัยจาก Recorded Future บริษัทผู้เชี่ยวชาญด้านการพัฒนาเครื่องมือตรวจจับภัยไซเบอร์ พบว่าโครงสร้างพื้นฐานของระบบหลังบ้าน หรือ Backend Infrastructure ของแคมเปญดังกล่าวนั้นมีการใช้บริการคลาวด์ของ MivoCloud และ บริการโฮสต์ติ้งของ HZ Hosting Ltd มาเป็นส่วนหนึ่งของระบบโครงสร้างพื้นฐาน ทั้งยังมีการตรวจพบคลัสเตอร์ (Cluster) เซิร์ฟเวอร์ควบคุม (C2 หรือ Command and Control) ของมัลแวร์ NetSupport RAT ที่ถูกใช้งานเพื่อปล่อยมัลแวร์ (Deploy) มาอย่างต่อเนื่องมาถึงปี ค.ศ. 2025 (พ.ศ. 2568) จากการตรวจสอบวิธีการตั้งชื่อของใบรับรอง TLC (TLS Certificate), กุญแจไลเซนส์ (License Key), และหมายเลขซีเรียล (Serial Number) ที่เกี่ยวข้องกับโครงสร้างพื้นฐานนี้ โดยในด้านการติดต่อสื่อสารของเซิร์ฟเวอร์ C2 นั้นจะเป็นการติดต่อผ่านพอร์ต TCP เลขที่ 443 ด้วยโปรโตคอล SSH ช่วยให้สามารถพรางการจราจรของข้อมูล (Data Traffic) ให้ดูปกติ ไม่ผิดสังเกตได้

ในด้านการทำงานของแคมเปญนี้โดยละเอียดนั้น จะแตกต่างกันตามวิธีหลอกเหยื่อดังนี้

- การหลอกแบบใช้อัปเดตเว็บเบราว์เซอร์ปลอม: หลังจากที่เหยื่อได้เข้าสู่เว็บไซต์และ ติดตั้งอัปเดตเว็บเบราว์เซอร์ปลอมในรูปแบบ JavaScript เป็นที่เรียบร้อยแล้ว ตัวสคริปต์ WScript ก็จะทำการรัน PowerShell ขึ้นมาเพื่อดาวน์โหลดและคลายไฟล์มัลแวร์ (Payload) ของมัลแวร์ NetSupport RAT ไปยังโฟลเดอร์ AppData

- การหลอกเหยื่อด้วยวิธีการรูปแบบ ClickFix: หลังจากที่เหยื่อทำการวางคำสั่งบน Run แล้วกด Enter ก็จะนำไปสู่การดาวน์โหลดไฟล์สคริปต์แบบ Batch (.Bat) ลงมา แล้วจึงทำการเขียนกุญแจ (Key) Run ในส่วนของ Registry เพื่อรับประกันได้ว่ามัลแวร์จะทำงานในระบบต่อไปได้เรื่อย ๆ (Persistence) ทุกครั้งที่มีการรีบูทเครื่องขึ้นมาใหม่ แล้วจึงทำการติดต่อการเซิร์ฟเวอร์ C2 แล้วรันเครื่องมือสำหรับการสำรวจลาดเลาของระบบ (System Reconnaissance) แล้วจึงทำการปล่อย Payload ของมัลแวร์ SectopRAT ลงมาในท้ายที่สุด