พบมัลแวร์นกต่อ Foxveil ใช้งานเครือข่าย Discord, Cloudflare, และ Netlify เพื่อปล่อย Payload

มัลแวร์นกต่อ หรือ Loader นั้นได้กลายมาเป็นเครื่องมือตัวกลางยอดนิยมในการลักลอบเข้าสู่ระบบของเหยื่อเพื่อปล่อยมัลแวร์ที่ร้ายแรงกว่าลงไปเนื่องจากความสามารถในการหลบเลี่ยงการถูกตรวจจับได้อย่างหลากหลาย และครั้งนี้ก็เป็นการตรวจพบมัลแวร์นกต่อตัวใหม่ที่ผู้ใช้งานคอมพิวเตอร์ต้องระวังตัวกันอีกครั้ง

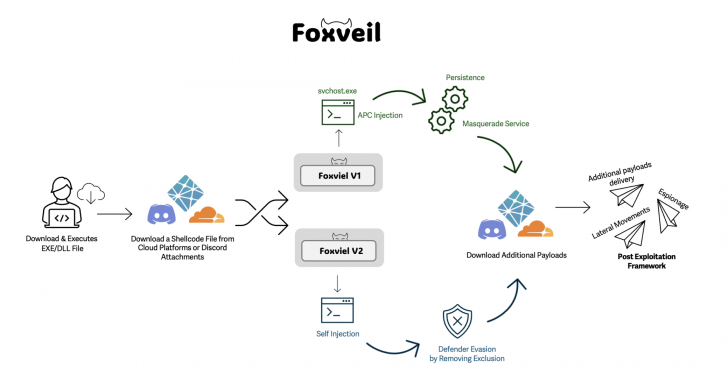

จากรายงานโดยเว็บไซต์ SC World ได้กล่าวถึงการที่ทางทีมวิจัยจาก Cato CTRL ซึ่งเป็นหน่วยงานย่อยที่มีความเชี่ยวชาญในการตรวจสอบภัยไซเบอร์ของทางบริษัท Cato Network ออกมาเปิดเผยการตรวจพบมัลแวร์นกต่อตัวใหม่ที่มีชื่อว่า Foxveil ที่มีความสามารถที่น่าสนใจคือ ตัวมัลแวร์นั้นจะใช้งานเครือข่ายที่มีความน่าเชื่อถือสูงอย่าง Cloudflare หรือ Netify เพื่อดึงเอาไฟล์มัลแวร์ (Payload) มาจากระบบของ Discord ซึ่งเป็นระบบที่ให้บริการแชทยอดนิยม ซึ่งตัวไฟล์จะใช้วิธีการฝากไว้แบบชั่วคราวบนเครือข่ายนี้ นอกจากนั้นตัวมัลแวร์ยังมีความสามารถอื่น ๆ อันหลากหลาย เช่น การหลบเลี่ยงระบบตรวจจับ, ระบบเปลี่ยนแปลงค่าสตริง (String Mutation) ด้วยการสแกนหาค่าสตริงประเภท “high-signal” เช่น “payload,” “inject,” “shellcode,” “beacon,” “http://, และ “.exe” แล้วเปลี่ยนค่าเหล่านี้ต้วยค่าสตริงแบบสุ่มที่ตัวมัลแวร์สร้างขึ้นมา, และระบบการรัน Payload บนหน่วยความจำโดยตรง (In-Memory Execution) ซึ่งมัลแวร์ตัวนี้ทุกรุ่นนั้นจะมีการยิงตัว Payload ลงไปยัง SysWOW64

ภาพจาก : https://www.catonetworks.com/wp-content/uploads/2026/02/Figure-1-10-scaled.png

นอกจากความสามารถร่วมของมัลแวร์ตัวนี้แล้ว มัลแวร์ในเวอร์ชันอื่น ๆ ยังมีความสามารถเฉพาะตัวที่แตกต่างกันออกไป เช่น

Foxveil v1

มีฟีเจอร์การปลอม Process ของตัวมัลแวร์เป็น svchost.exe แล้วทำการยิง Payload ของตัวเองลงไปยัง Process ปลอมตัวนี้ด้วยวิธีการยิงโค้ด (Injection) แบบ Asynchronous Procedure Call (APC) ซึ่งจะเป็นการยิงโค้ดลงในช่วงที่ Process เป้าหมายอยู่ในสภาวะชะงักงันชั่วคราว (Suspended State) ทำให้ถูกตรวจจับได้ยาก นอกจากนั้นยังมีการสร้างความคงทนบนระบบ (Persistence) ด้วยการลงทะเบียนตัวเองว่าเป็น Service ตัวหนึ่งบน Windows เพื่อความเนียน

Foxveil v2

นั้นมีการทำงานที่แตกต่างออกไป นั่นคือตัวมัลแวร์แทนที่จะสร้าง Process ปลอม กลับใช้วิธีการยิงตัวเองลงไปยัง Process ของจริง นอกจากนั้นตัวมัลแวร์ยังมีความสามารถในการเปลี่ยนแปลงการตั้งค่า (Configuration) ของเครื่องมือป้องกันภัยไซเบอร์อย่าง Microsoft Defender อีกด้วย แต่เนื่องจากความผิดพลาดบางประการในการพัฒนามัลแวร์เวอร์ชันนี้ ทางทีมวิจัยพบว่า ตัวมัลแวร์แทนที่จะเพิ่มข้อยกเว้น (Exclusion) ให้กับ SysWOW64 ซึ่งเป็นเป้าในการยิง Payload ตัวมัลแวร์ลงไป กลับไปลบออกจากข้อยกเว้นแทน ซึ่งอาจส่งผลให้การยิง Payload ล้มเหลวเพราะถูกตรวจจับได้

สำหรับ Payload ตัวสุดท้ายที่เป็นมัลแวร์ตัวจริงนั้น ทางทีมวิจัยตั้งข้อสงสัยว่าอาจจะเป็นมัลแวร์แบบ Cobalt Strike เนื่องจากตรวจพบพฤติกรรมการฟัง (Listening) ของ localhost บนพอร์ต 9933 และ 9934 รวมทั้งตรวจพบว่ามีการเพิ่มค่าสตริงอย่าง “Beacon” ลงไปไว้ในรายชื่อสำหรับการทำ String Mutation อีกด้วย

โดยความคืบหน้าในปัจจุบันของมัลแวร์ดังกล่าวนั้น หลังจากที่ตัวมัลแวร์ระบาดมาตั้งแต่เดือนสิงหาคม ค.ศ. 2025 (พ.ศ. 2568) URL ที่เกี่ยวข้องกับตัวมัลแวร์ก็ได้ถูกลบออกจากระบบของ Netify ในช่วงวันที่ 19 มกราคม และตามมาด้วยจำกัดการเข้าถึง URL ตัวเดียวกันโดยทาง Cloudflare ในวันที่ 20 มกราคม ขณะที่ตัวลิงก์ที่อยู่บน Discord นั้นจะมีอายุเพียง 24 ชั่วโมงเท่านั้น และทางทีมวิจัยก็ได้ยืนยันว่าลิงก์บน Discord ที่เกี่ยวข้องทั้งหมดนั้นไม่สามารถเข้าถึงได้แล้วในปัจจุบัน