มัลแวร์ Landfall ใช้ช่องโหว่ความปลอดภัยบนมือถือ Samsung ฝังมัลแวร์ผ่านรูป

ในช่วงสัปดาห์ที่ผ่านมานั้น ผู้อ่านอาจจะได้ผ่านตากันไปแล้วกับมัลแวร์รูปแบบใหม่ที่โจมตีโทรศัพท์มือถือเฉพาะแบรนด์ที่ถูกกำหนดไว้ โดยในคราวที่แล้วนั้นมีแบรนด์จีนแบรนด์หนึ่งตกเป็นเหยื่อ และในคราวนี้แบรนด์ดังยอดนิยมจากเกาหลีอย่าง Samsung ก็ดูเหมือนจะหนีไม่พ้นเช่นเดียวกัน

จากรายงานโดยเว็บไซต์ Cyberpress ได้กล่าวถึงรายงานการตรวจพบมัลแวร์ตัวใหม่ที่มุ่งโจมตีผู้ใช้งานโทรศัพท์มือถือที่ใช้ระบบปฏิบัติการ Android โดยทางทีมวิจัยจาก Ubit 42 ซึ่งเป็นหน่วยงานย่อยของ Palo Alto บริษัทผู้เชี่ยวชาญด้านระบบเครือข่าย ซึ่งตัวมัลแวร์นั้นเป็นมัลแวร์ประเภทเข้าสอดแนม หรือ Spyware ที่ทางทีมวิจัยคาดว่าเป็นมัลแวร์ที่ถูกออกแบบโดยผู้ไม่หวังดีที่อยู่ในภาคเอกชน (Private Sector Offensive Actors หรือ PSOA) ที่มีการมุ่งเน้นโจมตียังไปผลิตภัณฑ์ของทาง Samsung หลากหลายตัวในตระกูล Samsung Galaxy ไม่ว่าจะเป็นในซีรีย์ S22, S23 และ S24 ตลอดจนรุ่น Z Fold4 และ Z Flip4 ก็ได้รับผลกระทบด้วย เนื่องจากถึงแม้ตัวมัลแวร์จะไม่ได้ถูกเขียนโค้ดให้มีการตรวจสอบระบุรุ่น และแบรนด์อย่างเฉพาะเจาะจงเหมือนมัลแวร์ที่เคยมุ่งเน้นเล่นงานโทรศัพท์จาก Oppo ที่เคยเป็นข่าวมาก่อน แต่มัลแวร์ตัวนี้ก็ได้มีการมุ่งเน้นอาศัยช่องโหว่ความปลอดภัยที่อยู่บนระบบเฉพาะของทาง Samsung แทน

ภาพจาก : https://cyberpress.org/landfall-android-malware/

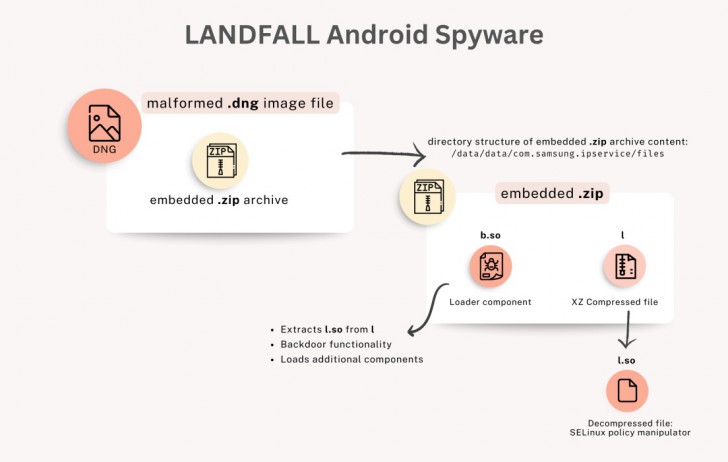

ซึ่งช่องโหว่ดังกล่าวนั้นเป็นช่องโหว่ที่เกิดขึ้นระหว่างการพัฒนา หรือ Zero-Day ที่มีรหัสว่า CVE-2025-21042 โดยช่องโหว่ดังกล่าวนั้นจะเปิดขึ้นระหว่างการประมวลผลรูปภาพในคลังรูป (Image Library) ของอุปกรณ์ Samsung ในรุ่นที่กล่าวมาข้างต้น ซึ่งด้วยช่องโหว่นี้ทำให้แฮกเกอร์สามารถทำการแทรกโค้ดมัลแวร์ลงไปในรูปภาพแบบ DNG (Digital Negative) แล้วทำการส่งให้กับเหยื่อผ่านทางบริการแชทยอดนิยมอย่าง Whatsapp ซึ่งอาจตั้งชื่อรูปว่า “WhatsApp Image 2025-02-10 at 4.54.17 PM.jpeg” แต่แท้จริงเป็นไฟล์ .DNG ที่ถูกฝังไฟล์มัลแวร์ (Embeded) ในรูปแบบไฟล์บีบอัดสกุล .Zip ไว้ภายในไฟล์อีกทีหนึ่ง ที่มีไฟล์มัลแวร์ (Payload) อยู่ภายในที่พร้อมจะฝังตัวลงบนระบบหลังถูกคลายออกมา

โดยไฟล์ b.so ซึ่งเป็นหนึ่งใน Payload ที่อยู่ภายในไฟล์นั้นจะทำหน้าที่เป็นประตูหลังของระบบ (Backdoor) ในการเปิดให้แฮกเกอร์เข้ากระทำการกับเครื่องของเหยื่อ รวมถึงทำหน้าที่ในการดาวน์โหลดองค์ประกอบอื่น ๆ ของมัลแวร์ลงมาเพิ่มเติม ซึ่งตัว Payload ตัวนี้จะทำการติดต่อสื่อสารกับเซิร์ฟเวอร์ควบคุม (C2 หรือ Command and Control) บน HTTPS ด้วยการใช้งานพอร์ต TCP นอกจากนั้นตัว Payload ยังทำหน้าที่ในการคลายไฟล์บีบอัดในรูปแบบ XZ ที่มีชื่อว่า I ซึ่งถูกแพ็ครวมมาด้วยกันออกมาเป็นไฟล์ ISO ที่ทำหน้าที่ในการจัดการนโยบายต่าง ๆ (Policy) บนระบบ

ความสามารถของมัลแวร์ดังกล่าวเรียกได้ว่ามีมากมาย ตั้งแต่การดักจับข้อมูลหลากชนิด เช่น การแอบบันทึกเสียงผ่านไมโครโฟน, การดักฟังโทรศัพท์, การแอบเข้าขโมยคลังรูปภาพ, ขโมยรายชื่อผู้ติดต่อ (Contacts), แอบขโมยข้อความสั้น (SMS หรือ Short Message Service), ไปจนถึงข้อมูลการเข้าใช้งานเว็บไซต์ และบันทึกการโทรเข้าออก นอกจากนั้น ตัวมัลแวร์ยังมีความสามารถในการหลบการถูกวิเคราะห์ด้วยเครื่องมือ Debugging และเครื่องมือตรวจจับต่าง ๆ อีกด้วย