ระวังโฆษณา Kling AI ปลอมบน Facebook ปล่อยมัลแวร์ RAT คาดมีเหยื่อกว่า 22 ล้านรายอยู่ใต้ความเสี่ยง

โฆษณาปลอมที่คลิ๊กแล้วเข้าเว็บไซต์หลอกลวง หรือติดมัลแวร์ นับเป็นปัญหาเรื้อรังของ Facebook ที่มีมาอย่างยาวนาน และตอนนี้แฮกเกอร์หลายกลุ่มก็ได้โหนกระแส AI มาหลอกลวงผ่านทางโฆษณาเช่นเดียวกัน

จากรายงานโดยเว็บไซต์ The Hacker News ได้กล่าวถึงการตรวจพบแคมเปญใหม่ในการปล่อยมัลแวร์ประเภทเข้าควบคุมเครื่องจากทางไกล หรือ RAT (Remote Access Trojan) ที่มีชื่อว่า PureHVNC RAT โดยมัลแวร์ตัวนี้มีประสิทธิภาพในการขโมยข้อมูลที่อยู่บนกระเป๋าเงินคริปโตเคอร์เรนซีที่ถูกติดตั้งบนเว็บเบราว์เซอร์ในรูปแบบ Extension บน Chrome และ Chromium นอกจากนั้น ยังมีความสามารถในการบันทึกหน้าจอ (Screenshot) ถ้าตัวเบราว์เซอร์เปิดเว็บไซต์ หรือทำธุรกรรมที่เกี่ยวข้องกับข้อมูลทางการเงิน หรือคริปโตเคอร์เรนซี อีกด้วย ซึ่งการแพร่กระจายมัลแวร์ตัวนี้นั้นเป็นการทำผ่านโฆษณาปลอมทาง Facebook ที่แอบอ้างว่าเป็นโฆษณาของเครื่องมือปัญญาประดิษฐ์ หรือ AI ที่มีชื่อว่า Kling AI

โดยสำหรับเครื่องมือ Kling AI นั้น ทางทีมวิจัยจาก Check Point บริษัทผู้เชี่ยวชาญด้านการจัดการกับภัยไซเบอร์ ได้ให้ข้อมูลว่าเครื่องมือ AI ดังกล่าวนั้นมีอยู่จริง โดยเป็น AI สำหรับการสร้างภาพ และวิดีโอผ่านทางการป้อนคำสั่ง (Prompt) ซึ่ง AI ตัวนี้ได้ถูกพัฒนาโดยบริษัทจากจีน Kuaishou Technology โดยเปิดตัวครั้งแรกในเดือนมีนาคม ค.ศ. 2024 (พ.ศ. 2567) และในปัจจุบันก็ได้มีผู้ใช้งานที่มากถึง 22 ล้านคน แต่สำหรับแคมเปญแพร่กระจายดังกล่าวนั้น ไม่ได้มีส่วนเกี่ยวข้องกับ AI ตัวนี้แต่อย่างใด แต่เป็นการเอาชื่อมาสวมรอยเท่านั้น

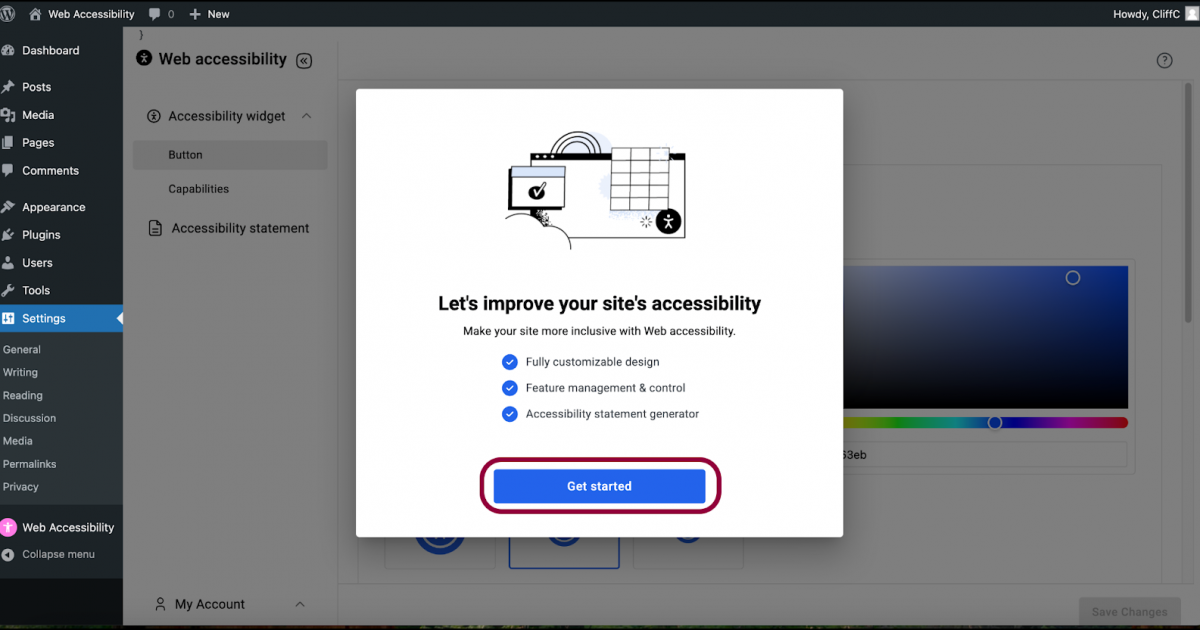

และในส่วนของตัวแคมเปญนั้น แฮกเกอร์จะทำการวางโฆษณาปลอมไว้บน Facebook โดยอ้างว่าเป็นของ AI ตัวดังกล่าว แต่หลังจากที่เหยื่อคลิ๊กลิงก์แล้ว ตัวลิงก์จะพาไปยังเว็บไซต์ปลอมที่มี URL อย่าง klingaimedia[.]com หรือ klingaistudio[.]com โดยจะมีหน้าตาคล้ายคลึงกับเว็บไซต์จริงซึ่งเหยื่อจะถูกร้องขอโดยตัวเว็บไซต์ให้ลองสร้างภาพ หรือวิดีโอ ผ่านทางเครื่องมือบนเว็บไซต์ แต่หลังจากที่ป้อนคำสั่งเสร็จ แทนที่จะเป็นการสร้างสื่อ ตัวเว็บไซต์กลับขอให้เหยื่อ “กระทำการบางอย่างกับรูปภาพ” (คาดว่าน่าจะคล้ายกับวิธีการแบบ ClickFix) ซึ่งจะนำไปสู่การรันสคริปท์ที่ซ่อนไว้ และดาวน์โหลดไฟล์มัลแวร์ลงมา

โดยไฟล์มัลแวร์ (Payload) ชุดแรกนั้น จะเป็นไฟล์มัลแวร์นกต่อ (Loader) ซึ่งจะทำดาวน์โหลดมัลแวร์ประเภท RAT และมัลแวร์ขโมยข้อมูล (Infostealer) ที่ไม่ถูกระบุชื่อว่าชุดแรกลงมาแล้วทำการติดต่อกับเซิร์ฟเวอร์ควบคุม (C2 หรือ Command and Control) เพื่อขโมยข้อมูลอย่างเช่น รหัสผ่าน, Token การใช้งาน Session และข้อมูลอ่อนไหวอื่น ๆ ส่งกลับไปยังเซิร์ฟเวอร์ C2 นอกจากนั้น ตัวมัลแวร์นกต่อยังทำหน้าที่ในการสกัดกั้นเครื่องมือวิเคราะห์นานาชนิด เช่น Wireshark, OllyDbg, Procmon, ProcExp, PeStudio และ Fiddler นอกจากนั้นยังมีการทำการฝังตัวในระบบเพื่อให้ชุดมัลแวร์สามารถรันขึ้นมาได้ตลอดเวลา (Persistence) แล้วทำการรันมัลแวร์ชุดที่ 2 (PureHVNC RAT ที่ถูกกล่าวไว้ข้างต้น) ด้วยการยิงเพื่อฝังตัวมัลแวร์ไว้ใน Process ที่ดูไม่มีพิษภัย อย่าง "CasPol.exe" หรือ "InstallUtil.exe" เพื่อหลบเลี่ยงการถูกตรวจจับ

ทางทีมวิจัยได้ระบุอีกว่า มีการตรวจพบโพสต์โฆษณามากกว่า 70 ตัวที่เกี่ยวข้องกับเว็บไซต์ปลอม และมัลแวร์ตัวดังกล่าว และหลังจากที่รวบรวมข้อมูลจากโฆษณาปลอมรวมถึงตัวเว็บไซต์เป็นที่เรียบร้อยแล้ว ทางทีมวิจัยได้คาดการณ์ว่า ตัวผู้กระทำน่าจะมาจากประเทศเวียดนาม หรือเป็นชาวเวียดนาม