Mamona มัลแวร์เรียกค่าไถ่ บุกเข้ายึดระบบ Windows และรับคำสั่งผ่านทางการ Ping

แรนซัมแวร์ หรือมัลแวร์สำหรับการเรียกค่าไถ่นั้นเรียกได้ว่ากำลังก่อปัญหาอย่างหนักให้กับผู้ใช้งานระบบในระดับธุรกิจในปัจจุบัน แต่ยังมีการสร้างตัวใหม่ ๆ พร้อมทั้งวิธีการเข้าสู่ระบบแบบใหม่ ๆ อยู่เรื่อย ๆ และสำหรับข่าวนี้ก็เช่นกัน

จากรายงานโดยเว็บไซต์ Cyber Security News ได้กล่าวถึงการตรวจพบแรนซัมแวร์ตัวใหม่ที่มีชื่อว่า Mamona ซึ่งมุ่งเน้นการโจมตีไปยังกลุ่มผู้ใช้งานระบบ Windows และสิ่งที่แรนซัมแวร์ตัวนี้นั้นพิเศษกว่าตัวอื่น นั่นคือ การที่ตัวมัลแวร์นั้นไม่ได้ออนไลน์ตลอดเวลาเพื่อเชื่อมต่อกับเซิร์ฟเวอร์ควบคุม (C2 หรือ Command and Control) เหมือนกันแรนซัมแวร์ตัวอื่น แต่ทำงานในรูปแบบออฟไลน์แทบจะเต็มรูปแบบ โดยรับคำสั่งในการทำงานผ่านระบบ Windows Ping จากผู้สั่งงานเท่านั้น อีกทั้ง ยังไม่มีระบบการส่งไฟล์กลับไปยังเซิร์ฟเวอร์ (Data Exfiltration) แบบแรนซัมแวร์ตัวอื่นอีกด้วย

นอกจากนั้นทางทีมวิจัยกลไกชะลอเวลาการทำงาน (Delay Mechanic) ผ่านทางการ Ping ไปยังหมายเลขไอพี 127.0.0.7 แทนการใช้หมายเลขไอพี 127.0.0.1 เพื่อหลีกเลี่ยงการตรวจจับอีกด้วย นอกจากนั้นยังมีระบบการลบตัวเองทิ้งผ่านคำสั่ง "Del /f /q" เพื่อหลบเลี่ยงการถูกวิเคราะห์หลังจากเครื่องติดมัลแวร์ดังกล่าวแล้ว (Anti Forensic) อีกด้วย นอกจากนั้นทางทีมวิจัยยังได้กล่าวอีกว่า ตัวมัลแวร์จะทำการดูลาดเลาด้วยการเก็บข้อมูลต่าง ๆ เกี่ยวกับระบบของเครื่องเหยื่อ ก่อนที่จะทำการฝังตัวเองลงในระบบ ไม่เพียงเท่านั้น ระบบการเข้ารหัสทางทีมวิจัยยังได้ระบุอีกว่า เป็นระบบการเข้ารหัสที่ทางทีมพัฒนามัลแวร์ดังกล่าวสร้างขึ้นมาเอง (Homemade) แทนที่จะเป็นระบบการเข้ารหัสแบบมาตรฐาน ผ่านทางการฝังตรรกะการเข้ารหัสไว้ในหน่วยความจำระดับล่าง (Low-Level Memory) เพื่อใช้ในการเข้ารหัสดังกล่าว

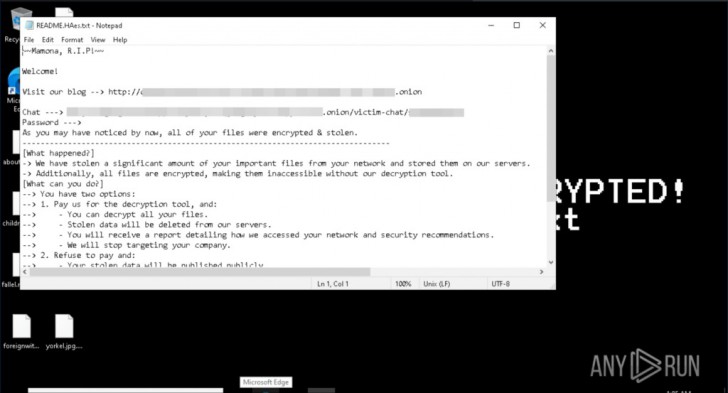

สำหรับไฟล์ที่ถูกเข้ารหัสนั้นจะลงท้ายด้วยนามสกุล “.HAes” เช่น ไฟล์ “document.pdf” เมื่อถูกเข้ารหัสแล้ว จะมีชื่อว่า “document.pdf.HAes” แทน พร้อมทั้งมีไฟล์แนะนำในด้านการจ่ายเงินกู้ไฟล์คืนที่มีชื่อว่า “README.HAes.txt” แทรกไว้ตามโฟลเดอร์ต่าง ๆ โดยเครื่องที่ติดมัลแวร์จะถูกเปลี่ยนหน้าจอพื้นหลัง (Wallpaper) ที่มีข้อความว่า “Your files have been encrypted!” และถึงแม้ในไฟล์แนะนำด้านการจ่ายเงินนั้นจะมีการขู่ว่าไฟล์ต่าง ๆ ถูกส่งออกไปยังแฮกเกอร์เรียบร้อยแล้วนั้น ทางทีมวิจัยก็ได้ยืนยันหนักแน่นว่าไม่เป็นความจริงแต่อย่างใดด้วยเหตุผลข้างต้น นอกจากนั้นทางทีมวิจัยยังได้ระบุว่า แรนซัมแวร์ตัวนี้ถึงแม้จะดูน่ากลัว แต่ก็มีประสิทธิภาพต่ำกว่าแรนซัมแวร์ชื่อดังตัวอื่นเนื่องจากการที่เป็นมัลแวร์แบบออฟไลน์ โดยแลกเปลี่ยนกับการที่สามารถใช้งานได้ง่าย เข้าถึงได้โดยแฮกเกอร์ที่มีฝีมือไม่มากนักที่มุ่งเน้นการโจมตีเหยื่อที่เป็นกลุ่มธุรกิจระดับกลาง และระดับเล็ก ที่มีระบบการจัดการความปลอดภัยทางไซเบอร์ที่ไม่ได้มาตรฐาน

ภาพจาก : https://cybersecuritynews.com/mamona-ransomware-attack-windows-machines/