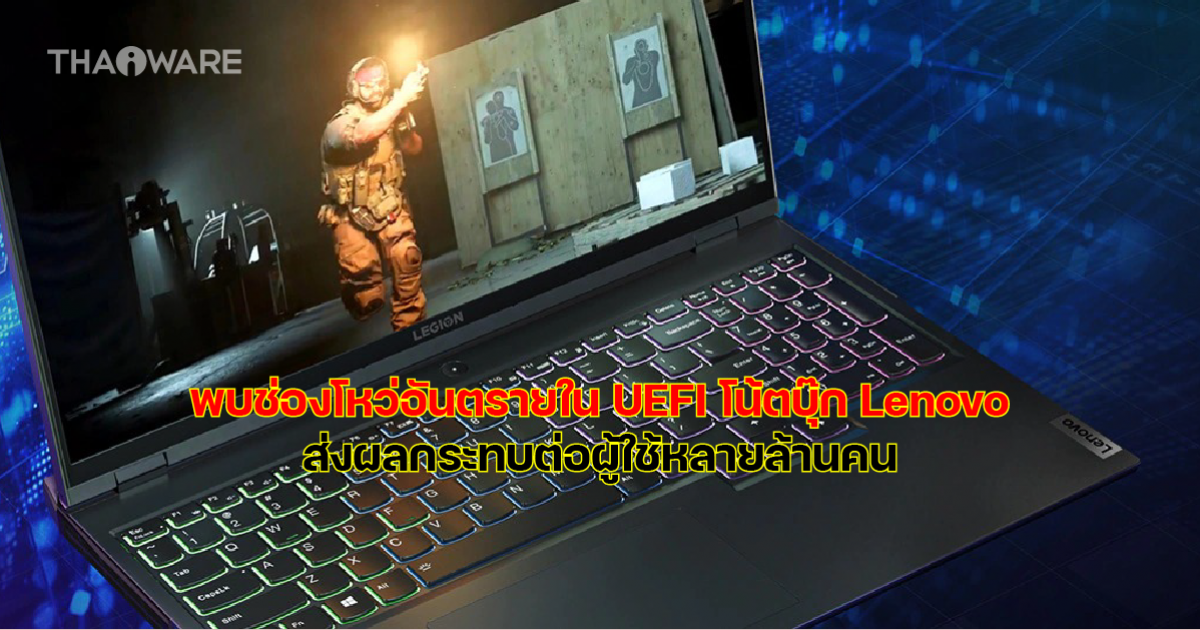

พบช่องโหว่ใน UEFI ของโน้ตบุ๊กจาก Lenovo ส่งผลกระทบด้านความปลอดภัยหลายล้านเครื่อง

moonlightkz

moonlightkz

moonlightkz

moonlightkz

Martin Smolár นักวิจัยด้านความปลอดภัยจากบริษัท ESET ได้เปิดเผยรายงานการค้นพบช่องโหว่ด้านความปลอดภัยที่ถูกค้นพบใน UEFI ของโน้ตบุ๊ก Lenovo โดยมีรหัส Common Vulnerabilities and Exposures (CVE) เป็น CVE-2021-3970, CVE-2021-3971 และ CVE-2021-3972

ภายในรายงานระบุว่าช่องโหว่ด้านความปลอดภัยใน UEFI ที่ถูกค้นพบนี้ จะส่งผลกระทบต่อผู้ใช้งานโน้ตบุ๊กของ Lenovo อยู่หลายรุ่น ที่มีผู้ใช้งานในปัจจุบันอยู่หลายล้านเครื่อง โดยช่องโหว่นี้ทางแฮกเกอร์สามารถใช้ในติดตั้งเฟิร์มแวร์ปลอมลงในตัวอุปกรณ์ของเหยื่อเพื่อเปิดช่องทางจารกรรมข้อมูลได้

ปัญหาในช่องโหว่นี้ถูกระบุว่า CVE-2021-3971 และ CVE-2021-3972 เกิดจากการที่ไดร์เวอร์บางส่วน ซึ่งเดิมทีจะใช้แค่ในขั้นตอนการผลิตเท่านั้น โดยมันจะต้องถูกปิดการทำงานลงไปหลังจากได้ติดตั้ง UEFI ลงในตัวฮาร์ดแวร์เรียบร้อยแล้ว แต่มันถูกลืมปิดทำให้มีช่องโหว่ด้านความปลอดภัยเกิดขึ้น โดยแฮกเกอร์จะใช่ช่องโหว่นี้ในการปิดคุณสมบัติ SPI flash protection หรือ Secure Boot ทำให้ตัวระบบไม่สามารถป้องกันตัวเองจากมัลแวร์ที่สามารถเอาตัวรอดได้ แม้ระบบจะถูกรีบูตแล้วก็ตาม

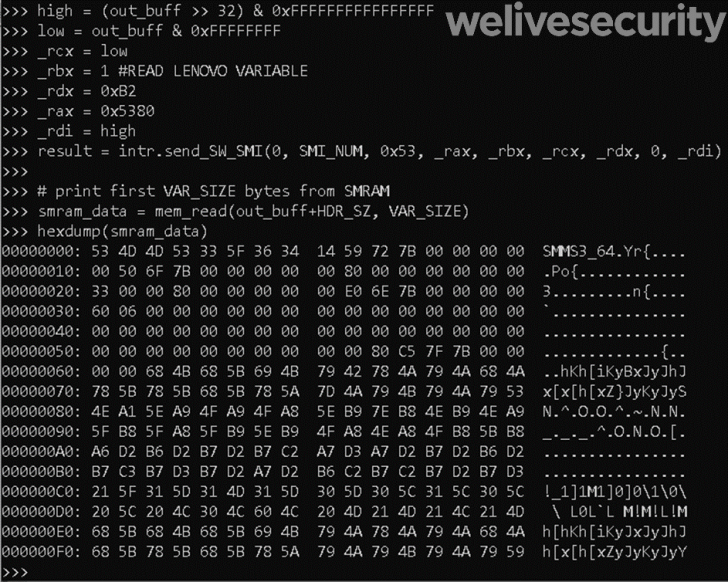

ภาพจาก https://www.welivesecurity.com/2022/04/19/when-secure-isnt-secure-uefi-vulnerabilities-lenovo-consumer-laptops/

ส่วนทางด้านช่องโหว่ CVE-2021-3970 จะเกี่ยวกับการโจมตีด้วยเทคนิค Memory corruption ภายใน System Management Mode (SMM) ที่ทำให้แฮกเกอร์สามารถติดตั้งโค้ดอันตรายที่มีอำนาจเข้าถึงข้อมูลต่างๆ ได้ในระดับสูงสุดลงในระบบ

อย่างไรก็ตาม ช่องโหว่ทั้งสามตัวนี้ ทาง Lenovo ได้รับแจ้งเตือนตั้งแต่วันที่ 11 ตุลาคม ค.ศ. 2021 (พ.ศ. 2564) ทาง Leneovo ได้ระบุว่าช่องโหว่ที่เกิดขึ้น ส่งผลกระทบต่อโน้ตบุ๊กในตระกูล Lenovo Flex, IdeaPads, Legion, V14, V15, V17 และ Yoga อย่างไรก็ตาม ปัจจุบันนี้ทาง Lenovo ได้ปล่อยอัปเดตแพทช์รักษาความปลอดภัยออกมาเพื่อปิดช่องโหว่ทั้งสามลงในวันที่ 12 เมษายน ค.ศ. 2022 (พ.ศ. 2565)

ใครที่ใช้งานโน้ตบุ๊กของ Lenovo อยู่ แนะนำให้เข้าไปตรวจสอบทางเว็บไซต์ของผู้ผลิต เพื่อดาวน์โหลดเฟิร์มแวร์เวอร์ชันใหม่มาทำการอัปเดตอุปกรณ์ที่ใช้งานอยู่